搜索到

304

篇与

的结果

-

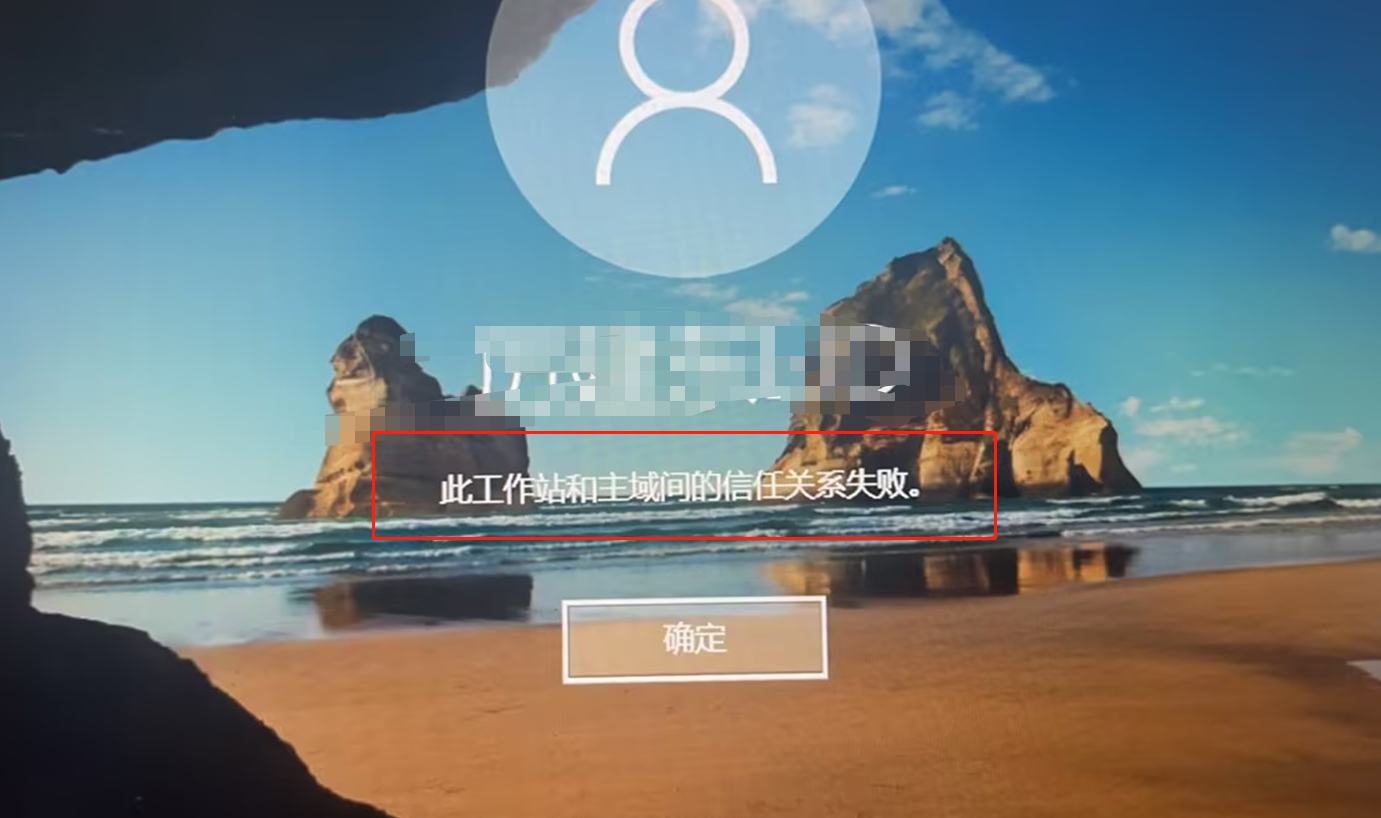

域控信任关系修复-此工作站和主域间的信任关系失败(脱域问题) 故障现象 加域电脑登陆域账号时提示“此工作站和主域间的信任关系失败”修复信任关系 因域用户无法登录,因此登录本地管理员 administrator 运行powershell,查看信任状态为 False 信任关系失败 test-computersecurechannel False修复域信任,使用的域账号需要具备管理员权限90apt.com\wangwangjie为我的域和域管理员,按提示输入域管理员密码test-computersecurechannel -credential 90apt.com\wangwangjie -repair再次查看域信任关系test-computersecurechannel True修复完成域账号再次登录,成功总结 无

域控信任关系修复-此工作站和主域间的信任关系失败(脱域问题) 故障现象 加域电脑登陆域账号时提示“此工作站和主域间的信任关系失败”修复信任关系 因域用户无法登录,因此登录本地管理员 administrator 运行powershell,查看信任状态为 False 信任关系失败 test-computersecurechannel False修复域信任,使用的域账号需要具备管理员权限90apt.com\wangwangjie为我的域和域管理员,按提示输入域管理员密码test-computersecurechannel -credential 90apt.com\wangwangjie -repair再次查看域信任关系test-computersecurechannel True修复完成域账号再次登录,成功总结 无 -

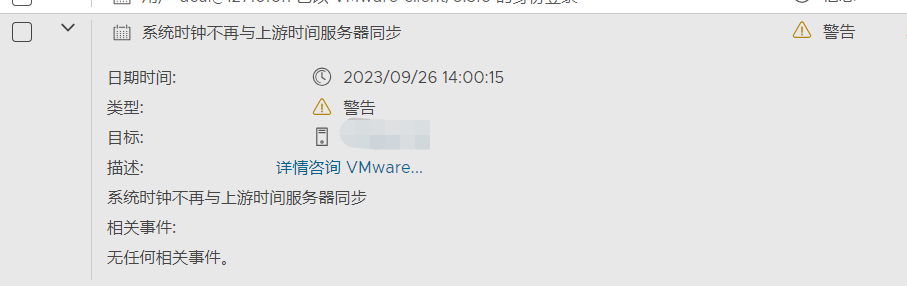

vSphere ESXi 时间同步事件警告 时间同步服务测试-配置未正常工作 告警详情: 事件内容时间同步 -测试服务影响范围: 服务器实际已经同步,推测为探测阶段出现问题测试NTP服务器: 无异常w32tm /stripchart /computer:x.x.x.x 正在跟踪 x.x.x.x [x.x.x.x:123]。 当前时间是 2023/9/26 15:32:17。 15:32:17, d:+00.0152767s o:-01.3336443s [ * | ]排除测试: 更换为备用NTP服务器,等五分钟后再次进行测试,测试通过总结: 判断为:NTP繁忙时,ESXi时间同步探测会出现异常,但不影响实际使用,更换为不繁忙的NTP服务器可以消除警告。

vSphere ESXi 时间同步事件警告 时间同步服务测试-配置未正常工作 告警详情: 事件内容时间同步 -测试服务影响范围: 服务器实际已经同步,推测为探测阶段出现问题测试NTP服务器: 无异常w32tm /stripchart /computer:x.x.x.x 正在跟踪 x.x.x.x [x.x.x.x:123]。 当前时间是 2023/9/26 15:32:17。 15:32:17, d:+00.0152767s o:-01.3336443s [ * | ]排除测试: 更换为备用NTP服务器,等五分钟后再次进行测试,测试通过总结: 判断为:NTP繁忙时,ESXi时间同步探测会出现异常,但不影响实际使用,更换为不繁忙的NTP服务器可以消除警告。 -

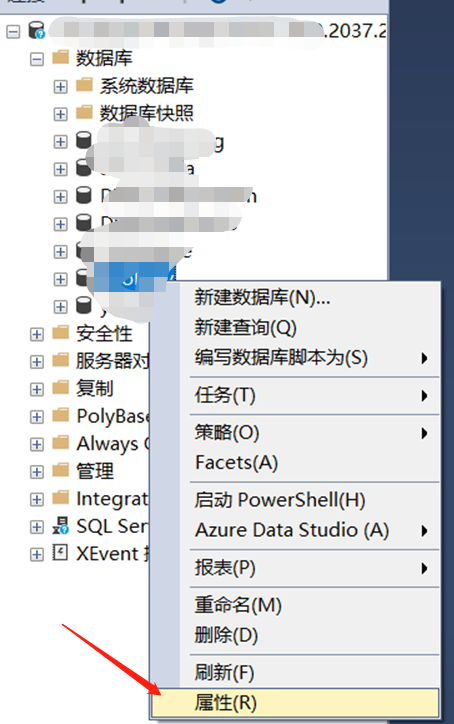

Windows Server WDS导致DHCP无法正常工作故障处理 故障记录: 2023年9月20日19:30分,王工进行域控月度系统补丁更新20:00分,接到用户反馈,电脑无网络20:05分,王工发现手机连接wifi后也无法获取IP地址由于DHCP服务器搭建在主域控上,王工进行主域控补丁回退至20:15分,补丁回退完成后,依然无法获取Ip地址随后,王工进行B计划,启用辅域控DHCP功能,配置故障转移集群,交换机配置辅域控为DHCP服务器通过手机测试,辅域控可以正常分配地址20:30分,王工将交换机所有DHCP服务器配置为辅域控地址,故障临时处理完成,恢复业务当前主域控DHCP仍为故障状态,暂时不影响业务,需进行完整排查测试,王工拉了故障处理: 由于无法处理故障,随即联系中心高级系统运维工程师葛工进行处理。1、查看DHCP服务器状态无异常IPV4属性-高级-无法绑定网卡2、查看日志经查看,DHCP事件为端口被占用占用UDP67端口的程序时svchost.exe,无法判断具体原因3、检查服务经查询,这台域控服务器还安装了IIS、DNS、WDS服务WDS默认也是用UDP67端口4、禁用WDS5、重启DHCP服务并绑定网卡6、测试客户机成功通过此DHCP服务器获取IP7、后续处理卸载WDS服务小结: 有故障先看日志,先看日志!

Windows Server WDS导致DHCP无法正常工作故障处理 故障记录: 2023年9月20日19:30分,王工进行域控月度系统补丁更新20:00分,接到用户反馈,电脑无网络20:05分,王工发现手机连接wifi后也无法获取IP地址由于DHCP服务器搭建在主域控上,王工进行主域控补丁回退至20:15分,补丁回退完成后,依然无法获取Ip地址随后,王工进行B计划,启用辅域控DHCP功能,配置故障转移集群,交换机配置辅域控为DHCP服务器通过手机测试,辅域控可以正常分配地址20:30分,王工将交换机所有DHCP服务器配置为辅域控地址,故障临时处理完成,恢复业务当前主域控DHCP仍为故障状态,暂时不影响业务,需进行完整排查测试,王工拉了故障处理: 由于无法处理故障,随即联系中心高级系统运维工程师葛工进行处理。1、查看DHCP服务器状态无异常IPV4属性-高级-无法绑定网卡2、查看日志经查看,DHCP事件为端口被占用占用UDP67端口的程序时svchost.exe,无法判断具体原因3、检查服务经查询,这台域控服务器还安装了IIS、DNS、WDS服务WDS默认也是用UDP67端口4、禁用WDS5、重启DHCP服务并绑定网卡6、测试客户机成功通过此DHCP服务器获取IP7、后续处理卸载WDS服务小结: 有故障先看日志,先看日志! -

华为超融合FusionCube故障处理“主机最大内存复用率小于100%” 故障现象: 对华为虚拟化进行物理内存升级后,FusionCompute组件出现主机最大内存复用率小于100%的故障告警故障分析: 点击故障告警,进入华为超融合自带的故障帮助告警解释 系统按60秒周期检测主机的最大内存复用率,当主机的最大内存复用率小于100%时,系统产生此告警。 当主机的最大内存复用率大于等于100%时,告警恢复。 对系统的影响 可能会影响虚拟机正常启动。 可能原因 新添加主机,内存swap分区规格过小。 主机增加内存 。 处理步骤 添加一个可用的新的swap分区。具体步骤请参见添加主机内存交换分区。 等待1分钟后,查看告警是否消除。 是,处理完毕。 否,执行3。添加交换分区的帮助文档在FusionCompute左侧导航中,单击。 进入“资源池”页面。 在“主机”页签,单击待操作主机名称。 显示“概要”页签。 在“配置”页签,选择“系统配置 > 内存交换分区”。 进入内存交换分区列表界面。 在列表上方单击“添加”。 弹出对话框。 设置内存交换分区的参数。 名称:内存交换分区名称。同一个主机中添加的内存交换分区名称不能重复。 数据存储:目前只支持本地虚拟化存储。 分区空间(GB):内存交换分区的大小。其取值不能超过所选数据存储的剩余容量。 主机最大内存复用率:默认为主机的当前最大内存复用率,分区空间输入数值后会实时更新。 单击“确定”。 完成主机内存交换分区的添加。可在“任务和事件”页签的任务列表中查看任务进度。故障处理: 按文档要求增加交换分区我这里增加20G,主机最大内存复用率超过100%即可告警自动消除小结: 多看文档

华为超融合FusionCube故障处理“主机最大内存复用率小于100%” 故障现象: 对华为虚拟化进行物理内存升级后,FusionCompute组件出现主机最大内存复用率小于100%的故障告警故障分析: 点击故障告警,进入华为超融合自带的故障帮助告警解释 系统按60秒周期检测主机的最大内存复用率,当主机的最大内存复用率小于100%时,系统产生此告警。 当主机的最大内存复用率大于等于100%时,告警恢复。 对系统的影响 可能会影响虚拟机正常启动。 可能原因 新添加主机,内存swap分区规格过小。 主机增加内存 。 处理步骤 添加一个可用的新的swap分区。具体步骤请参见添加主机内存交换分区。 等待1分钟后,查看告警是否消除。 是,处理完毕。 否,执行3。添加交换分区的帮助文档在FusionCompute左侧导航中,单击。 进入“资源池”页面。 在“主机”页签,单击待操作主机名称。 显示“概要”页签。 在“配置”页签,选择“系统配置 > 内存交换分区”。 进入内存交换分区列表界面。 在列表上方单击“添加”。 弹出对话框。 设置内存交换分区的参数。 名称:内存交换分区名称。同一个主机中添加的内存交换分区名称不能重复。 数据存储:目前只支持本地虚拟化存储。 分区空间(GB):内存交换分区的大小。其取值不能超过所选数据存储的剩余容量。 主机最大内存复用率:默认为主机的当前最大内存复用率,分区空间输入数值后会实时更新。 单击“确定”。 完成主机内存交换分区的添加。可在“任务和事件”页签的任务列表中查看任务进度。故障处理: 按文档要求增加交换分区我这里增加20G,主机最大内存复用率超过100%即可告警自动消除小结: 多看文档 -

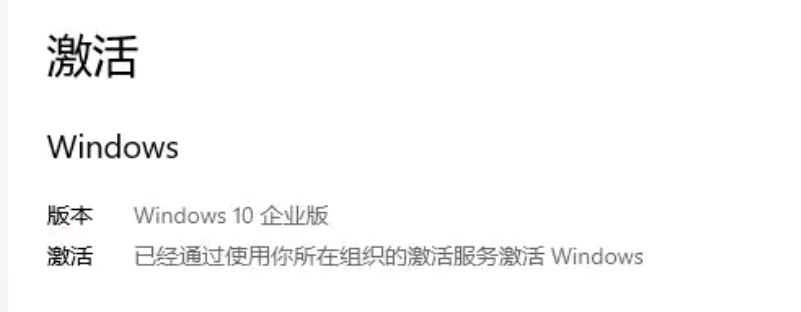

内网KMS自动激活windows和office 前提条件: 需要具备自己的内网DNS服务器需要部署KMS激活服务器或使用互联网公共KMS服务器部署的windows需要为企业版,我使用的是LTSC版本部署的office需要为批量许可版或安装office Mondo 2016 - 批量版 - [MondoVolume]许可证连接内网后,自动激活在DNS中配置KMS服务器: 在 DNS 服务器上,打开 DNS 管理器。要打开 DNS 管理器,请依次单击开始、管理工具、DNS。单击需要在其上创建 SRV 资源记录的 DNS 服务器。在控制台树中,展开正向查找区域,右键单击该域,然后单击其他新记录。向下滚动列表,单击服务位置 (SRV),然后单击创建记录。键入以下信息: a. 服务:_VLMCS b. 协议:_TCP c. 端口号: 1688 d. 提供服务的主机:<FQDN_of_KMS_Host>完成后,单击确定,然后单击完成。 示例: 作者:大智在所不虑 https://www.bilibili.com/read/cv8769488/ 出处:bilibili

内网KMS自动激活windows和office 前提条件: 需要具备自己的内网DNS服务器需要部署KMS激活服务器或使用互联网公共KMS服务器部署的windows需要为企业版,我使用的是LTSC版本部署的office需要为批量许可版或安装office Mondo 2016 - 批量版 - [MondoVolume]许可证连接内网后,自动激活在DNS中配置KMS服务器: 在 DNS 服务器上,打开 DNS 管理器。要打开 DNS 管理器,请依次单击开始、管理工具、DNS。单击需要在其上创建 SRV 资源记录的 DNS 服务器。在控制台树中,展开正向查找区域,右键单击该域,然后单击其他新记录。向下滚动列表,单击服务位置 (SRV),然后单击创建记录。键入以下信息: a. 服务:_VLMCS b. 协议:_TCP c. 端口号: 1688 d. 提供服务的主机:<FQDN_of_KMS_Host>完成后,单击确定,然后单击完成。 示例: 作者:大智在所不虑 https://www.bilibili.com/read/cv8769488/ 出处:bilibili -

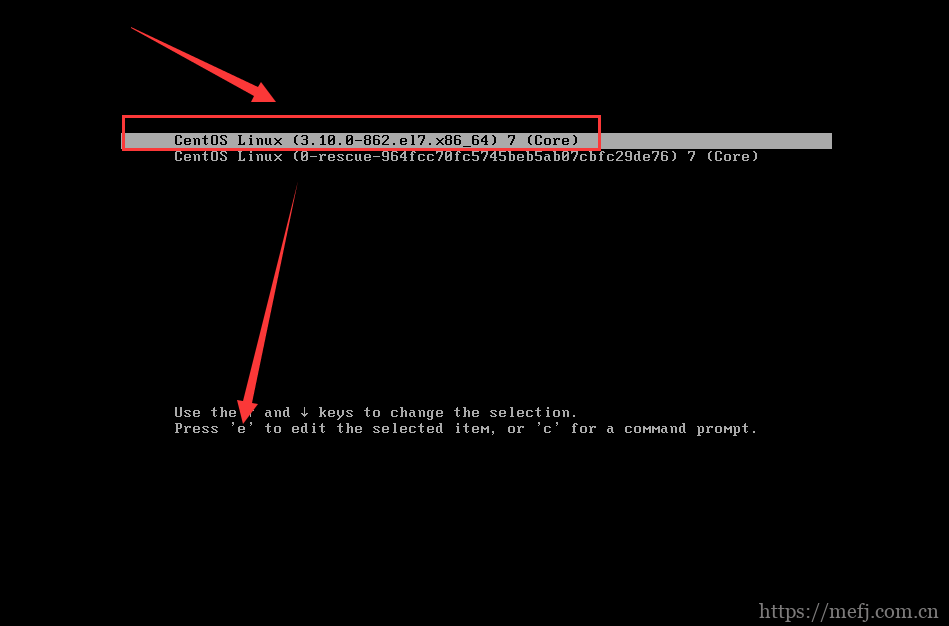

Centos7重置root密码(详细版) https://mefj.com.cn/lur1974.html修改了root密码,步骤如下: 步骤一:在开机出现如下界面的时候就按e键步骤二:在步骤一按下e键之后,出现如下界面,按 ↓键一直到底部找到LANG=zh_CN.UTF-8这句,在这句后面加上init=/bin/sh,然后按Ctrl+x进入单用户。步骤三:挂载文件系统为可写模式mount –o remount,rw /注释:至于为什么要这句命令是因为默认情况在进入单用户模式后,我们的/文件系统是只读模式,无法进行修改,那么这个时候我们就需要用到一条命令mount –o remount,rw / 这个命令来让我们的/路径文件系统为可读模式,这样就可以实现自由修改了。步骤四:执行passwd命令,修改root密码,密码要输入两次要求两次密码要一致。步骤五:如果之前系统启用了selinux,必须执行以下命令,否则将无法正常启动系统touch /.autorelabel。然后执行命令exec /sbin/init来正常启动,或者用命令exec /sbin/reboot重启就OK了。

Centos7重置root密码(详细版) https://mefj.com.cn/lur1974.html修改了root密码,步骤如下: 步骤一:在开机出现如下界面的时候就按e键步骤二:在步骤一按下e键之后,出现如下界面,按 ↓键一直到底部找到LANG=zh_CN.UTF-8这句,在这句后面加上init=/bin/sh,然后按Ctrl+x进入单用户。步骤三:挂载文件系统为可写模式mount –o remount,rw /注释:至于为什么要这句命令是因为默认情况在进入单用户模式后,我们的/文件系统是只读模式,无法进行修改,那么这个时候我们就需要用到一条命令mount –o remount,rw / 这个命令来让我们的/路径文件系统为可读模式,这样就可以实现自由修改了。步骤四:执行passwd命令,修改root密码,密码要输入两次要求两次密码要一致。步骤五:如果之前系统启用了selinux,必须执行以下命令,否则将无法正常启动系统touch /.autorelabel。然后执行命令exec /sbin/init来正常启动,或者用命令exec /sbin/reboot重启就OK了。 -

office tool plus全能office部署、激活、卸载工具 一、下载Office Tool Plus {abtn icon="" color="#ff6800" href="https://otp.landian.vip/zh-cn/" radius="" content="官方主页"/} Office Tool Plus 的主要功能 Office Tool Plus 基于 Office 部署工具 (ODT) 打造,可以很轻松地部署 Office。无论你是个体还是团队,Office Tool Plus 都是您的 Office 小助手{anote icon="" href="https://otp.landian.vip/zh-cn/download.html" type="secondary" content="下载地址"/} 二、安装office建议下载 包含框架 (7z 自解压缩包),解压后运行Office Tool Plus.exe点击部署选择需要安装的组件、语言、体系结构后,点击右上角“开始部署”等待安装完成即可三、激活office 可用于所有企业版office1、安装许可证,office Mondo 2016 - 批量版 - [MondoVolume]2、输入kms主机并设置主机:kms.loli.beer 或自行搭建3、点击激活四、取消激活卸载所有许可证五、卸载office当office被破坏无法卸载,使用 工具箱-office工具-移除office,六、总结无

office tool plus全能office部署、激活、卸载工具 一、下载Office Tool Plus {abtn icon="" color="#ff6800" href="https://otp.landian.vip/zh-cn/" radius="" content="官方主页"/} Office Tool Plus 的主要功能 Office Tool Plus 基于 Office 部署工具 (ODT) 打造,可以很轻松地部署 Office。无论你是个体还是团队,Office Tool Plus 都是您的 Office 小助手{anote icon="" href="https://otp.landian.vip/zh-cn/download.html" type="secondary" content="下载地址"/} 二、安装office建议下载 包含框架 (7z 自解压缩包),解压后运行Office Tool Plus.exe点击部署选择需要安装的组件、语言、体系结构后,点击右上角“开始部署”等待安装完成即可三、激活office 可用于所有企业版office1、安装许可证,office Mondo 2016 - 批量版 - [MondoVolume]2、输入kms主机并设置主机:kms.loli.beer 或自行搭建3、点击激活四、取消激活卸载所有许可证五、卸载office当office被破坏无法卸载,使用 工具箱-office工具-移除office,六、总结无 -

python3 multiprocessing windows环境下 pyinstaller打包exe运行无限创建进程问题 https://blog.csdn.net/fly_leopard/article/details/121610641multiprocessing提供了freeze_support来实现main module的安全导入,在运行multiprocessing创建进程前调用该方法:.... if __name__ == '__main__': import multiprocessing # 该方法作用是阻止子进程运行其后面的代码 multiprocessing.freeze_support() pool = Pool(3) try: log.info("Start Program.") pool.apply_async(start_queue_manager, error_callback=error_callback) pool.apply_async(start_server, error_callback=error_callback).ready() pool.apply_async(start_browser, error_callback=error_callback) except: log.error(traceback.format_exc()) finally: pool.close() pool.join()

python3 multiprocessing windows环境下 pyinstaller打包exe运行无限创建进程问题 https://blog.csdn.net/fly_leopard/article/details/121610641multiprocessing提供了freeze_support来实现main module的安全导入,在运行multiprocessing创建进程前调用该方法:.... if __name__ == '__main__': import multiprocessing # 该方法作用是阻止子进程运行其后面的代码 multiprocessing.freeze_support() pool = Pool(3) try: log.info("Start Program.") pool.apply_async(start_queue_manager, error_callback=error_callback) pool.apply_async(start_server, error_callback=error_callback).ready() pool.apply_async(start_browser, error_callback=error_callback) except: log.error(traceback.format_exc()) finally: pool.close() pool.join() -

-

-

-

H3C STP生成树协议与环路检测配置实战 一、环境介绍 本次实验环境为一台H3C S5130交换机,两台TP-LINK TL-SG1008D八口千兆傻瓜交换机,一台TP-LINK TL-SG1005D五口千兆傻瓜交换机。二、实验目的 在各种条件下,测试交换机防环功能和状态,H3C交换机默认STP协议为MSTP协议。三、实验步骤 1、普通环路实验拓扑图关闭STP协议[H3C]un stp global en [H3C]%Jan 1 02:19:16:001 2013 H3C STP/6/STP_DISABLE: STP is now disabled on the device.将交换机1口2口通过网线连接,查看接口状态[H3C]dis int br Interface Link Speed Duplex Type PVID Description GE1/0/1 UP 1G(a) F(a) A 1 GE1/0/2 UP 1G(a) F(a) A 1查看CPU使用率[H3C]dis cpu Slot 1 CPU 0 CPU usage: 3% in last 5 seconds 4% in last 1 minute 3% in last 5 minutes 在网络静默状态下,无广播包,CPU使用率不会飙升将电脑接入交换机,交换机ping电脑,仅一台电脑的网络下,因为环路,CPU使用率即出现飙升,交换机指示灯狂闪,且通讯中断。[H3C]dis cpu Slot 1 CPU 0 CPU usage: 30% in last 5 seconds 31% in last 1 minute 3% in last 5 minutes 在交换机开启STP协议[H3C]stp global en %Jan 1 02:25:56:729 2013 H3C STP/6/STP_ENABLE: STP is now enabled on the device. %Jan 1 02:25:56:775 2013 H3C STP/6/STP_DETECTED_TC: Instance 0's port GigabitEthernet1/0/1 detected a topology change.查看CPU使用率恢复正常[H3C]dis cpu Slot 1 CPU 0 CPU usage: 2% in last 5 seconds 30% in last 1 minute 3% in last 5 minutes 查看接口状态,1 2口仍为UP状态Interface Link Speed Duplex Type PVID Description GE1/0/1 UP 1G(a) F(a) A 1 GE1/0/2 UP 1G(a) F(a) A 1查看STP接口状态,2号口为DISCARDING阻塞状态,防环功能正常启动。[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI FORWARDING NONE 0 GigabitEthernet1/0/2 BACK DISCARDING NONE 0 GigabitEthernet1/0/15 DESI FORWARDING NONE 2、接入傻瓜交换机形成大环路网络拓扑通过傻瓜交换机串联形成环路,STP工作正常,环路被屏蔽[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI FORWARDING NONE 0 GigabitEthernet1/0/2 BACK DISCARDING NONE 3、接入傻瓜交换机形成小环路网络拓扑通过傻瓜交换机串联形成小环路,STP工作正常,环路在网管交换机处被屏蔽,但傻瓜交换机等狂闪,仍为环路状态。[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI DISCARDING NONE 一段时间后,STP进入转发状态,网络瘫痪,即STP可以无法运行在傻瓜交换机上[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI FORWARDING NONE 4、普通环路检测拓扑图开启基于VLAN的全局环路检测,配置环路检测处理模式为关闭接口,配置检测间隔为35秒[H3C]loopback-detection global enable vlan all [H3C]loopback-detection global action shutdown [H3C]loopback-detection interval-time 35使用网线连接1 2口,查看STP状态[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI FORWARDING NONE 0 GigabitEthernet1/0/2 BACK DISCARDING NONE 查看接口状态,当STP正常工作时,环路检测不会检测出环路Interface Link Speed Duplex Type PVID Description GE1/0/1 UP 1G(a) F(a) A 1 GE1/0/2 UP 1G(a) F(a) A 1 关闭STP[H3C]un stp global en查看接口状态[H3C]%Jan 1 03:02:05:069 2013 H3C LPDT/4/LPDT_LOOPED: A loop was detected on GigabitEthernet1/0/1. %Jan 1 03:02:05:076 2013 H3C LLDP/6/LLDP_DELETE_NEIGHBOR: Nearest bridge agent neighbor deleted on port GigabitEthernet1/0/2 (IfIndex 2), neighbor's chassis ID is 6893-20d4-f004, port ID is GigabitEthernet1/0/1. %Jan 1 03:02:05:212 2013 H3C IFNET/3/PHY_UPDOWN: Physical state on the interface GigabitEthernet1/0/1 changed to down. %Jan 1 03:02:05:223 2013 H3C IFNET/5/LINK_UPDOWN: Line protocol state on the interface GigabitEthernet1/0/1 changed to down. %Jan 1 03:02:05:227 2013 H3C LPDT/4/LPDT_VLAN_LOOPED: A loop was detected on GigabitEthernet1/0/1 in VLAN 1. 环路的两个接口被关闭,环路检测功能正常Interface Link Speed Duplex Type PVID Description GE1/0/1 DOWN auto A A 1 GE1/0/2 DOWN auto A A 1 5、接入傻瓜交换机形成大环路进行环路检测网络拓扑检测到环路%Jan 1 03:12:36:560 2013 H3C LPDT/4/LPDT_VLAN_LOOPED: A loop was detected on GigabitEthernet1/0/1 in VLAN 1. %Jan 1 03:12:36:560 2013 H3C LPDT/5/LPDT_VLAN_RECOVERED: A loop was removed on GigabitEthernet1/0/11 in VLAN 1. %Jan 1 03:12:36:561 2013 H3C LPDT/5/LPDT_RECOVERED: All loops were removed on GigabitEthernet1/0/11. %Jan 1 03:12:36:563 2013 H3C LPDT/5/LPDT_VLAN_RECOVERED: A loop was removed on GigabitEthernet1/0/1 in VLAN 1. %Jan 1 03:12:36:563 2013 H3C LPDT/5/LPDT_RECOVERED: All loops were removed on GigabitEthernet1/0/1. %Jan 1 03:12:36:571 2013 H3C IFNET/3/PHY_UPDOWN: Physical state on the interface Vlan-interface1 changed to down. %Jan 1 03:12:36:572 2013 H3C IFNET/5/LINK_UPDOWN: Line protocol state on the interface Vlan-interface1 changed to down. 查看接口状态,接口被Loopback关闭,环路检测正常Type: A - access; T - trunk; H - hybrid Interface Link Speed Duplex Type PVID Description GE1/0/1 DOWN auto A A 1 GE1/0/2 DOWN auto A A 1 [H3C]dis interface g1/0/1 GigabitEthernet1/0/1 Current state: DOWN (Loopback detection down) Line protocol state: DOWN 6、接入傻瓜交换机形成小环路进行环路检测网络拓扑环路检测检测到环路,接口被关闭%Jan 1 03:18:51:179 2013 H3C IFNET/3/PHY_UPDOWN: Physical state on the interface GigabitEthernet1/0/1 changed to down. %Jan 1 03:18:51:186 2013 H3C IFNET/5/LINK_UPDOWN: Line protocol state on the interface GigabitEthernet1/0/1 changed to down. %Jan 1 03:18:51:189 2013 H3C LPDT/4/LPDT_VLAN_LOOPED: A loop was detected on GigabitEthernet1/0/1 in VLAN 1. %Jan 1 03:18:51:213 2013 H3C LPDT/5/LPDT_VLAN_RECOVERED: A loop was removed on GigabitEthernet1/0/1 in VLAN 1. %Jan 1 03:18:51:214 2013 H3C LPDT/5/LPDT_RECOVERED: All loops were removed on GigabitEthernet1/0/1. %Jan 1 03:18:51:231 2013 H3C IFNET/3/PHY_UPDOWN: Physical state on the interface Vlan-interface1 changed to down. Interface Link Speed Duplex Type PVID Description GE1/0/1 DOWN auto A A 1 GE1/0/2 DOWN auto A A 1但傻瓜交换机的网络仍然为瘫痪状态四、实验总结 网管交换机不可与傻瓜交换机混用1、即使STP与环路检测生效,傻瓜交换机仍为环路满载状态。2、傻瓜交换机无法支持STP与环路检测协议,仍会造成网络故障另外,配置环路检测后,需要配置日志告警系统,对环路协议报告进行告警。

H3C STP生成树协议与环路检测配置实战 一、环境介绍 本次实验环境为一台H3C S5130交换机,两台TP-LINK TL-SG1008D八口千兆傻瓜交换机,一台TP-LINK TL-SG1005D五口千兆傻瓜交换机。二、实验目的 在各种条件下,测试交换机防环功能和状态,H3C交换机默认STP协议为MSTP协议。三、实验步骤 1、普通环路实验拓扑图关闭STP协议[H3C]un stp global en [H3C]%Jan 1 02:19:16:001 2013 H3C STP/6/STP_DISABLE: STP is now disabled on the device.将交换机1口2口通过网线连接,查看接口状态[H3C]dis int br Interface Link Speed Duplex Type PVID Description GE1/0/1 UP 1G(a) F(a) A 1 GE1/0/2 UP 1G(a) F(a) A 1查看CPU使用率[H3C]dis cpu Slot 1 CPU 0 CPU usage: 3% in last 5 seconds 4% in last 1 minute 3% in last 5 minutes 在网络静默状态下,无广播包,CPU使用率不会飙升将电脑接入交换机,交换机ping电脑,仅一台电脑的网络下,因为环路,CPU使用率即出现飙升,交换机指示灯狂闪,且通讯中断。[H3C]dis cpu Slot 1 CPU 0 CPU usage: 30% in last 5 seconds 31% in last 1 minute 3% in last 5 minutes 在交换机开启STP协议[H3C]stp global en %Jan 1 02:25:56:729 2013 H3C STP/6/STP_ENABLE: STP is now enabled on the device. %Jan 1 02:25:56:775 2013 H3C STP/6/STP_DETECTED_TC: Instance 0's port GigabitEthernet1/0/1 detected a topology change.查看CPU使用率恢复正常[H3C]dis cpu Slot 1 CPU 0 CPU usage: 2% in last 5 seconds 30% in last 1 minute 3% in last 5 minutes 查看接口状态,1 2口仍为UP状态Interface Link Speed Duplex Type PVID Description GE1/0/1 UP 1G(a) F(a) A 1 GE1/0/2 UP 1G(a) F(a) A 1查看STP接口状态,2号口为DISCARDING阻塞状态,防环功能正常启动。[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI FORWARDING NONE 0 GigabitEthernet1/0/2 BACK DISCARDING NONE 0 GigabitEthernet1/0/15 DESI FORWARDING NONE 2、接入傻瓜交换机形成大环路网络拓扑通过傻瓜交换机串联形成环路,STP工作正常,环路被屏蔽[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI FORWARDING NONE 0 GigabitEthernet1/0/2 BACK DISCARDING NONE 3、接入傻瓜交换机形成小环路网络拓扑通过傻瓜交换机串联形成小环路,STP工作正常,环路在网管交换机处被屏蔽,但傻瓜交换机等狂闪,仍为环路状态。[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI DISCARDING NONE 一段时间后,STP进入转发状态,网络瘫痪,即STP可以无法运行在傻瓜交换机上[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI FORWARDING NONE 4、普通环路检测拓扑图开启基于VLAN的全局环路检测,配置环路检测处理模式为关闭接口,配置检测间隔为35秒[H3C]loopback-detection global enable vlan all [H3C]loopback-detection global action shutdown [H3C]loopback-detection interval-time 35使用网线连接1 2口,查看STP状态[H3C]dis stp brief MST ID Port Role STP State Protection 0 GigabitEthernet1/0/1 DESI FORWARDING NONE 0 GigabitEthernet1/0/2 BACK DISCARDING NONE 查看接口状态,当STP正常工作时,环路检测不会检测出环路Interface Link Speed Duplex Type PVID Description GE1/0/1 UP 1G(a) F(a) A 1 GE1/0/2 UP 1G(a) F(a) A 1 关闭STP[H3C]un stp global en查看接口状态[H3C]%Jan 1 03:02:05:069 2013 H3C LPDT/4/LPDT_LOOPED: A loop was detected on GigabitEthernet1/0/1. %Jan 1 03:02:05:076 2013 H3C LLDP/6/LLDP_DELETE_NEIGHBOR: Nearest bridge agent neighbor deleted on port GigabitEthernet1/0/2 (IfIndex 2), neighbor's chassis ID is 6893-20d4-f004, port ID is GigabitEthernet1/0/1. %Jan 1 03:02:05:212 2013 H3C IFNET/3/PHY_UPDOWN: Physical state on the interface GigabitEthernet1/0/1 changed to down. %Jan 1 03:02:05:223 2013 H3C IFNET/5/LINK_UPDOWN: Line protocol state on the interface GigabitEthernet1/0/1 changed to down. %Jan 1 03:02:05:227 2013 H3C LPDT/4/LPDT_VLAN_LOOPED: A loop was detected on GigabitEthernet1/0/1 in VLAN 1. 环路的两个接口被关闭,环路检测功能正常Interface Link Speed Duplex Type PVID Description GE1/0/1 DOWN auto A A 1 GE1/0/2 DOWN auto A A 1 5、接入傻瓜交换机形成大环路进行环路检测网络拓扑检测到环路%Jan 1 03:12:36:560 2013 H3C LPDT/4/LPDT_VLAN_LOOPED: A loop was detected on GigabitEthernet1/0/1 in VLAN 1. %Jan 1 03:12:36:560 2013 H3C LPDT/5/LPDT_VLAN_RECOVERED: A loop was removed on GigabitEthernet1/0/11 in VLAN 1. %Jan 1 03:12:36:561 2013 H3C LPDT/5/LPDT_RECOVERED: All loops were removed on GigabitEthernet1/0/11. %Jan 1 03:12:36:563 2013 H3C LPDT/5/LPDT_VLAN_RECOVERED: A loop was removed on GigabitEthernet1/0/1 in VLAN 1. %Jan 1 03:12:36:563 2013 H3C LPDT/5/LPDT_RECOVERED: All loops were removed on GigabitEthernet1/0/1. %Jan 1 03:12:36:571 2013 H3C IFNET/3/PHY_UPDOWN: Physical state on the interface Vlan-interface1 changed to down. %Jan 1 03:12:36:572 2013 H3C IFNET/5/LINK_UPDOWN: Line protocol state on the interface Vlan-interface1 changed to down. 查看接口状态,接口被Loopback关闭,环路检测正常Type: A - access; T - trunk; H - hybrid Interface Link Speed Duplex Type PVID Description GE1/0/1 DOWN auto A A 1 GE1/0/2 DOWN auto A A 1 [H3C]dis interface g1/0/1 GigabitEthernet1/0/1 Current state: DOWN (Loopback detection down) Line protocol state: DOWN 6、接入傻瓜交换机形成小环路进行环路检测网络拓扑环路检测检测到环路,接口被关闭%Jan 1 03:18:51:179 2013 H3C IFNET/3/PHY_UPDOWN: Physical state on the interface GigabitEthernet1/0/1 changed to down. %Jan 1 03:18:51:186 2013 H3C IFNET/5/LINK_UPDOWN: Line protocol state on the interface GigabitEthernet1/0/1 changed to down. %Jan 1 03:18:51:189 2013 H3C LPDT/4/LPDT_VLAN_LOOPED: A loop was detected on GigabitEthernet1/0/1 in VLAN 1. %Jan 1 03:18:51:213 2013 H3C LPDT/5/LPDT_VLAN_RECOVERED: A loop was removed on GigabitEthernet1/0/1 in VLAN 1. %Jan 1 03:18:51:214 2013 H3C LPDT/5/LPDT_RECOVERED: All loops were removed on GigabitEthernet1/0/1. %Jan 1 03:18:51:231 2013 H3C IFNET/3/PHY_UPDOWN: Physical state on the interface Vlan-interface1 changed to down. Interface Link Speed Duplex Type PVID Description GE1/0/1 DOWN auto A A 1 GE1/0/2 DOWN auto A A 1但傻瓜交换机的网络仍然为瘫痪状态四、实验总结 网管交换机不可与傻瓜交换机混用1、即使STP与环路检测生效,傻瓜交换机仍为环路满载状态。2、傻瓜交换机无法支持STP与环路检测协议,仍会造成网络故障另外,配置环路检测后,需要配置日志告警系统,对环路协议报告进行告警。