1、攻击告警

态势感知IDS中检测到远程控制连接

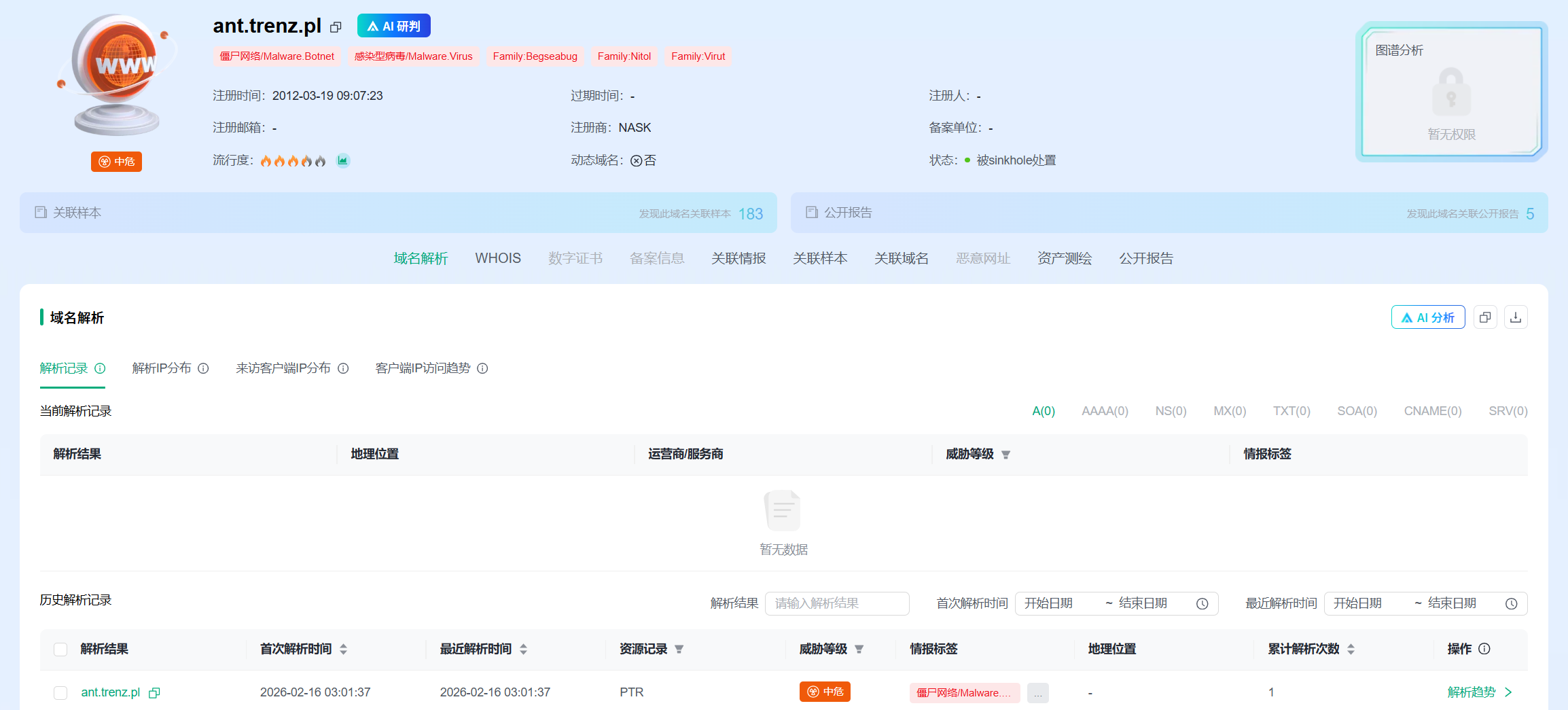

在安全厂家平台查询请求的域名,发现一个感染型僵尸病毒

2、追影寻踪

首先通过工厂IP地址分配表,查看IP为2.4G无线网络客户端网段

登录DHCP服务器,查看主机名和MAC地址

工厂内电脑有固定的主机命名方式,此名称判断,应当不是公司常规办公电脑

MAC地址查询为tplink,一般为USB无线网卡

34:f7:-:-:-:- (TP-Link Technologies) 应该是tplink的无线网卡

登录AC无线控制器查看,确定设备物理位置,位于某AP下,但设备当前不在线,无法获取更多有效信息,到现场查找没有发现

3、破阵夺旗

几日后,蜜罐系统检测到此IP攻击

对IP进行ping检测,发现延迟很低

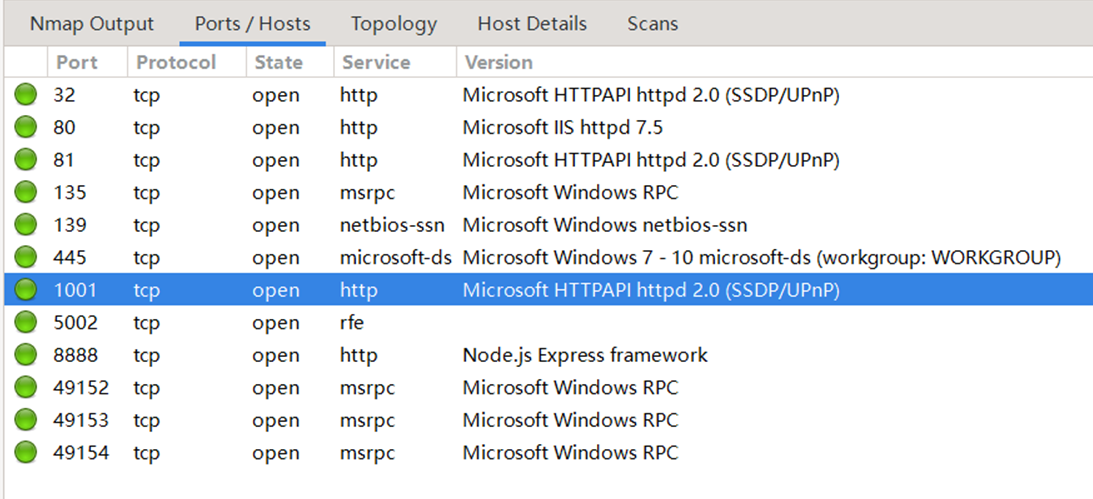

使用nmap进行端口扫描,发现是win7系统,开发了大量端口

检测到存在tiaadmin的命名,TIA Administrator是西门子的一个软件,判断此设备为工控机

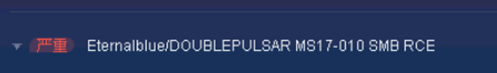

使用红队版goby扫描IP,发现存在数个漏洞,其中存在永恒之蓝MS17-010

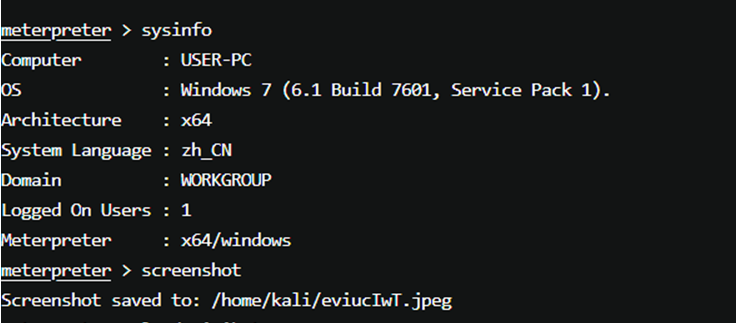

启动kali msf,加载ms17-010exp进行攻击

攻击成功并取得权限

进行截屏,发现为某设备上位机电脑,为工控触屏一体机

4、后续处理

对比截屏,在现场找到上位机,关闭无线网络

在设备停机后,进行整机备份,使用火绒查杀病毒并打补丁

启动后,查看设备运行是否正常,处置完毕

评论